I'm going to be showing some of the cybercriminals' latest and nastiest creations. So basically, please don't go and download any of the viruses that I show you.

Siber suçluların yeni ve muzır eserlerinden bazılarını gösteriyor olacağım. Dolayısıyla lütfen size gösterdiğim virüslere gidip öyle kolayca yem olmayın.

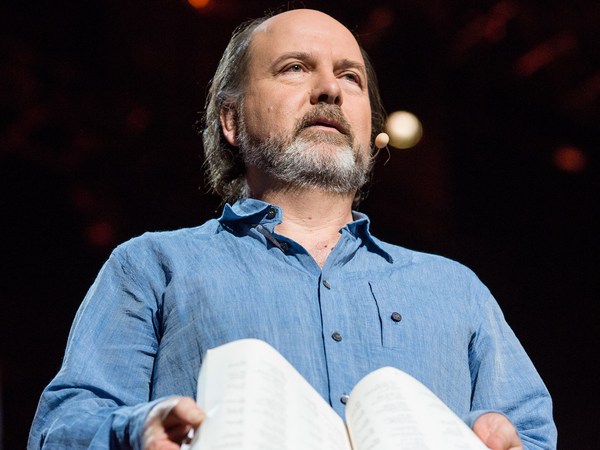

Some of you might be wondering what a cybersecurity specialist looks like, and I thought I'd give you a quick insight into my career so far. It's a pretty accurate description. This is what someone that specializes in malware and hacking looks like.

Bazılarınız bir siber güvenlik uzmanının nasıl göründüğünü merak ediyor olabilir ve ben de size şu ana kadarki kariyerimle ilgili hızlı bir fikir vermek istedim. Bu epeyce doğru bir açıklama. Zararlı yazılımlar ve hack araçları konusunda uzman birisi işte böyle gözükür.

So today, computer viruses and trojans, designed to do everything from stealing data to watching you in your webcam to the theft of billions of dollars. Some malicious code today goes as far as targeting power, utilities and infrastructure.

Bugün, bilgisayar virüsleri ve trojanlar, veri çalmak, kameranızdan sizi izlemek milyar dolarlarca hırsızlık yapmak gibi bir çok şeyi yapmak için tasarlanmıştır. Bazı kötü amaçlı kodlar enerji, kamu hizmeti ve altyapı sistemlerini hedef alacak kadar ileri gitmektedir.

Let me give you a quick snapshot of what malicious code is capable of today. Right now, every second, eight new users are joining the Internet. Today, we will see 250,000 individual new computer viruses. We will see 30,000 new infected websites. And, just to kind of tear down a myth here, lots of people think that when you get infected with a computer virus, it's because you went to a porn site. Right? Well, actually, statistically speaking, if you only visit porn sites, you're safer. People normally write that down, by the way. (Laughter) Actually, about 80 percent of these are small business websites getting infected.

Kötü niyetli kodların bugün itibariyle yapabileceklerine hızlı bir örnek sunmama izin verin. Şu an, saniyede sekiz yeni kullanıcı Internet'e katılıyor. Bugün kendine özgü 250.000 yeni bilgisayar virüsü çıkacak. 30.000 web sitesine virüs bulaştığını göreceğiz. Ve burada bir efsaneyi yıkmak gerekirse birçok kişi bilgisayar virüsü tarafından enfekte edildiğinizde bunun sebebinin bir porno sitesinden kaynaklandığını düşünür. Öyle değil mi? Şey, aslında, istatistiklere göre eğer sadece porno siteleri ziyaret ediyorsanız, güvendesiniz demektir. Yeri gelmişken bunu not alanlar olur. (Kahkaha) Aslında bu virüs bulaşanların yaklaşık yüzde 80'i küçük işletme web siteleridir.

Today's cybercriminal, what do they look like? Well, many of you have the image, don't you, of the spotty teenager sitting in a basement, hacking away for notoriety. But actually today, cybercriminals are wonderfully professional and organized. In fact, they have product adverts. You can go online and buy a hacking service to knock your business competitor offline. Check out this one I found.

Bugünün siber suçlusu nasıl görünür? Birçoğunuzun gözünün önüne geliyor değil mi, bir bodrum katında oturmuş sivilceli bir ergenin nam salmak için hack yapması. Ama aslında bugün siber suçlular olağanüstü profesyonel ve organizedirler. Aslında onların ürün tanıtımları vardır. Rakip iş yerine saldırmak ve onu oyun dışı bırakmak için internetten hack hizmeti satın alabilirsiniz. Benim bulduğum bir tanesine bakalım.

(Video) Man: So you're here for one reason, and that reason is because you need your business competitors, rivals, haters, or whatever the reason is, or who, they are to go down. Well you, my friend, you've came to the right place. If you want your business competitors to go down, well, they can. If you want your rivals to go offline, well, they will. Not only that, we are providing a short-term-to-long-term DDOS service or scheduled attack, starting five dollars per hour for small personal websites to 10 to 50 dollars per hour.

(Video) Erkek: Burada bulunmanızın bir nedeni var ve bu neden de rakip şirketlerin, sizden nefret edenlerin veya herhangi bir nedenle herhangi bir kimsenin, çökertilmesine ihtiyacınız var. Evet dostum öyleyse doğru yerdesin. Rakip şirketlerin çökertilmesini istiyorsan, evet, çökertilebilirler. Rakiplerin çevrimdışı olmasını sen istediysen, öyle olacaklar. Bununla bitmedi, küçük kişisel web siteleri için saat başına 5$'dan başlayan fiyatlarla kısa vadeden uzun vadeye kadar DDOS veya planlanmış saldırı hizmetlerini saat başı 10 ila 50 dolara kadar sunuyoruz.

James Lyne: Now, I did actually pay one of these cybercriminals to attack my own website. Things got a bit tricky when I tried to expense it at the company. Turns out that's not cool. But regardless, it's amazing how many products and services are available now to cybercriminals. For example, this testing platform, which enables the cybercriminals to test the quality of their viruses before they release them on the world. For a small fee, they can upload it and make sure everything is good.

James Lyne: Şu siber suçlulardan birisine kendi web siteme saldırması için ödeme yaptım. Bunu şirketime gider göstermek istediğimde işler biraz karışmıştı. Bazen işler çok da hoş olmuyor. Ama ne olursa olsun, siber suçlular için bu kadar çok ürün ve hizmetin bulunması hayret verici. Örneğin bu test platformu, siber suçlulara virüslerini dünyaya yaymadan önce onlara eserlerinin kalitesini test etme imkanı sunuyor. Küçük bir ücret karşılığında, virüsü siteye yükleyebiliyor ve her şey yolunda mı bakabiliyorlar.

But it goes further. Cybercriminals now have crime packs with business intelligence reporting dashboards to manage the distribution of their malicious code. This is the market leader in malware distribution, the Black Hole Exploit Pack, responsible for nearly one third of malware distribution in the last couple of quarters. It comes with technical installation guides, video setup routines, and get this, technical support. You can email the cybercriminals and they'll tell you how to set up your illegal hacking server.

Ama bundan ötesi de var. Artık siber suçlularda zararlı yazılımlarının yayılışını yönetebildikleri, kurumsal zeka raporlamaları sunabilen "suç paketleri" var. İşte bu zararlı yazılımların pazar birincisi Black Hole Exploit Pack, son çeyrekte saçılan zararlı yazılımlardan üçte birinin sorumlusudur. Teknik kurulum kılavuzu, video anlatımı ve buraya dikkat "teknik destek" ile geliyor. Bu sibersuçlulara bir eposta atabilir ve yasadışı hack sunucunuzu nasıl kuracağınızı öğrenebilirsiniz.

So let me show you what malicious code looks like today. What I've got here is two systems, an attacker, which I've made look all Matrix-y and scary, and a victim, which you might recognize from home or work. Now normally, these would be on different sides of the planet or of the Internet, but I've put them side by side because it makes things much more interesting.

Şimdi size zararlı yazılımın kodu neye benzer göstermek istiyorum. Burada elimde iki sistem var, matrixvari ve korkutucu görünümüyle bir saldırgan ve bir kurban, ev veya iş bilgisayarınızdan tanıdık gelebilir. Normalde bunlar gezegenin yahut internetin tamamen farklı tarafında olurlar ama ben onları yan yana koydum çünkü her şeyi daha da ilginç kılıyor.

Now, there are many ways you can get infected. You will have come in contact with some of them. Maybe some of you have received an email that says something like, "Hi, I'm a Nigerian banker, and I'd like to give you 53 billion dollars because I like your face." Or funnycats.exe, which rumor has it was quite successful in China's recent campaign against America.

Şimdi, virüs kapmanın bir sürü yolu vardır. Bazılarıyla bilmeden temasa geçersiniz. Yahut bir gün bir eposta alırsınız, şöyle bir şey der: "Merhaba, ben Nijeryalı bir bankacıyım ve sana 53 milyar dolar vermek istiyorum çünkü tipin hoşuma gitti." Ya da funnycats.exe, başarısından rivayet olur ki Çin'in ABD'ye karşı yürüttüğü en son kampanya buymuş.

Now there are many ways you can get infected. I want to show you a couple of my favorites. This is a little USB key. Now how do you get a USB key to run in a business? Well, you could try looking really cute. Awww. Or, in my case, awkward and pathetic. So imagine this scenario: I walk into one of your businesses, looking very awkward and pathetic, with a copy of my C.V. which I've covered in coffee, and I ask the receptionist to plug in this USB key and print me a new one. So let's have a look here on my victim computer. What I'm going to do is plug in the USB key. After a couple of seconds, things start to happen on the computer on their own, usually a bad sign. This would, of course, normally happen in a couple of seconds, really, really quickly, but I've kind of slowed it down so you can actually see the attack occurring. Malware is very boring otherwise. So this is writing out the malicious code, and a few seconds later, on the left-hand side, you'll see the attacker's screen get some interesting new text. Now if I place the mouse cursor over it, this is what we call a command prompt, and using this we can navigate around the computer. We can access your documents, your data. You can turn on the webcam. That can be very embarrassing. Or just to really prove a point, we can launch programs like my personal favorite, the Windows Calculator.

Şimdi, virüs kapmanın bir sürü yolu var dedik. Şimdi favorilerimden birkaçını göstermek istiyorum. Bu küçük bir USB aygıtı. Bu USB aygıtını bir işyerinde nasıl çalıştırabiliriz? Şey, çok tatlı gözükmeyi deneyebilirsiniz. Aaaav. Ya da benim kurgumda, tuhaf ve acınası. Şu senaryoyu düşünün: İşletmelerinizden birine geliyorum üstüne kahve boca ettiğim bir CV ile tamamen şaşkın ve acınası gözüküyorum, ve resepsiyon görevlisinden bu USB aygıtını takıp bana yeni bir CV çıkartmasını rica ediyorum. Bu durumda kurban bilgisayarda ne olur gelin bakalım. Yapacağım bu USB aygıtını takmaktan ibaret. Birkaç saniye sonrasındaysa bilgisayarda kendi kendine birtakım işler dönmeye başlar, ki bu genelde kötüye işarettir. Bu normalde elbette birkaç saniyede, çok hızlı ama gerçekten çok hızlı olur fakat saldırının meydana gelişini gözlemleyebilin diye bu süreci yavaşlattım. Bu kadar yavaş olsalardı kötü amaçlı yazılımlar çok sıkıcı olurlardı. Burada kötü amaçlı kodun tamamı ortaya çıkıyor ve birkaç saniye sonrasında sol taraftaki saldırgan ekranında ilginç yeni bir metin görüyoruz. Şimdi fare imlecini bunun üstüne getirelim, biz buna komut istem ekranı diyoruz ve bunu başka bilgisayarlarda dolaşmada kullanıyoruz. Belgelerinize ve verilerinize erişebiliriz. Kameranızı açabiliriz. Gerçekten utanç verici olabilir. Ya da sadece orada olduğumuzu ispat için bazı programları çalıştırabiliriz, ki benim gözdem Windows hesap makinesidir.

So isn't it amazing how much control the attackers can get with such a simple operation? Let me show you how most malware is now distributed today. What I'm going to do is open up a website that I wrote. It's a terrible website. It's got really awful graphics. And it's got a comments section here where we can submit comments to the website. Many of you will have used something a bit like this before. Unfortunately, when this was implemented, the developer was slightly inebriated and managed to forget all of the secure coding practices he had learned. So let's imagine that our attacker, called Evil Hacker just for comedy value, inserts something a little nasty. This is a script. It's code which will be interpreted on the webpage. So I'm going to submit this post, and then, on my victim computer, I'm going to open up the web browser and browse to my website, www.incrediblyhacked.com. Notice that after a couple of seconds, I get redirected. That website address at the top there, which you can just about see, microshaft.com, the browser crashes as it hits one of these exploit packs, and up pops fake antivirus. This is a virus pretending to look like antivirus software, and it will go through and it will scan the system, have a look at what its popping up here. It creates some very serious alerts. Oh look, a child porn proxy server. We really should clean that up. What's really insulting about this is not only does it provide the attackers with access to your data, but when the scan finishes, they tell you in order to clean up the fake viruses, you have to register the product. Now I liked it better when viruses were free. (Laughter) People now pay cybercriminals money to run viruses, which I find utterly bizarre.

Saldırganların böylesi bir kontrolü bu kadar basit ele geçirmesi gerçekten ilginç değil mi? Şimdi izninizle size çoğu zararlı yazılımın bugünlerde nasıl yayıldığını göstereceğim. Şimdi benim tasarladığım bir web sitesini açacağım. Korkunç bir web sitesi. Görselleri gerçekten çok kötü. Ve burada da bir "yorumlar" bölümü var. Site hakkındaki görüşlerimizi yazabiliyoruz. Pek çoğunuz daha önce buna benzer bir şey kullanmıştır. Ne yazık ki bu bölümü eklerken geliştirici biraz çakırkeyifmiş ve öğrendiği tüm güvenli kodlama usullerini unutuvermiş. Şimdi varsayalım ki saldırganımız ona kem gözlü hacker diyerek espri de yapalım, bazı muzır şeyleri sisteme girsin. Bu bir programlama komutudur. Sistem tarafından yorumlanacak bir koddur. Bu yüzden bu gönderiyi yolluyorum ve sonrasında kurban bilgisayarımızda yeni bir web tarayıcı açıyorum ve kendi web siteme giriyorum www.incrediblyhacked.com. (acayip hacklenmiş) Dikkat edin birkaç saniye sonrasında yeniden yönlendirileceğim. Bu sitenin adresi yukarıda yazıyor, şurada görebiliyoruz microshaft.com, ve tarayıcımız bu muzır paketlerinden birine denk gelmiş gibi çöküyor ve "sahte" bir antivirüs beliriyor. Bu virüs bir koruma yazılımı gibi davranıyor, ve daha da ileri giderek, sistemi taramaya başlıyor şurada beliren yazıya da bir bakın. Çok ciddi bazı uyarılar oluşmaya başladı. Şuna bakın, çocuk pornosu sunucusu. Bunu gerçekten temizlemek gerek. İşin hakarete varan boyutu ise bu yolla saldırganlar sizin verilerinize erişmekle kalmıyor üstüne üstlük bu sözümona arama sona erdiğinde sahte virüsleri temizlemek için antivirüs ürünlerini satın almanızı istiyor. Ben virüsleri ücretsizken daha çok severdim. (Kahkaha) İnsanlar şimdilerde virüslerini çalıştırabilmek için sibersuçlulara para öder oldu, ki bu bana son derece tuhaf geliyor.

So anyway, let me change pace a little bit. Chasing 250,000 pieces of malware a day is a massive challenge, and those numbers are only growing directly in proportion to the length of my stress line, you'll note here. So I want to talk to you briefly about a group of hackers we tracked for a year and actually found -- and this is a rare treat in our job. Now this was a cross-industry collaboration, people from Facebook, independent researchers, guys from Sophos. So here we have a couple of documents which our cybercriminals had uploaded to a cloud service, kind of like Dropbox or SkyDrive, like many of you might use. At the top, you'll notice a section of source code. What this would do is send the cybercriminals a text message every day telling them how much money they'd made that day, so a kind of cybercriminal billings report, if you will. If you look closely, you'll notice a series of what are Russian telephone numbers. Now that's obviously interesting, because that gives us a way of finding our cybercriminals. Down below, highlighted in red, in the other section of source code, is this bit "leded:leded." That's a username, kind of like you might have on Twitter.

Şimdi izninizle biraz da farklı yoldan gidelim. 250.000 parça zararlı yazılımın izini günlük sürmek büyük bir mücadeledir, özellikle de bu sayı sürekli artıyorken hem de fark ettiğiniz üzere kaş çatmamla doğru orantılı olarak. İşin aslını size özet geçeceğim bir yıldır takibinde olduğumuz bir hacker grubunu nihayetinde bulduk -- inanın bu bizim işimizde nadir bir zevktir. Bu kesişen endüstrilerin işbirliğiyle oldu. Facebook çalışanları, bağımsız araştırmacılar, Sophos'taki dostlar. (güvenlik yazılımı) Nihayetinde elimize birtakım belgeler geçti bizim sibersuçluların Dropbox veya Skydrive tarzı hepimizin bildiği ve kullandığı bulut servislere kendi elleriyle yükledikleri. Üstte kaynak kodun bir bölümünü göreceksiniz. Bunun işlevi her gün kısa mesaj olarak sibersuçlularımıza o günkü kazançlarının miktarını iletmekti. Yani bir tür sibersuç hesap dökümü diyebilirsiniz. Daha dikkatli baktığınızda farkına varıyorsunuz ki işin içinde bazı Rus telefon numaraları var. İşte bu gerçekten ilginç çünkü bu bize sibersuçlularımızı bulma yolunu açar. Aşağıda, kırmızıyla belirttiğimiz diğer kaynak kod bölümünde şöyle bir kırıntı var "leded:leded." Bu bir kullanıcı adı. Twitter için sahip olabileceğiniz türden.

So let's take this a little further. There are a few other interesting pieces the cybercriminals had uploaded. Lots of you here will use smartphones to take photos and post them from the conference. An interesting feature of lots of modern smartphones is that when you take a photo, it embeds GPS data about where that photo was taken. In fact, I've been spending a lot of time on Internet dating sites recently, obviously for research purposes, and I've noticed that about 60 percent of the profile pictures on Internet dating sites contain the GPS coordinates of where the photo was taken, which is kind of scary because you wouldn't give out your home address to lots of strangers, but we're happy to give away our GPS coordinates to plus or minus 15 meters. And our cybercriminals had done the same thing. So here's a photo which resolves to St. Petersburg. We then deploy the incredibly advanced hacking tool. We used Google. Using the email address, the telephone number and the GPS data, on the left you see an advert for a BMW that one of our cybercriminals is selling, on the other side an advert for the sale of sphynx kittens. One of these was more stereotypical for me. A little more searching, and here's our cybercriminal. Imagine, these are hardened cybercriminals sharing information scarcely. Imagine what you could find about each of the people in this room. A bit more searching through the profile and there's a photo of their office. They were working on the third floor. And you can also see some photos from his business companion where he has a taste in a certain kind of image. It turns out he's a member of the Russian Adult Webmasters Federation.

Öyleyse bu takibi biraz ileri götürebiliriz. Sibersuçluların yüklediği ilginç başka parçalar daha vardı. Şimdi burada çoğunluğunuz akıllı telefonlarını konferanstan fotoğraf çekmek ve onları göndermek için kullanıyordur. Çoğu yeni akıllı telefonun ilginç bir özelliği şudur ki bir fotoğraf çektiğinizde, çekimin nerede yapıldığının GPS verisini fotoğrafa işler. Aslına bakarsınız son zamanlarda internetteki randevu sitelerinde hayli vakit harcadım, elbette araştırma amaçlı. Ve gözlemlerime göre bu tip sitelerde kullanılan profil fotoğraflarının yüzde 60 civarı fotoğrafların çekildiği yerin GPS koordinatlarını içeriyordu. Bu gerçekten korkutucu. Çünkü yabancılarla dolu bir yere ev adresinizi vermeyi istemezsiniz, ama sevinçle GPS koordinatlarımızı ele veriyoruz hem de 15 metre yanılma payıyla. Ve bizim sibersuçlularımızda aynı hataya düşmüştü. İşte burada bizi St. Petersburg'a götüren bir fotoğraf var. Biz de inanılmaz gelişmiş bir hack aracımızı devreye soktuk. Google kullandık. Eposta adreslerini, telefon numaralarını kullandık. Sibersuçlularımızdan birine ait solda gördüğünüz satılık BMW ilanı ile diğer tarafta gördüğünüz satılık sfenks kedi yavruları ilanlarındaki GPS verilerini kullandık. Bunlardan biri benim için daha klişeydi (İlandaki BMW modeli suçla biraz özleştirilir). Biraz daha araştırmadan sonra karşınızda sibersuçlumuz. Bir düşünün bunlar internette neredeyse hiç bilgi paylaşmayan sibersuçlular. Bu salonda bulunan insanlar hakkında neler bulabiliriz bunu bir düşünün. Profillerinde biraz daha arama neticesinde onların ofislerini bile buluyoruz. Üçüncü katta çalışıyorlarmış. Hatta kendisinin belirli bir tarza yönelmiş ve işiyle alakalı bazı fotoğrafları dahi görebiliyorsunuz. Ortaya çıktı ki Rus Erotik Site Yöneticileri Federasyonu üyesiymiş.

But this is where our investigation starts to slow down. The cybercriminals have locked down their profiles quite well. And herein is the greatest lesson of social media and mobile devices for all of us right now. Our friends, our families and our colleagues can break our security even when we do the right things. This is MobSoft, one of the companies that this cybercriminal gang owned, and an interesting thing about MobSoft is the 50-percent owner of this posted a job advert, and this job advert matched one of the telephone numbers from the code earlier. This woman was Maria, and Maria is the wife of one of our cybercriminals. And it's kind of like she went into her social media settings and clicked on every option imaginable to make herself really, really insecure. By the end of the investigation, where you can read the full 27-page report at that link, we had photos of the cybercriminals, even the office Christmas party when they were out on an outing. That's right, cybercriminals do have Christmas parties, as it turns out. Now you're probably wondering what happened to these guys. Let me come back to that in just a minute.

Burası araştırmamızın hız kesmeye başladığı yer. Sibersuçlular profillerini gayet güzel kilitlemişler. Şimdi çıkarabileceğimiz en büyük sonuç geliyor bu da sosyal medya ve taşınabilir cihazlarımıza ilişkin olacak. Arkadaşlarımız, ailelerimiz ve iş arkadaşlarımız biz bir şeyleri doğru yapıyor olsak bile güvenliğimizin kırılmasına sebep olabilirler. Bu Mobsoft, özelliği sibersuçlu çetemizin şirketlerinden biri olması. Mobsoft ile alakalı ilginç olan şey ise yüzde 50 hissesinin sahibi olan kişinin yayınladığı bir iş ilanı. Bu iş ilanındaki telefon numarası daha önceki kodda gördüklerimizden biriyle tamamen örtüşüyor. Bu kadın Maria, ve Maria sibersuçlularımızdan birinin karısı. Kendisi sosyal medya ayarlarını açıp hayal edebileceğiniz her seçeneğe kendini gerçekten ama gerçekten emniyetsiz kılmak için itinayla tıklamış gibi gözüküyor. Soruşturmalarımızın nihayetinde 27 sayfalık raporumuzu şu link üzerinden okuyabilirsiniz, sibersuçlularımızın fotoğrafları elimizdeydi. Hatta bir ofis Noel partisi ile çıktıkları bir gezintinin. Evet bu doğru, sibersuçlular da Noel partileri yapar, ortaya çıkardığımız üzere. Şimdi büyük ihtimalle bu adamlara ne oldu merak ediyorsunuz. Bu konuya bir dakika içinde dönmeme izin verin.

I want to change pace to one last little demonstration, a technique that is wonderfully simple and basic, but is interesting in exposing how much information we're all giving away, and it's relevant because it applies to us as a TED audience. This is normally when people start kind of shuffling in their pockets trying to turn their phones onto airplane mode desperately.

İstikametimizi son bir küçük ispat için değiştirmek istiyorum. Bu inanılmaz kolay ve basit bir teknik fakat hakkımızda ne kadar bilgiyi açığa vurduğumuzu göstermesi bakımından ilginç, hem de de konuyla alakalı çünkü biz TED izleyicileri için de geçerli. Normalde iş bu noktaya vardığında insanlar can havliyle ceplerinde bir şeyleri karıştırıp telefonlarını uçak moduna almaya çalışırlar.

Many of you all know about the concept of scanning for wireless networks. You do it every time you take out your iPhone or your Blackberry and connect to something like TEDAttendees. But what you might not know is that you're also beaming out a list of networks you've previously connected to, even when you're not using wireless actively. So I ran a little scan. I was relatively inhibited compared to the cybercriminals, who wouldn't be so concerned by law, and here you can see my mobile device. Okay? So you can see a list of wireless networks. TEDAttendees, HyattLB. Where do you think I'm staying? My home network, PrettyFlyForAWifi, which I think is a great name. Sophos_Visitors, SANSEMEA, companies I work with. Loganwifi, that's in Boston. HiltonLondon. CIASurveillanceVan. We called it that at one of our conferences because we thought that would freak people out, which is quite fun. This is how geeks party.

Çoğunuz "kablosuz ağlar aranıyor" olayını bilirsiniz. Blackberry ve iPhone cebinizden çıktı mı her defasında bunu yapar ve TEDKatılanları gibisinden bir ağa bağlanırsınız. Ama bilmediğiniz bir şey vardır ki, bununla daha önce bağlandığınız ağların bir listesinin sinyallerini de saçmış olursunuz. Herhangi bir ağı aktif kullanmıyorken bile. Ben de bu yüzden küçük bir tarama yaptım. Yasalarla alakalı herhangi bir endişe taşımayan sibersuçlularla, kıyasladığınızda biraz çekingen kalabilecek benim mobil cihazımıza bakıyorsunuz. Tamam mı? Böylece kablosuz ağların listesini görebilirsiniz. TEDKatılanları, Hyaat Long Beach (otel). Sizce nerede kalıyormuşum? Ev ağım PrettyFlyForAWifi (BirKablosuzAğİçinGüzelUçuş) ki ben harika bir isim olduğunu düşünüyorum. Sophos_Ziyaretçileri, SANSEMEA beraber çalıştığım şirketler. Loganwifi, Boston'da. HiltonLondon. CIAGözlemMinibüsü. Bunu konferanslarımızdan birinde isimlendirmiştik çünkü bunun insanları delirteceğini düşünmüştük. Bana göre bu komik. (Kahkaha) Bizim eğlencemiz de böyle oluyor işte.

So let's make this a little bit more interesting. Let's talk about you. Twenty-three percent of you have been to Starbucks recently and used the wireless network. Things get more interesting. Forty-six percent of you I could link to a business, XYZ Employee network. This isn't an exact science, but it gets pretty accurate. Seven hundred and sixty-one of you I could identify a hotel you'd been to recently, absolutely with pinpoint precision somewhere on the globe. Two hundred and thirty-four of you, well, I know where you live. Your wireless network name is so unique that I was able to pinpoint it using data available openly on the Internet with no hacking or clever, clever tricks. And I should mention as well that some of you do use your names, "James Lyne's iPhone," for example. And two percent of you have a tendency to extreme profanity.

Öyleyse işleri biraz daha ilginç kılalım. Sizler hakkında konuşalım. İçinizden yüzde 23'ü yakınlarda Starbucks'ta bulunmuş ve kablosuz ağlarını kullanmış. İşler daha da ilginçleşiyor. İçinizden yüzde 46'ınızı bir işyeriyle örtüştürebildim. XYZ Çalışanları Ağı. Bu tam olarak bir bilim değil ama yine de hayli isabetli sonuçlar verir. İçinizden 761 kişinin son zamanlarda bulunduğu otelleri tespit edebildim, elbette gezegendeki bir yere sizi elimle koymuş kesinliğinde. İçinizden 234 kişi, şey, sizin nerede yaşadığınızı biliyorum. Kullandığınız ağ adları o kadar benzersizdi ki internetteki herkese açık verilerle yerinizi tam olarak saptayabildim. Hem de hack veya büyük beceriler gerektirmeden. Şunu da belirtmem gerekir ki içinizden bazıları kendi isimlerini kullanıyordu. "James Lyne'nın iPhone'u" gibi. Ve yüzde ikinizde ağzı bozukluğa aşırı eğilim tespit ettim.

So something for you to think about: As we adopt these new applications and mobile devices, as we play with these shiny new toys, how much are we trading off convenience for privacy and security? Next time you install something, look at the settings and ask yourself, "Is this information that I want to share? Would someone be able to abuse it?"

Şimdi hakkında düşünebileceğiniz bazı şeyler: Tüm bu yeni mobil cihazları ve uygulamaları benimser ve bu parlak yeni oyuncaklarımızla oynarken, hayatımız kolaylaşacak diye ne miktarda gizlilik ve güvenliğimizi feda ediyoruz? Bir dahaki sefere bir şeyleri yüklerken ayarlarına bakın ve kendinize sorun, "Bu benim paylaşmak istediğim bir bilgi mi? Birileri bunu suistimal edebilir mi?"

We also need to think very carefully about how we develop our future talent pool. You see, technology's changing at a staggering rate, and that 250,000 pieces of malware won't stay the same for long. There's a very concerning trend that whilst many people coming out of schools now are much more technology-savvy, they know how to use technology, fewer and fewer people are following the feeder subjects to know how that technology works under the covers. In the U.K., a 60 percent reduction since 2003, and there are similar statistics all over the world.

Ayrıca müstakbel yetenek havuzumuzu nasıl geliştireceğimizi de dikkatlice düşünmeye ihtiyacımız var. Görüyorsunuz, teknoloji sarsıcı derecelerde değişiyor ve 250.000 parça zararlı yazılım uzun süre daha aynı kalmayacak. Şimdilerde çok endişe verici bir gidişat var. Şimdilerde çoğunluk okullardan "teknolojiden anlıyor" olarak mezun olurken aslında teknolojiyi nasıl kullanacaklarını bilmiş oluyorlar, işin aslı çok ama çok az insan teknolojinin arka planda nasıl işlediğiyle ilgileniyor. Birleşik Krallık'ta 2003 yılından beri yüzde 60 düşüş var ve dünyanın başka yerlerinde de istatistikler benzer seyrediyor.

We also need to think about the legal issues in this area. The cybercriminals I talked about, despite theft of millions of dollars, actually still haven't been arrested, and at this point possibly never will. Most laws are national in their implementation, despite cybercrime conventions, where the Internet is borderless and international by definition. Countries do not agree, which makes this area exceptionally challenging from a legal perspective.

Bu alandaki yasal konular hakkında da oturup düşünmek zorundayız. Şu bahsettiğim sibersuçlular milyonlarca dolarlık soygunlarına rağmen, aslına bakarsanız hala tutuklanmadılar. Ve büyük ihtimalle hiç tutuklanmayacaklar da. Uygulamada yasalar konulduğu ülkede geçerlidir. Yapılan tüm sibersuç kongrelerine karşın ise internet sınır tanımaz ve deyim yerindeyse milletlerarasıdır. Ülkeler birbiriyle anlaşamıyor, bu da bu sahayı hukuki açıdan fevkalade ilgi çekici hale getiriyor.

But my biggest ask is this: You see, you're going to leave here and you're going to see some astonishing stories in the news. You're going to read about malware doing incredible and terrifying, scary things. However, 99 percent of it works because people fail to do the basics. So my ask is this: Go online, find these simple best practices, find out how to update and patch your computer. Get a secure password. Make sure you use a different password on each of your sites and services online. Find these resources. Apply them.

Ama benim en büyük ricam şu: Buradan ayrılacak ve haberlerde bazı çok şaşırtıcı olaylara rastlayacaksınız. Akıl almaz, dehşet verici, korkunç şeyler yapan zararlı yazılımlar hakkında bir şeyler okuyacaksınız. Halbuki bunların yüzde 99'unun çalışma sebebi insanların en temel unsurları atlaması olacak. Şimdi ricam şu ki: Çevrimiçi olun, bu işe yarar basit yöntemleri bulun. Bilgisayarınızı güncelleştirmeyi ve yazılım yaması yapabilmeyi öğrenin. Güvenli bir şifre edinin. Farklı site ve hizmetlerde farklı şifreler kullandığınıza emin olun. Bahsettiğim kaynakları bulun. Onları uygulayın.

The Internet is a fantastic resource for business, for political expression, for art and for learning. Help me and the security community make life much, much more difficult for cybercriminals.

İnternet iş konuları, siyasi dışavurumlar, sanat ve "öğrenebilmek" adına olağanüstü bir kaynaktır. Bana ve diğer güvenlik oluşumlarına sibersuçlular için hayatı zor, çok daha zor yapabilmemiz için yardım edin.

Thank you.

Teşekkür ederim.

(Applause)

(Alkış)