I'm going to be showing some of the cybercriminals' latest and nastiest creations. So basically, please don't go and download any of the viruses that I show you.

Я покажу вам некоторые из последних и самых неприятных творений киберпреступников. Пожалуйста, не загружайте те вирусы, о которых я вам расскажу.

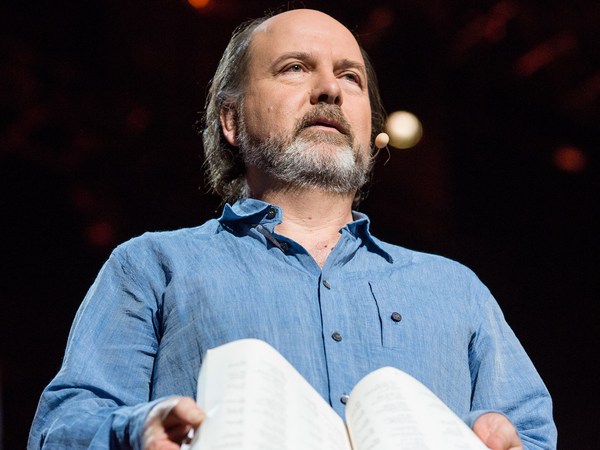

Some of you might be wondering what a cybersecurity specialist looks like, and I thought I'd give you a quick insight into my career so far. It's a pretty accurate description. This is what someone that specializes in malware and hacking looks like.

Возможно, кому-то интересно, как выглядит специалист по информационной безопасности, поэтому я подготовил небольшой экскурс в свою карьеру. Это довольно точное описание. Так выглядит человек, который специализируется на вредоносных программах и хакерстве.

So today, computer viruses and trojans, designed to do everything from stealing data to watching you in your webcam to the theft of billions of dollars. Some malicious code today goes as far as targeting power, utilities and infrastructure.

На сегодняшний день существуют компьютерные вирусы и трояны, способные сделать что угодно: перехватить данные, наблюдать за вами с помощью вашей веб-камеры или же украсть миллиарды долларов. Объектами вредоносного кода сегодня стали энерегетика, коммунальные службы и инфраструктура.

Let me give you a quick snapshot of what malicious code is capable of today. Right now, every second, eight new users are joining the Internet. Today, we will see 250,000 individual new computer viruses. We will see 30,000 new infected websites. And, just to kind of tear down a myth here, lots of people think that when you get infected with a computer virus, it's because you went to a porn site. Right? Well, actually, statistically speaking, if you only visit porn sites, you're safer. People normally write that down, by the way. (Laughter) Actually, about 80 percent of these are small business websites getting infected.

Я коротко расскажу вам, на что способен сегодня вредоносный код. Каждую секунду восемь новых пользователей подключаются к Интернету. В наше время существует 250 000 новых отдельных компьютерных вирусов. И 30 000 заражённых веб-сайтов. Позвольте мне развеять один миф. Многие люди думают, что компьютерные вирусы можно подхватить, если зайти на порносайт. Да? На самом деле статистика говорит, что если посещать только порносайты, шансов подхватить вирус гораздо меньше. Кстати, слушатели обычно это записывают. (Смех) Около 80% заражённых сайтов — это сайты небольших фирм.

Today's cybercriminal, what do they look like? Well, many of you have the image, don't you, of the spotty teenager sitting in a basement, hacking away for notoriety. But actually today, cybercriminals are wonderfully professional and organized. In fact, they have product adverts. You can go online and buy a hacking service to knock your business competitor offline. Check out this one I found.

Как выглядит современный киберпреступник? Наверняка многие из вас представляют себе прыщавого подростка, склонившегося над клавиатурой, который дни напролёт что-то взламывает. На самом деле киберпреступники — организованные профессионалы. В сущности, они даже рекламируют себя. Вы можете запросто нанять в Интернете хакера, который отправит вашего конкурента в офлайн. Посмотрите-ка, что я нашёл.

(Video) Man: So you're here for one reason, and that reason is because you need your business competitors, rivals, haters, or whatever the reason is, or who, they are to go down. Well you, my friend, you've came to the right place. If you want your business competitors to go down, well, they can. If you want your rivals to go offline, well, they will. Not only that, we are providing a short-term-to-long-term DDOS service or scheduled attack, starting five dollars per hour for small personal websites to 10 to 50 dollars per hour.

(Видео) Мужчина: Вы здесь по одной-единственной причине, и эта причина — заставить ваших конкурентов, соперников, ненавистников или кого-либо ещё выйти из игры. О, мой друг, ты оказался в нужном месте! Если ты хочешь уничтожить своих конкурентов по бизнесу — это возможно. Если ты хочешь отправить в офлайн своих соперников — так и будет. Кроме того, мы осуществляем краткосрочное и долгосрочное DDOS-обслуживание или запланированные атаки по цене от 5 до 10-50 долларов в час за маленькие частные сайты.

James Lyne: Now, I did actually pay one of these cybercriminals to attack my own website. Things got a bit tricky when I tried to expense it at the company. Turns out that's not cool. But regardless, it's amazing how many products and services are available now to cybercriminals. For example, this testing platform, which enables the cybercriminals to test the quality of their viruses before they release them on the world. For a small fee, they can upload it and make sure everything is good.

Джеймс Лайн: В качестве эксперимента я как-то нанял хакера, который атаковал мой собственный сайт. Ситуация немного усложнилась, когда я попытался выставить компании счёт за это. Оказывается, это не так уж круто. В любом случае, просто поразительно то количество продуктов и услуг, которое доступно теперь для киберпреступлений. К примеру, эта платформа для тестирования, которая позволяет киберпреступникам тестировать качество их вирусов прежде, чем они выпустят их в свет. За небольшую плату, они могут загрузить вирус и убедиться, что всё идёт по плану.

But it goes further. Cybercriminals now have crime packs with business intelligence reporting dashboards to manage the distribution of their malicious code. This is the market leader in malware distribution, the Black Hole Exploit Pack, responsible for nearly one third of malware distribution in the last couple of quarters. It comes with technical installation guides, video setup routines, and get this, technical support. You can email the cybercriminals and they'll tell you how to set up your illegal hacking server.

Более того, у киберпреступников теперь есть программы с аналитическими отчётами, позволяющие управлять распространением их злоумышленного кода. Это лидер на рынке вредоносного программного обеспечения — Black Hole Exploit Pack, ответственный за распространение почти трети вредоносных программ в течение нескольких последних кварталов. Пакет включает инструкции по установке, видео с указаниями по настройке, и — вы только послушайте — техподдержку! Вы можете отправить киберпреступникам электронное письмо, и они расскажут вам, как настроить ваш нелегальный хакерский сервер.

So let me show you what malicious code looks like today. What I've got here is two systems, an attacker, which I've made look all Matrix-y and scary, and a victim, which you might recognize from home or work. Now normally, these would be on different sides of the planet or of the Internet, but I've put them side by side because it makes things much more interesting.

Позвольте мне показать вам, как сегодня выглядит вредоносный код. Здесь показаны две системы: взломщик, которому я придал устрашающий вид матрицы, и жертва, которую вы, возможно, распознали из дома или на работе. Обычно в наши дни эти две стороны находились бы в разных уголках планеты или Интернета, но я изобразил их рядом, что делает ситуацию намного интересней.

Now, there are many ways you can get infected. You will have come in contact with some of them. Maybe some of you have received an email that says something like, "Hi, I'm a Nigerian banker, and I'd like to give you 53 billion dollars because I like your face." Or funnycats.exe, which rumor has it was quite successful in China's recent campaign against America.

Итак, есть множество способов заразиться. Вы вступили в контакт с какими-то из них. Возможно, кто-то из вас получал электронное письмо со словами вроде: «Привет, я нигерийский банкир, и я хочу дать тебе 53 миллиарда долларов, потому что мне нравится твоё лицо». Или funnycats.exe, который, по слухам, был довольно успешен в недавней кампании Китая, направленной против Америки.

Now there are many ways you can get infected. I want to show you a couple of my favorites. This is a little USB key. Now how do you get a USB key to run in a business? Well, you could try looking really cute. Awww. Or, in my case, awkward and pathetic. So imagine this scenario: I walk into one of your businesses, looking very awkward and pathetic, with a copy of my C.V. which I've covered in coffee, and I ask the receptionist to plug in this USB key and print me a new one. So let's have a look here on my victim computer. What I'm going to do is plug in the USB key. After a couple of seconds, things start to happen on the computer on their own, usually a bad sign. This would, of course, normally happen in a couple of seconds, really, really quickly, but I've kind of slowed it down so you can actually see the attack occurring. Malware is very boring otherwise. So this is writing out the malicious code, and a few seconds later, on the left-hand side, you'll see the attacker's screen get some interesting new text. Now if I place the mouse cursor over it, this is what we call a command prompt, and using this we can navigate around the computer. We can access your documents, your data. You can turn on the webcam. That can be very embarrassing. Or just to really prove a point, we can launch programs like my personal favorite, the Windows Calculator.

В общем, есть много способов заразиться. Я хочу показать вам парочку моих любимых. Это маленькая флешка. Как вы используете флешку в бизнесе? Ну, к примеру, вы можете попробовать выглядеть милашкой. О-о-о-о.... Или, в моём случае, неуклюжим и жалким. Представьте себе этот сценарий: я прихожу в один из ваших офиисов с неуклюжим жалким видом и копией моего резюме, на которое я пролил кофе, и я прошу администратора подключить мою флешку и распечатать новую копию. Давайте посмотрим на компьютер, который я выбрал в качестве жертвы. Всё, что мне нужно сделать, — это подключить флешку. Спустя несколько секунд процессы на моём компьютере начинают происходить сами по себе. Обычно это плохой знак. Конечно, обычно это происходит за пару секунд — очень, очень быстро, но я немного замедлил процесс, чтобы вы могли понаблюдать за тем, как происходит атака. В противном случае, вредоносное программное обеспечение очень скучное. Это процесс списывания вредоносного кода, и спустя несколько секунд с левой стороны вы увидите монитор взломщика, на котором появился новый интересный текст. Если я наведу курсор мыши на него... это то, что мы называем командной строкой, с помощью которой мы можем управлять компьютером. Мы можем получить доступ к вашим документам, вашим данным. Вы можете включить веб-камеру. И нам станет очень за вас неловко. Или же, чтобы показать более наглядно, мы можем запускать программы — как, к примеру, моя любимая, калькулятор.

So isn't it amazing how much control the attackers can get with such a simple operation? Let me show you how most malware is now distributed today. What I'm going to do is open up a website that I wrote. It's a terrible website. It's got really awful graphics. And it's got a comments section here where we can submit comments to the website. Many of you will have used something a bit like this before. Unfortunately, when this was implemented, the developer was slightly inebriated and managed to forget all of the secure coding practices he had learned. So let's imagine that our attacker, called Evil Hacker just for comedy value, inserts something a little nasty. This is a script. It's code which will be interpreted on the webpage. So I'm going to submit this post, and then, on my victim computer, I'm going to open up the web browser and browse to my website, www.incrediblyhacked.com. Notice that after a couple of seconds, I get redirected. That website address at the top there, which you can just about see, microshaft.com, the browser crashes as it hits one of these exploit packs, and up pops fake antivirus. This is a virus pretending to look like antivirus software, and it will go through and it will scan the system, have a look at what its popping up here. It creates some very serious alerts. Oh look, a child porn proxy server. We really should clean that up. What's really insulting about this is not only does it provide the attackers with access to your data, but when the scan finishes, they tell you in order to clean up the fake viruses, you have to register the product. Now I liked it better when viruses were free. (Laughter) People now pay cybercriminals money to run viruses, which I find utterly bizarre.

Разве не поразительно, какой контроль может получить взломщик благодаря простой программе? Позвольте показать вам, как распространяется сегодня большинство вредоносных программ. Я всего лишь открою сайт, который я написал. Это ужасный сайт. У него отвратительная графика. Тут есть секция для комментариев, с помощью которой мы можем оставить комментарии к этому сайту. Многие из вас пользовались подобным ранее. К сожалению, когда это было введено, разработчик был слегка пьян и позабыл все инструкции по безопасности при написании кода, которые он когда-либо знал. Давайте представим, что наш взломщик — назовём его Злой Взломщик, чтобы придать истории комическую нотку, — вместо комментария пишет что-то отвратительное. Это скрипт. Это код, который будет внедрён в страницу. Я добавляю этот комментарий, и затем на моём компьютере-жертве я открою браузер и перейду на мой сайт — www.incrediblyhacked.com. Обратите внимание: через несколько секунд меня перенаправляют. Вверху есть веб-дрес, который вы едва можете заметить, microshaft.com. Тем временем браузер закрывается, поражённый одной из этих вредоносных программ, и внезапно открывается фальшивый антивирус. Этот вирус маскируется под антивирус, и при запуске он сканирует систему — посмотрите-ка, что тут появляется. Он выдаёт очень серьёзное предупреждение. О, взгляните — прокси-сервер с детской порнографией. Нам бы действительно следовало это почистить. Самое обидное во всём этом — программа не только даёт взломщику доступ к вашим данным, но когда сканирование завершено, программа сообщает, что для очистки всех вирусов вам необходимо зарегистрировать продукт. Мне больше нравилось, когда вирусы были бесплатными. (Смех) Теперь люди платят киберпреступникам для того, чтобы запустить вирус, что кажется мне весьма странным.

So anyway, let me change pace a little bit. Chasing 250,000 pieces of malware a day is a massive challenge, and those numbers are only growing directly in proportion to the length of my stress line, you'll note here. So I want to talk to you briefly about a group of hackers we tracked for a year and actually found -- and this is a rare treat in our job. Now this was a cross-industry collaboration, people from Facebook, independent researchers, guys from Sophos. So here we have a couple of documents which our cybercriminals had uploaded to a cloud service, kind of like Dropbox or SkyDrive, like many of you might use. At the top, you'll notice a section of source code. What this would do is send the cybercriminals a text message every day telling them how much money they'd made that day, so a kind of cybercriminal billings report, if you will. If you look closely, you'll notice a series of what are Russian telephone numbers. Now that's obviously interesting, because that gives us a way of finding our cybercriminals. Down below, highlighted in red, in the other section of source code, is this bit "leded:leded." That's a username, kind of like you might have on Twitter.

Тем не менее, позвольте мне ускорить темп. Преследовать 250 000 вредоносных программ ежедневно — это сложная задача, и эти цифры только растут прямо пропорционально длине моей морщине вот здесь. Поэтому я хочу коротко рассказать вам о группе хакеров, за которыми мы следили в течение года и, как ни странно, нашли — что, вообще-то, является редким удовольствием в нашей работе. В этот раз это было межотраслевое сотрудничество людей из Facebook, независимых исследователей, парней из Sophos. У нас есть несколько документов, которые киберпреступники загрузили в сервисы для обмена файлами — такие как Dropbox или SkyDrive, которыми многие из вас, возможно, пользуются. Вверху вы можете заметить секцию для исходного кода. Она предназначена для того, чтобы ежедневно отправлять киберпреступникам текстовое сообщение, где указано, сколько денег они заработали в этот день, то есть нечто вроде отчёта о прибыли киберпреступников. Если посмотреть поближе, вы увидите русские телефонные номера. Это действительно интересно, потому что позволяет нам найти киберпреступников. Ниже, в секции исходного кода, выделен красным двоичный код <i>leded:leded</i>. Это имя пользователя, вроде того, которое у вас может быть в Twitter.

So let's take this a little further. There are a few other interesting pieces the cybercriminals had uploaded. Lots of you here will use smartphones to take photos and post them from the conference. An interesting feature of lots of modern smartphones is that when you take a photo, it embeds GPS data about where that photo was taken. In fact, I've been spending a lot of time on Internet dating sites recently, obviously for research purposes, and I've noticed that about 60 percent of the profile pictures on Internet dating sites contain the GPS coordinates of where the photo was taken, which is kind of scary because you wouldn't give out your home address to lots of strangers, but we're happy to give away our GPS coordinates to plus or minus 15 meters. And our cybercriminals had done the same thing. So here's a photo which resolves to St. Petersburg. We then deploy the incredibly advanced hacking tool. We used Google. Using the email address, the telephone number and the GPS data, on the left you see an advert for a BMW that one of our cybercriminals is selling, on the other side an advert for the sale of sphynx kittens. One of these was more stereotypical for me. A little more searching, and here's our cybercriminal. Imagine, these are hardened cybercriminals sharing information scarcely. Imagine what you could find about each of the people in this room. A bit more searching through the profile and there's a photo of their office. They were working on the third floor. And you can also see some photos from his business companion where he has a taste in a certain kind of image. It turns out he's a member of the Russian Adult Webmasters Federation.

Пойдём дальше. Тут есть ещё несколько любопытных документов, загруженных киберпреступниками. Многие из вас используют смартфоны, чтобы делать фото и публиковать их с конференции. Интересное свойство многих современных смартфонов заключается в том, что когда вы делаете фото, они встраивают данные о расположении места, где было сделано фото. На самом деле, я в последнее время провёл много времени на сайтах знакомств, конечно же с исследовательской целью, и я заметил, что почти 60% фотографий профиля на сайтах знакомств содержат GPS- координаты места, где было сделано фото, что немного пугает, поскольку вы точно не дали бы ваш домашний адрес множеству незнакомцев, но мы с радостью выдаём наши GPS-координаты с погрешностью плюс-минус 15 метров. И наши киберпреступники сделали то же самое. Вот фотография, которая приводит нас в Санкт-Петербург. Затем мы обратимся к невероятно продвинутому инструменту взлома. Мы использовали Google. Используя адрес электронной почты, телефонный номер и GPS-данные, слева вы видите объявление об автомобиле BMW, который продаёт один из наших киберпреступников, а с другой стороны мы видим объявление о продаже котят породы сфинкс. Одно из них более шаблонно для меня. Маленькое расследование — и вот он, наш киберпреступник! Представьте себе: это опытные киберпреступники, которые почти не оставляют информации о себе. А теперь представьте, что вы бы смогли найти о каждом человеке в этом зале. Ещё немного исследуем его профиль — и вот фотография их офиса. Они работали на третьем этаже. А тут мы видим несколько фотографий от его партнёра по бизнесу (похоже, ему нравятся картинки определённого жанра). Оказывается, он является членом Федерации веб-мастеров России (18+).

But this is where our investigation starts to slow down. The cybercriminals have locked down their profiles quite well. And herein is the greatest lesson of social media and mobile devices for all of us right now. Our friends, our families and our colleagues can break our security even when we do the right things. This is MobSoft, one of the companies that this cybercriminal gang owned, and an interesting thing about MobSoft is the 50-percent owner of this posted a job advert, and this job advert matched one of the telephone numbers from the code earlier. This woman was Maria, and Maria is the wife of one of our cybercriminals. And it's kind of like she went into her social media settings and clicked on every option imaginable to make herself really, really insecure. By the end of the investigation, where you can read the full 27-page report at that link, we had photos of the cybercriminals, even the office Christmas party when they were out on an outing. That's right, cybercriminals do have Christmas parties, as it turns out. Now you're probably wondering what happened to these guys. Let me come back to that in just a minute.

Но здесь наше расследование постепенно заходит в тупик. Киберпреступники блокируют свои профайлы довольно хорошо. И вот величайший урок социальных сетей и мобильных устройств для всех нас. Наши друзья, наши семьи и коллеги могут разрушить нашу приватность, даже если мы всё сделали правильно. Это Mob Soft — одна из компаний, которой владела банда киберперступников, и что любопытно: владелец 50% компании опубликовал объявление о приёме на работу, и это объявление совпало с одним из телефонных номеров из кода, который мы рассмотрели ранее. Эта женщина — Мария. Мария — жена одного из наших киберпреступников. Как будто она зашла в настройки своей страницы в социальной сети и включила все возможные опции, чтобы сделать себя как можно более незащищённой. К концу расследования, 27 страниц отчёта по которому вы найдёте по этой ссылке, у нас были фотографии всех киберпреступников, даже фотография их сотрудников на рождественской вечеринке на природе. Верно, киберпреступники тоже устраивают рождественские вечеринки, как оказалось. Теперь вас, возможно, интересует, что случилось с этими парнями. Позвольте мне вернуться к этому через минуту.

I want to change pace to one last little demonstration, a technique that is wonderfully simple and basic, but is interesting in exposing how much information we're all giving away, and it's relevant because it applies to us as a TED audience. This is normally when people start kind of shuffling in their pockets trying to turn their phones onto airplane mode desperately.

Я хотел бы отвлечься на ещё один наглядный пример — техника, которая удивительно проста, но прекрасно демонстрирует, как много информации мы все выдаём, и это важно, поскольку относится ко всем нам как аудитории TED. Часто случается, что человек начинает шарить в карманах, пытаясь незаметно переключить свой телефон на режим «в самолете».

Many of you all know about the concept of scanning for wireless networks. You do it every time you take out your iPhone or your Blackberry and connect to something like TEDAttendees. But what you might not know is that you're also beaming out a list of networks you've previously connected to, even when you're not using wireless actively. So I ran a little scan. I was relatively inhibited compared to the cybercriminals, who wouldn't be so concerned by law, and here you can see my mobile device. Okay? So you can see a list of wireless networks. TEDAttendees, HyattLB. Where do you think I'm staying? My home network, PrettyFlyForAWifi, which I think is a great name. Sophos_Visitors, SANSEMEA, companies I work with. Loganwifi, that's in Boston. HiltonLondon. CIASurveillanceVan. We called it that at one of our conferences because we thought that would freak people out, which is quite fun. This is how geeks party.

Многие из вас знакомы с концепцией сканирования на наличие беспроводных сетей. Вы делаете это каждый раз, когда достаёте iPhone или Blackberry и подключаетесь к чему-нибудь вроде TEDAttendees. Но, наверное, вы не знаете, что вы также посылаете сигнал списку сетей, к которым вы ранее подключались, даже если вы не используете беспроводные сети активно. Я провёл небольшое сканирование. Процесс продвигался медленнее, чем у киберпреступников, которые не столь обеспокоены законом. Здесь вы видите моё мобильное устройство. Хорошо? Это список беспроводных сетей: TEDAttendees, HyattLB... Как вы думаете, в каком отеле я остановился? Моя домашняя сеть — PrettyFlyForAWifi [дословно: «хорош как для беспроводной сети»], что кажется мне потрясающим названием. Sophos_Visitors, SANSEMEA — это компании, с которыми я работаю. Loganwifi — это в Бостоне. HiltonLondon. CIASurveillanceVan. Это название появилось на одной из наших конференций, поскольку нам казалось, что это сведёт людей с ума, что довольно весело. Вот как забавляются компьютерщики.

So let's make this a little bit more interesting. Let's talk about you. Twenty-three percent of you have been to Starbucks recently and used the wireless network. Things get more interesting. Forty-six percent of you I could link to a business, XYZ Employee network. This isn't an exact science, but it gets pretty accurate. Seven hundred and sixty-one of you I could identify a hotel you'd been to recently, absolutely with pinpoint precision somewhere on the globe. Two hundred and thirty-four of you, well, I know where you live. Your wireless network name is so unique that I was able to pinpoint it using data available openly on the Internet with no hacking or clever, clever tricks. And I should mention as well that some of you do use your names, "James Lyne's iPhone," for example. And two percent of you have a tendency to extreme profanity.

Давайте сделаем ещё интереснее. Поговорим о вас. 23% из вас недавно были в кафе Starbucks и пользовались беспроводной сетью. Ещё интереснее. 46% аудитории я могу соотнести с бизнесом — о чём нам говорит название сети «Сотрудник компании XYZ»? Это не какая-то определённая наука, но это становится всё более точным. Я могу определить, в каком отеле остановился 761 человек из вас, с прицельной точностью на поверхности Земли. Я знаю, где живут 234 человека из этой аудитории. Имя вашей беспроводной сети настолько уникально, что я могу абсолютно точно определить его местонахождение, используя данные, которые есть в открытом доступе в Интернете, без взлома или умных, очень умных фокусов. И я также должен упомянуть, что некоторые из вас используют свои имена, к примеру, «iPhone Джеймса Лайна». И 2% из вас имеют склонность к чрезвычайному сквернословию.

So something for you to think about: As we adopt these new applications and mobile devices, as we play with these shiny new toys, how much are we trading off convenience for privacy and security? Next time you install something, look at the settings and ask yourself, "Is this information that I want to share? Would someone be able to abuse it?"

Итак, подумайте о следующем: Адаптируя новые приложения и мобильные устройства, играя этими новыми сверкающими игрушками, сколько удобств мы выигрываем за счёт конфиденциальности и защищённости? В следующий раз, устанавливая что-либо, посмотрите на настройки и спросите себя: «Та ли это информация, которой я хотел бы поделиться? Сможет ли кто-то злоупотребить ею?»

We also need to think very carefully about how we develop our future talent pool. You see, technology's changing at a staggering rate, and that 250,000 pieces of malware won't stay the same for long. There's a very concerning trend that whilst many people coming out of schools now are much more technology-savvy, they know how to use technology, fewer and fewer people are following the feeder subjects to know how that technology works under the covers. In the U.K., a 60 percent reduction since 2003, and there are similar statistics all over the world.

Мы также должны тщательно поразмыслить над тем, как мы развиваем наши будущие способности. Видите ли, технологии меняются с ошеломляющей скоростью, и эти 250 000 видов вредоносного программного обеспечения ненадолго останутся без изменений. Существует опасная тенденция: в наши дни многие люди, заканчивая учёбу, намного больше понимают в технологиях, знают, как использовать технологии, но всё меньше и меньше людей интересуются источником, чтобы узнать, как работает технология под колпаком. В Великобритании их количество снизилось на 60% с 2003 года, и подобная статистика наблюдается по всему миру.

We also need to think about the legal issues in this area. The cybercriminals I talked about, despite theft of millions of dollars, actually still haven't been arrested, and at this point possibly never will. Most laws are national in their implementation, despite cybercrime conventions, where the Internet is borderless and international by definition. Countries do not agree, which makes this area exceptionally challenging from a legal perspective.

Нам также необходимо поразмыслить над юридическими проблемами в этой области. Киберпреступники, о которых я рассказал, несмотря на воровство миллионов долларов, на самом деле до сих пор не арестованы и, скорее всего, никогда не будут. Большинство законов действуют на национальном уровне, несмотря на киберкриминальные конвенции, где Интернет не имеет границ и является международным по определению. Страны не приходят к согласию, что делает эту область исключительно сложной с юридической точки зрения.

But my biggest ask is this: You see, you're going to leave here and you're going to see some astonishing stories in the news. You're going to read about malware doing incredible and terrifying, scary things. However, 99 percent of it works because people fail to do the basics. So my ask is this: Go online, find these simple best practices, find out how to update and patch your computer. Get a secure password. Make sure you use a different password on each of your sites and services online. Find these resources. Apply them.

Но моя самая большая просьба заключается в следующем: скорее всего, вы выйдете из этого зала и услышите удивительные истории в новостях. Вы будете читать о том, как вредоносные программы делают невероятные и ужасающие, страшные вещи. Тем не менее, 99% всего этого работает только потому, что люди не придерживаются основных правил. Поэтому моя просьба будет следующей: зайдите в Интернет, найдите эти простые, но верные инструкции, узнайте, как обновлять и лечить ваш компьютер. Придумайте надежный пароль. Убедитесь, что вы используете разные пароли на каждом из используемых вами сайтов и онлайн-сервисов Найдите эти ресурсы. Применяйте их.

The Internet is a fantastic resource for business, for political expression, for art and for learning. Help me and the security community make life much, much more difficult for cybercriminals.

Интернет — это фантастический инструмент для бизнеса, выражения политических взглядов, искусства и обучения. Помогите мне и сообществу по обеспечению безопасности сделать жизнь киберпреступников намного, намного труднее.

Thank you.

Спасибо.

(Applause)

(Аплодисменты)