I'm going to be showing some of the cybercriminals' latest and nastiest creations. So basically, please don't go and download any of the viruses that I show you.

Eu vou mostrar algumas das criações mais recentes e sujas dos cibercriminosos Então, basicamente não baixem qualquer um desses vírus que eu mostrar.

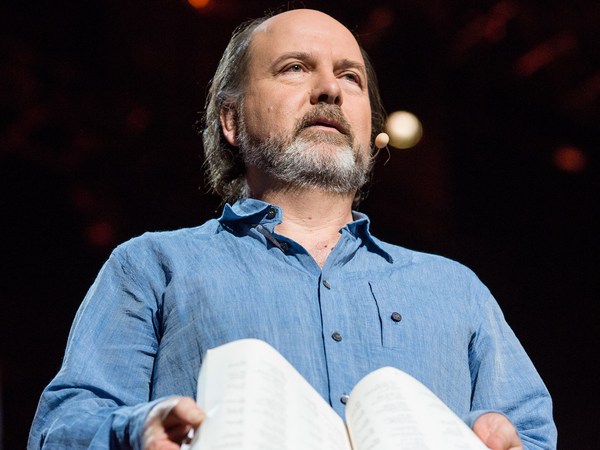

Some of you might be wondering what a cybersecurity specialist looks like, and I thought I'd give you a quick insight into my career so far. It's a pretty accurate description. This is what someone that specializes in malware and hacking looks like.

Alguns de vocês talvez estejam se perguntando como um especialista em cibersegurança é, e pensei em dar-lhes uma noção rápida da minha carreira até agora. É uma descrição bem precisa. É assim que alguém especializado em <i>malware</i> e hackers se parece.

So today, computer viruses and trojans, designed to do everything from stealing data to watching you in your webcam to the theft of billions of dollars. Some malicious code today goes as far as targeting power, utilities and infrastructure.

E hoje em dia, vírus de computador e <i>trojans</i>, projetados para fazer tudo desde roubar dados e observá-los pela webcam até roubo bilhões de dólares. Alguns códigos maliciosos hoje em dia chegam até a atacar energia, aplicações e infraestrutura.

Let me give you a quick snapshot of what malicious code is capable of today. Right now, every second, eight new users are joining the Internet. Today, we will see 250,000 individual new computer viruses. We will see 30,000 new infected websites. And, just to kind of tear down a myth here, lots of people think that when you get infected with a computer virus, it's because you went to a porn site. Right? Well, actually, statistically speaking, if you only visit porn sites, you're safer. People normally write that down, by the way. (Laughter) Actually, about 80 percent of these are small business websites getting infected.

Vou lhes dar uma rápida ideia do que código malicioso é capaz hoje em dia. Neste momento, a cada segundo, oito novos indivíduos estão entrando na Internet. Hoje, nós veremos 250 mil novos vírus de computador. Veremos 30 mil novos sites infectados. E, só para derrubar um mito aqui, muita gente acha que quando você se infecta com um vírus de computador, é porque você entrou num site pornô. Certo? Bem, na verdade, falando estatisticamente, se você visitar somente sites pornô, você está mais seguro. Aliás, normalmente as pessoas anotam isso. (Risos) Na verdade, cerca de 80% destes são sites de pequenas empresas se infectando.

Today's cybercriminal, what do they look like? Well, many of you have the image, don't you, of the spotty teenager sitting in a basement, hacking away for notoriety. But actually today, cybercriminals are wonderfully professional and organized. In fact, they have product adverts. You can go online and buy a hacking service to knock your business competitor offline. Check out this one I found.

Os cibercriminosos de hoje, como eles são? Bem, muitos de vocês têm a imagem, né, do adolescente sardento sentado no porão, hackeando por notoriedade. Mas, na verdade, os cibercriminosos de hoje são maravilhosamente profissionais e organizados. De fato, eles têm anúncios de produtos. Você pode ir online e comprar um serviço de hacker para derrubar da rede o negócio de seu concorrente. Olhem só esse que eu encontrei.

(Video) Man: So you're here for one reason, and that reason is because you need your business competitors, rivals, haters, or whatever the reason is, or who, they are to go down. Well you, my friend, you've came to the right place. If you want your business competitors to go down, well, they can. If you want your rivals to go offline, well, they will. Not only that, we are providing a short-term-to-long-term DDOS service or scheduled attack, starting five dollars per hour for small personal websites to 10 to 50 dollars per hour.

(Vídeo) Homem: Bem, você está aqui por uma razão, e essa razão é que você precisa que seus concorrentes, rivais, que o detestam, ou seja qual for a razão, ou quem, eles têm que cair fora. Bem, você, meu amigo, você veio ao lugar certo. Se você quiser derrubar seus concorrentes, bem, eles conseguem. Se você quiser seus rivais fora, bem, eles ficarão. Não só isso, nós oferecemos um serviço de curto a longo prazo de DDOS ou ataque programado, começando com cinco dólares por hora para sites pessoais pequenos até de 10 a 50 dólares por hora.

James Lyne: Now, I did actually pay one of these cybercriminals to attack my own website. Things got a bit tricky when I tried to expense it at the company. Turns out that's not cool. But regardless, it's amazing how many products and services are available now to cybercriminals. For example, this testing platform, which enables the cybercriminals to test the quality of their viruses before they release them on the world. For a small fee, they can upload it and make sure everything is good.

James Lyne: Agora, eu realmente paguei um destes cibercriminosos para atacar meu próprio site. As coisas ficaram mais complicadas quando tentei cobrar isso da empresa. Pelo jeito isso não é legal. Mas de qualquer jeito, é incrível como muitos produtos e serviços agora estão disponíveis para cibercriminosos. Por exemplo, esta plataforma de testes, que permite aos cibercriminosos testar a qualidade de seus vírus antes de serem lançados para o mundo. Por uma pequena taxa, eles conseguem fazer o upload deles e garantir que tudo está certo.

But it goes further. Cybercriminals now have crime packs with business intelligence reporting dashboards to manage the distribution of their malicious code. This is the market leader in malware distribution, the Black Hole Exploit Pack, responsible for nearly one third of malware distribution in the last couple of quarters. It comes with technical installation guides, video setup routines, and get this, technical support. You can email the cybercriminals and they'll tell you how to set up your illegal hacking server.

Mas ainda vai além. Cibercriminosos agora têm pacotes de crimes com painéis de relatórios de inteligência de negócios para gerenciar a distribuição de seus códigos maliciosos. Este é o líder de mercado em distribuição de <i>malware</i>, o "Black Hole Exploit Pack", responsável por quase um terço da distribuição de <i>malware</i> durante os últimos meses. Ele vem com guias técnicos de instalação, vídeos com rotinas de configuração, e vejam só, suporte técnico. Você pode mandar um email aos cibercriminosos e eles vão te dizer como configurar seu servidor hacker ilegal.

So let me show you what malicious code looks like today. What I've got here is two systems, an attacker, which I've made look all Matrix-y and scary, and a victim, which you might recognize from home or work. Now normally, these would be on different sides of the planet or of the Internet, but I've put them side by side because it makes things much more interesting.

Deixem-me mostrar como é o código malicioso hoje em dia. O que tenho aqui são dois sistemas, um agressor, que eu fiz parecido com Matrix e assustador, e uma vítima, que talvez vocês reconheçam de casa ou do trabalho. Agora, normalmente, eles estariam em lados diferentes do planeta ou da Internet, mas eu coloquei-os lado a lado porque deixa as coisas muito mais interessantes.

Now, there are many ways you can get infected. You will have come in contact with some of them. Maybe some of you have received an email that says something like, "Hi, I'm a Nigerian banker, and I'd like to give you 53 billion dollars because I like your face." Or funnycats.exe, which rumor has it was quite successful in China's recent campaign against America.

Bem, há varias maneiras de se infectar. Vocês vão entrar em contato com algumas delas. Talvez alguns de vocês já receberam um email dizendo algo como, "Oi, eu sou um banqueiro nigeriano, e gostaria de dar-lhe 53 bilhões de dólares porque eu gostei de você." Ou funnycats.exe, que, segundo boatos, foi muito bem-sucedido na recente campanha da China contra os EUA.

Now there are many ways you can get infected. I want to show you a couple of my favorites. This is a little USB key. Now how do you get a USB key to run in a business? Well, you could try looking really cute. Awww. Or, in my case, awkward and pathetic. So imagine this scenario: I walk into one of your businesses, looking very awkward and pathetic, with a copy of my C.V. which I've covered in coffee, and I ask the receptionist to plug in this USB key and print me a new one. So let's have a look here on my victim computer. What I'm going to do is plug in the USB key. After a couple of seconds, things start to happen on the computer on their own, usually a bad sign. This would, of course, normally happen in a couple of seconds, really, really quickly, but I've kind of slowed it down so you can actually see the attack occurring. Malware is very boring otherwise. So this is writing out the malicious code, and a few seconds later, on the left-hand side, you'll see the attacker's screen get some interesting new text. Now if I place the mouse cursor over it, this is what we call a command prompt, and using this we can navigate around the computer. We can access your documents, your data. You can turn on the webcam. That can be very embarrassing. Or just to really prove a point, we can launch programs like my personal favorite, the Windows Calculator.

Bem, há muitas maneiras de se infectar. Quero mostrar-lhes algumas das minhas favoritas. Esta é uma pequena chave USB. E como se faz rodar uma chave USB num negócio? Bem, você pode tentar parecer fofo. Ohh. Ou, no meu caso, estranho e patético. Então, imaginem este cenário: eu entro em uma das suas empresas, com uma aparência muito estranha e patética, com uma cópia do meu currículo em que derramei café, e peço para a recepcionista conectar essa chave USB e imprimir outra para mim. Vamos dar uma olhada aqui no computador vítima. O que vou fazer é conectar a chave USB. Depois de alguns segundos, as coisas começam a acontecer sozinhas no computador, normalmente um mau sinal. Isso aconteceria, claro, normalmente em alguns segundos, muito, muito rápido, mas eu desacelerei um pouco para que vocês pudessem ver o ataque acontecendo. Fora isso, <i>malware</i> é bem entediante. E está escrevendo o código malicioso, e alguns segundos depois, no lado esquerdo, vocês verão a tela do agressor receber uma nova mensagem interessante. Agora, se eu colocar o cursos sobre ela, isso é o que chamamos um <i>prompt</i> de comando, e com ele podemos navegar pelo computador. Podemos acessar seus documentos, seus dados. Podemos ligar a webcam. Isso pode ser bem embaraçoso. Ou só para provar um argumento, podemos iniciar programas como meu preferido, a Calculadora do Windows.

So isn't it amazing how much control the attackers can get with such a simple operation? Let me show you how most malware is now distributed today. What I'm going to do is open up a website that I wrote. It's a terrible website. It's got really awful graphics. And it's got a comments section here where we can submit comments to the website. Many of you will have used something a bit like this before. Unfortunately, when this was implemented, the developer was slightly inebriated and managed to forget all of the secure coding practices he had learned. So let's imagine that our attacker, called Evil Hacker just for comedy value, inserts something a little nasty. This is a script. It's code which will be interpreted on the webpage. So I'm going to submit this post, and then, on my victim computer, I'm going to open up the web browser and browse to my website, www.incrediblyhacked.com. Notice that after a couple of seconds, I get redirected. That website address at the top there, which you can just about see, microshaft.com, the browser crashes as it hits one of these exploit packs, and up pops fake antivirus. This is a virus pretending to look like antivirus software, and it will go through and it will scan the system, have a look at what its popping up here. It creates some very serious alerts. Oh look, a child porn proxy server. We really should clean that up. What's really insulting about this is not only does it provide the attackers with access to your data, but when the scan finishes, they tell you in order to clean up the fake viruses, you have to register the product. Now I liked it better when viruses were free. (Laughter) People now pay cybercriminals money to run viruses, which I find utterly bizarre.

E não é incrível quanto controle o agressor pode ter com uma operação tão simples? Deixem-me mostrar-lhes como a maioria dos <i>malwares</i> é distribuída hoje em dia. O que vou fazer é abrir um site que eu escrevi. É um site terrível. Tem gráficos horríveis. E tem uma seção de comentários aqui onde vocês podem enviar comentários para o site. Muitos de você já devem ter usado algo parecido com isso antes. Infelizmente, quando foi implementado, o desenvolvedor estava levemente inebriado e conseguiu esquecer todas as boas práticas de segurança que ele aprendeu. Então imaginemos que nosso atacante, chamado Hacker Malvado só por valor humorístico, envia algo bem sujo. Este é um <i>script</i>. É código que vai ser interpretado na página. E vou enviar este post, e assim, no computador da minha vítima, vou abrir o navegador e acessar meu site, www.incrediblyhacked.com. Notem que depois de alguns segundos, Eu sou redirecionado. Aquele endereço ali no topo, que vocês podem ver agora, microshaft.com, o navegador para de funcionar quando encontra um destes pacotes de exploração, e de repente aparecem antivírus falsos. Isso é um vírus fingindo parecer um software antivírus, e vai chegar e examinar todo o sistema, Dar uma olhada no que está aparecendo aí. Ele cria alguns alertas bem sérios. Oh, vejam, um servidor <i>proxy</i> de pornografia infantil. Deveríamos limpar isso aí. O que é mais ofensivo nisso é que não só oferece acesso aos dados ao agressor, mas quando a análise termina, vai lhe dizer que para poder limpar os vírus falsos, você tem de registrar o produto. Eu gostava mais quando os vírus eram gratuitos. (Risos) As pessoas agora pagam para os cibercriminosos rodarem vírus, o que eu acho completamente bizarro.

So anyway, let me change pace a little bit. Chasing 250,000 pieces of malware a day is a massive challenge, and those numbers are only growing directly in proportion to the length of my stress line, you'll note here. So I want to talk to you briefly about a group of hackers we tracked for a year and actually found -- and this is a rare treat in our job. Now this was a cross-industry collaboration, people from Facebook, independent researchers, guys from Sophos. So here we have a couple of documents which our cybercriminals had uploaded to a cloud service, kind of like Dropbox or SkyDrive, like many of you might use. At the top, you'll notice a section of source code. What this would do is send the cybercriminals a text message every day telling them how much money they'd made that day, so a kind of cybercriminal billings report, if you will. If you look closely, you'll notice a series of what are Russian telephone numbers. Now that's obviously interesting, because that gives us a way of finding our cybercriminals. Down below, highlighted in red, in the other section of source code, is this bit "leded:leded." That's a username, kind of like you might have on Twitter.

Enfim, deixem-me mudar o rumo um pouquinho. Procurar 250 mil <i>malwares</i> por dia é um enorme desafio, e esses números não param de crescer diretamente proporcional ao comprimento da minha linha de estresse, vocês verão. Então gostaria de falar com vocês brevemente de um grupo de hackers que monitoramos durante um ano e descobrimos -- e isso é uma coisa rara em nosso trabalho. Agora esta era uma colaboração intersetorial, pessoas do Facebook, pesquisadores independentes, caras do Sophos. Eis aqui alguns documentos que nossos cibercriminosos carregaram em um serviço na nuvem, como o Dropbox ou o SkyDrive, como muitos de vocês talvez usem, Na parte de cima, dá pra ver um pedaço de código fonte. o que ele faria é enviar aos cibercriminosos uma mensagem de texto todos os dias dizendo quanto dinheiro eles ganharam naquele dia, um tipo de prestação de contas cibercriminosa, se quiserem. Se olharem atentamente, verão que são uma série de números de telefone russos. Bem, isso é obviamente interessante, porque nos dá um jeito de encontrar nosso cibercriminosos. Lá em baixo, marcado em vermelho, está a outra parte de código fonte, é esse pedaço "leded:leded" é um nome de usuário, como o que vocês teriam no Twitter,

So let's take this a little further. There are a few other interesting pieces the cybercriminals had uploaded. Lots of you here will use smartphones to take photos and post them from the conference. An interesting feature of lots of modern smartphones is that when you take a photo, it embeds GPS data about where that photo was taken. In fact, I've been spending a lot of time on Internet dating sites recently, obviously for research purposes, and I've noticed that about 60 percent of the profile pictures on Internet dating sites contain the GPS coordinates of where the photo was taken, which is kind of scary because you wouldn't give out your home address to lots of strangers, but we're happy to give away our GPS coordinates to plus or minus 15 meters. And our cybercriminals had done the same thing. So here's a photo which resolves to St. Petersburg. We then deploy the incredibly advanced hacking tool. We used Google. Using the email address, the telephone number and the GPS data, on the left you see an advert for a BMW that one of our cybercriminals is selling, on the other side an advert for the sale of sphynx kittens. One of these was more stereotypical for me. A little more searching, and here's our cybercriminal. Imagine, these are hardened cybercriminals sharing information scarcely. Imagine what you could find about each of the people in this room. A bit more searching through the profile and there's a photo of their office. They were working on the third floor. And you can also see some photos from his business companion where he has a taste in a certain kind of image. It turns out he's a member of the Russian Adult Webmasters Federation.

Então vamos um pouco além com isso. Há algumas outras partes interessantes que os cibercriminosos carregaram. Muitos de vocês aqui usam smartphones para tirar fotos e postá-las da conferência. Uma característica interessante de muitos smartphones modernos é que quando você tira uma foto, ele inclui informação GPS de onde aquela foto foi tirada. De fato, tenho passado muito tempo em sites de relacionamento recentemente, obviamente para fins de pesquisa, e percebi que 60% das fotos de perfil nos sites de relacionamentos na Internet contêm as coordenadas GPS de onde a foto foi tirada, o que é um pouco assustador porque você não entregaria o seu endereço para vários estranhos, mas estamos felizes em entregar nossas coordenadas GPS com precisão de 15 metros. E nossos cibercriminosos fizeram a mesma coisa. Eis uma foto que direciona para São Petersburgo. Nós ativamos a ferramenta hacker incrivelmente avançada. Usamos Google. Usando o endereço de email, o número de telefone e os dados do GPS, à esquerda dá pra ver um anúncio de uma BMW que um de nossos cibercriminosos está vendendo, do outro lado um anúncio de vendas de gatos sphynx. Um destes era mais estereotípico para mim. Um pouco mais de pesquisa e eis nosso cibercriminoso. Imaginem, estes são cibercriminosos experientes mal compartilhando informações. Imaginem que vocês poderiam descobrir sobre cada uma das pessoas neste salão. Um pouco mais de pesquisa pelo perfil e há uma foto de seu escritório. Eles estavam trabalhando no terceiro andar. E também dá pra ver algumas fotos de seus companheiros de serviço onde ele tem uma preferência por certo tipo de imagem. Acontece que ele é um membro da Federação Russa de Webmasters Adultos.

But this is where our investigation starts to slow down. The cybercriminals have locked down their profiles quite well. And herein is the greatest lesson of social media and mobile devices for all of us right now. Our friends, our families and our colleagues can break our security even when we do the right things. This is MobSoft, one of the companies that this cybercriminal gang owned, and an interesting thing about MobSoft is the 50-percent owner of this posted a job advert, and this job advert matched one of the telephone numbers from the code earlier. This woman was Maria, and Maria is the wife of one of our cybercriminals. And it's kind of like she went into her social media settings and clicked on every option imaginable to make herself really, really insecure. By the end of the investigation, where you can read the full 27-page report at that link, we had photos of the cybercriminals, even the office Christmas party when they were out on an outing. That's right, cybercriminals do have Christmas parties, as it turns out. Now you're probably wondering what happened to these guys. Let me come back to that in just a minute.

Mas é aí que nossa investigação começa a desacelerar. Os cibercriminosos bloquearam seus perfis muito bem. E aí que está a grande lição de mídia social e dispositivos móveis para todos nós. Nossos amigos, nossas famílias e colegas podem quebrar nossa segurança mesmo quando agimos corretamente. Essa é a MobSoft, uma das empresas que esta gangue de cibercriminosos possuía, e uma coisa interessante sobre a MobSoft é que o dono de 50% dela publicou um anúncio de emprego, e esse anúncio tinha o mesmo número de telefone do código anterior. Essa mulher era Maria, e Maria é a mulher de um de nossos cibercriminosos. E é como se ela tivesse ido nas configurações de sua mídia social e clicado em todas as opções imagináveis para torná-la realmente insegura. Ao final da investigação, que vocês podem ler o relatório completo de 27 páginas naquele link, nós tínhamos fotos dos cibercriminosos, até mesmo a festa de Natal do escritório quando eles tinham saído para um passeio. É isso mesmo, cibercriminosos também tem festas de Natal, como parece. Agora vocês provavelmente se perguntam o que aconteceu com estes caras. Já voltarei a esse ponto em um minuto.

I want to change pace to one last little demonstration, a technique that is wonderfully simple and basic, but is interesting in exposing how much information we're all giving away, and it's relevant because it applies to us as a TED audience. This is normally when people start kind of shuffling in their pockets trying to turn their phones onto airplane mode desperately.

Gostaria de passar para uma última demonstração, uma técnica que é maravilhosamente simples e básica, mas é interessante ao expor quanta informação nós estamos oferecendo, e é relevante porque se aplica a nós como uma plateia do TED. Essa é a hora quando as pessoas começam a mexer em seus bolsos e tentam colocar seus celular em modo voo desesperadamente.

Many of you all know about the concept of scanning for wireless networks. You do it every time you take out your iPhone or your Blackberry and connect to something like TEDAttendees. But what you might not know is that you're also beaming out a list of networks you've previously connected to, even when you're not using wireless actively. So I ran a little scan. I was relatively inhibited compared to the cybercriminals, who wouldn't be so concerned by law, and here you can see my mobile device. Okay? So you can see a list of wireless networks. TEDAttendees, HyattLB. Where do you think I'm staying? My home network, PrettyFlyForAWifi, which I think is a great name. Sophos_Visitors, SANSEMEA, companies I work with. Loganwifi, that's in Boston. HiltonLondon. CIASurveillanceVan. We called it that at one of our conferences because we thought that would freak people out, which is quite fun. This is how geeks party.

Muitos de vocês conhecem esse conceito de buscar por redes <i>wireless</i>. Vocês fazem isso toda vez que pegam seus iPhones ou Blackberrys e conectam a alguma rede como TEDAttendees. Mas o que vocês talvez não saibam é que vocês também estão enviando uma lista de redes a que vocês já se conectaram anteriormente, mesmo quando não estão usando o wireless ativamente. Então eu fiz uma pequena busca. Fiquei relativamente inibido comparado com os cibercriminosos, que não se preocupariam muito com a lei, e aqui vocês podem ver meu dispositivo móvel. Ok? Dá para ver uma lista de redes wireless. TEDAttendees, HyattLB. Onde acham que estou hospedado? Minha rede doméstica, PrettyFlyForAWifi, que eu considero um ótimo nome. Sophos_Visitors, SANSEMEA, empresas com as quais em trabalho. Loganwifi, essa é em Boston. HiltonLondon. CIASurveillanceVan. Nós demos esse nome em uma de nossa conferências porque achávamos que iria assustar as pessoas, o que é bem engraçado. É assim que os geeks se divertem.

So let's make this a little bit more interesting. Let's talk about you. Twenty-three percent of you have been to Starbucks recently and used the wireless network. Things get more interesting. Forty-six percent of you I could link to a business, XYZ Employee network. This isn't an exact science, but it gets pretty accurate. Seven hundred and sixty-one of you I could identify a hotel you'd been to recently, absolutely with pinpoint precision somewhere on the globe. Two hundred and thirty-four of you, well, I know where you live. Your wireless network name is so unique that I was able to pinpoint it using data available openly on the Internet with no hacking or clever, clever tricks. And I should mention as well that some of you do use your names, "James Lyne's iPhone," for example. And two percent of you have a tendency to extreme profanity.

Vamos deixar isto um pouco mais interessante. Vamos falar de vocês. 23% de vocês estiveram no Starbucks recentemente e usaram a rede <i>wireless</i> deles. As coisas ficam mais interessantes. 46% de vocês poderiam se conectar a uma rede empresarial Funcionário XYZ. Não é uma ciência exata, mas pode ser bem precisa. Para 761 de vocês eu poderia identificar um hotel em que se hospedaram recentemente, absolutamente com grande precisão em algum lugar no globo. 234 de vocês eu sei onde vivem. O nome de sua rede doméstica é tão único que eu pude localizar com precisão usando dados públicos disponíveis na Internet sem <i>hackear</i> nada e sem truques. E eu deveria mencionar também que alguns de vocês usam seus nomes, "iPhone do James Lyne", por exemplo. E 2% de vocês têm tendência a extrema profanidade.

So something for you to think about: As we adopt these new applications and mobile devices, as we play with these shiny new toys, how much are we trading off convenience for privacy and security? Next time you install something, look at the settings and ask yourself, "Is this information that I want to share? Would someone be able to abuse it?"

Então, algo a se pensar: À medida que adotamos estas novas aplicações e dispositivos móveis, e brincamos com esses novos brinquedinhos reluzentes, por conveniência, de quanto estamos abrindo mão de privacidade e segurança? Da próxima vez que vocês instalarem alguma coisa, deem uma olhada nas configurações e se perguntem, "Esta é a informação que eu quero compartilhar? Será que alguém poderia abusar disso?"

We also need to think very carefully about how we develop our future talent pool. You see, technology's changing at a staggering rate, and that 250,000 pieces of malware won't stay the same for long. There's a very concerning trend that whilst many people coming out of schools now are much more technology-savvy, they know how to use technology, fewer and fewer people are following the feeder subjects to know how that technology works under the covers. In the U.K., a 60 percent reduction since 2003, and there are similar statistics all over the world.

Também precisamos pensar com cuidado sobre como desenvolvemos nossa rede de talentos. Vejam, a tecnologia está mudando num ritmo impressionante, e aqueles 250 mil <i>malwares</i> não continuaram os mesmos por muito tempo. Há uma tendência muito preocupante que enquanto muitas pessoas que estão terminando a faculdade estão muito mais experientes tecnologicamente, elas sabem como usar a tecnologia cada vez menos pessoas estão seguindo os assuntos para saber como a tecnologia funciona debaixo dos panos. No Reino Unido, uma redução de 60% desde 2003, e há estatísticas similares por todo o mundo.

We also need to think about the legal issues in this area. The cybercriminals I talked about, despite theft of millions of dollars, actually still haven't been arrested, and at this point possibly never will. Most laws are national in their implementation, despite cybercrime conventions, where the Internet is borderless and international by definition. Countries do not agree, which makes this area exceptionally challenging from a legal perspective.

Também precisamos pensar sobre as questões legais neste ramo. Os cibercriminosos de que falei, apesar de roubarem milhões de dólares, ainda não foram presos, na verdade, e a esta altura, possivelmente nunca serão. A maioria das leis são nacionais em sua implementação, apesar das convenções do cibercrime, onde a Internet não tem fronteiras e é internacional por definição. Os países não entram num acordo, o que torna esta área excepcionalmente desafiadora de um ponto de vista legal.

But my biggest ask is this: You see, you're going to leave here and you're going to see some astonishing stories in the news. You're going to read about malware doing incredible and terrifying, scary things. However, 99 percent of it works because people fail to do the basics. So my ask is this: Go online, find these simple best practices, find out how to update and patch your computer. Get a secure password. Make sure you use a different password on each of your sites and services online. Find these resources. Apply them.

Mas meu maior pedido é este: Vejam, vocês vão sair daqui e vão ver algumas histórias assombrosas nos noticiários. Vão ler a respeito de <i>malwares</i> que fazem coisas incríveis, terríveis e assustadoras. Entretanto, 99% delas só funcionam porque as pessoas deixam de fazer o básico. Então minha questão é essa: vão online, encontrem estas simples boas práticas, descubram como atualizar e reparar seu computador. Arranjem uma senha segura. Assegurem-se de usar uma senha diferente em cada um de seus sites e serviços online. Encontrem esses recursos. Usem-nos.

The Internet is a fantastic resource for business, for political expression, for art and for learning. Help me and the security community make life much, much more difficult for cybercriminals.

A Internet é um recurso fantástico para negócios, para expressão política, para a arte e para o aprendizado. Ajudem a mim e à comunidade de segurança a dificultar muito a vida dos cibercriminosos.

Thank you.

Obrigado.

(Applause)

(Aplausos)