I'm going to be showing some of the cybercriminals' latest and nastiest creations. So basically, please don't go and download any of the viruses that I show you.

Ik ga de laatste en gemeenste creaties van cybercriminelen laten zien. Download dus alsjeblieft geen van de virussen die ik je laat zien. Misschien vraag je je af hoe een computerbeveiligingsexpert eruit ziet.

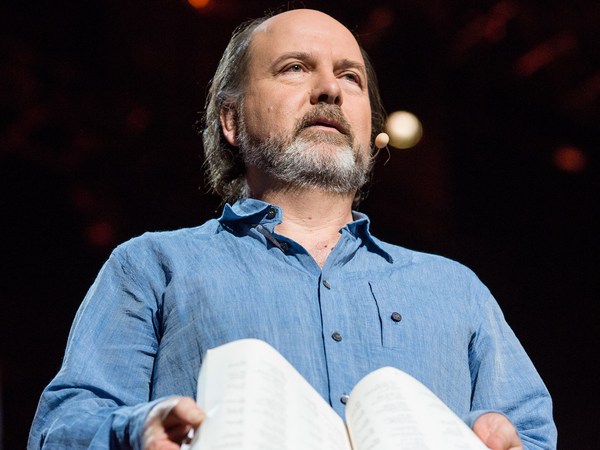

Some of you might be wondering what a cybersecurity specialist looks like, and I thought I'd give you a quick insight into my career so far. It's a pretty accurate description. This is what someone that specializes in malware and hacking looks like.

Daarom gun ik je even een blik op mijn carrière tot nu toe. Een vrij accurate beschrijving. Zo ziet iemand eruit, die gespecialiseerd is in malware en hacken.

So today, computer viruses and trojans, designed to do everything from stealing data to watching you in your webcam to the theft of billions of dollars. Some malicious code today goes as far as targeting power, utilities and infrastructure.

De huidige computervirussen en trojaanse paarden zijn ontworpen om data te stelen, je te bespieden door je webcam, of de diefstal van miljarden euro's. Sommige kwaadaardige scripts richten zich zelfs op energievoorziening, nutsbedrijven en infrastructuur.

Let me give you a quick snapshot of what malicious code is capable of today. Right now, every second, eight new users are joining the Internet. Today, we will see 250,000 individual new computer viruses. We will see 30,000 new infected websites. And, just to kind of tear down a myth here, lots of people think that when you get infected with a computer virus, it's because you went to a porn site. Right? Well, actually, statistically speaking, if you only visit porn sites, you're safer. People normally write that down, by the way. (Laughter) Actually, about 80 percent of these are small business websites getting infected.

Ik zal een kort beeld schetsen van wat kwaadaardig scripts tegenwoordig kunnen aanrichten. Elke seconde krijgt het internet 8 nieuwe gebruikers. Vandaag komen er 250.000 nieuwe computervirussen bij. 30.000 nieuwe websites raken vandaag besmet. Om even een mythe te ontkrachten: veel mensen denken dat je computervirussen meestal oploopt bij het bezoeken van een pornosite. Toch? Maar als je alleen maar pornosites zou bezoeken, ben je statistisch gezien veiliger. Mensen schrijven dit trouwens meestal op. (Gelach) 80% van de besmette websites zijn van kleine bedrijven. Hoe ziet de cybercrimineel van tegenwoordig eruit?

Today's cybercriminal, what do they look like? Well, many of you have the image, don't you, of the spotty teenager sitting in a basement, hacking away for notoriety. But actually today, cybercriminals are wonderfully professional and organized. In fact, they have product adverts. You can go online and buy a hacking service to knock your business competitor offline. Check out this one I found.

Velen van jullie denken dan aan de pukkelige tiener, die in de kelder aan het hacken is om naam te maken. Maar de computercriminelen van vandaag zijn geweldig professioneel en goed georganiseerd. Ze maken zelfs reclame voor hun producten. Je kan online een hackingdienst kopen die de site van je zakelijke concurrentie platlegt. Kijk hier even naar.

(Video) Man: So you're here for one reason, and that reason is because you need your business competitors, rivals, haters, or whatever the reason is, or who, they are to go down. Well you, my friend, you've came to the right place. If you want your business competitors to go down, well, they can. If you want your rivals to go offline, well, they will. Not only that, we are providing a short-term-to-long-term DDOS service or scheduled attack, starting five dollars per hour for small personal websites to 10 to 50 dollars per hour.

(Video) Man: Je bent hier om één reden, en die reden is dat je je zakelijke concurrentie, rivalen, haters, of wie of wat de reden ook is, ze moeten plat gaan. Nou vriend, je bent aan het juiste adres. Als je wil dat je zakelijke concurrentie onderuit gehaald wordt, dan gaan ze dat. Als je je rivalen offline wil hebben, dan gaan ze offline. Niet alleen dat, maar wij bieden een kort- of langdurende DDOS-, service- of geplande aanval. Die begint bij 5 dollar per uur voor kleine privé-websites tot 10 tot 50 dollar per uur.

James Lyne: Now, I did actually pay one of these cybercriminals to attack my own website. Things got a bit tricky when I tried to expense it at the company. Turns out that's not cool. But regardless, it's amazing how many products and services are available now to cybercriminals. For example, this testing platform, which enables the cybercriminals to test the quality of their viruses before they release them on the world. For a small fee, they can upload it and make sure everything is good.

James Lyne: Ik heb daadwerkelijk een van deze cybercriminelen betaald om mijn eigen website aan te vallen. Die kosten declareren bij mijn baas bleek nogal moeilijk te liggen. Dat werd niet gewaardeerd. Maar het is verbazingwekkend hoeveel producten en diensten de criminelen ter beschikking staan. Dit testplatform bijvoorbeeld, dat cybercriminelen in staat stelt de kwaliteit van hun virussen te testen voordat ze die de wereld in sturen. Voor een klein bedrag kunnen ze die uploaden om te zien of alles goed werkt.

But it goes further. Cybercriminals now have crime packs with business intelligence reporting dashboards to manage the distribution of their malicious code. This is the market leader in malware distribution, the Black Hole Exploit Pack, responsible for nearly one third of malware distribution in the last couple of quarters. It comes with technical installation guides, video setup routines, and get this, technical support. You can email the cybercriminals and they'll tell you how to set up your illegal hacking server.

Maar het gaat nog verder. Cybercriminelen hebben nu 'crime-packs' met informatiepanelen voor hun bedrijfsgegevens inzake de verspreiding van hun kwaadaardige scripts. Dit is de marktleider in malwaredistributie, het 'Black Hole Exploit Pack', dat verantwoordelijk is voor bijna eenderde van de malwaredistributie in de laatste paar kwartalen. Daar krijg je technische installatiegidsen, installatieroutines op video en, hou je vast: technische ondersteuning. Je kan de cybercriminelen mailen met vragen over het opzetten van je illegale hacking-server.

So let me show you what malicious code looks like today. What I've got here is two systems, an attacker, which I've made look all Matrix-y and scary, and a victim, which you might recognize from home or work. Now normally, these would be on different sides of the planet or of the Internet, but I've put them side by side because it makes things much more interesting.

Hier zie je hoe een kwaadaardig script er tegenwoordig uitziet. Ik heb hier twee systemen, een aanvaller, die ik heel matrix-achtig en eng heb gemaakt, en een slachtoffer, dat je waarschijnlijk herkent van je werk of thuis. Normaliter zouden deze zich in verschillende uithoeken van de planeet of het internet bevinden, maar ik heb ze naast elkaar gezet omdat dit de zaken veel interessanter maakt.

Now, there are many ways you can get infected. You will have come in contact with some of them. Maybe some of you have received an email that says something like, "Hi, I'm a Nigerian banker, and I'd like to give you 53 billion dollars because I like your face." Or funnycats.exe, which rumor has it was quite successful in China's recent campaign against America.

Nu kun je op veel manieren besmet raken. Sommige daarvan ben je wellicht al eens tegengekomen. Misschien heb je deze mail ontvangen: "Hallo, ik ben een Nigeriaanse bankier en ik wil je 53 miljard dollar geven omdat je gezicht me aanstaat." Of funnycats.exe, die het schijnbaar goed deed in China's recente campagne tegen Amerika.

Now there are many ways you can get infected. I want to show you a couple of my favorites. This is a little USB key. Now how do you get a USB key to run in a business? Well, you could try looking really cute. Awww. Or, in my case, awkward and pathetic. So imagine this scenario: I walk into one of your businesses, looking very awkward and pathetic, with a copy of my C.V. which I've covered in coffee, and I ask the receptionist to plug in this USB key and print me a new one. So let's have a look here on my victim computer. What I'm going to do is plug in the USB key. After a couple of seconds, things start to happen on the computer on their own, usually a bad sign. This would, of course, normally happen in a couple of seconds, really, really quickly, but I've kind of slowed it down so you can actually see the attack occurring. Malware is very boring otherwise. So this is writing out the malicious code, and a few seconds later, on the left-hand side, you'll see the attacker's screen get some interesting new text. Now if I place the mouse cursor over it, this is what we call a command prompt, and using this we can navigate around the computer. We can access your documents, your data. You can turn on the webcam. That can be very embarrassing. Or just to really prove a point, we can launch programs like my personal favorite, the Windows Calculator.

Er zijn veel manieren om besmet te raken. Ik wil je enkele van mijn favorieten laten zien. Dit is een kleine USB-stick. Hoe krijg je die aangesloten op een bedrijfscomputer? Je kan proberen er heel lief uit te zien. Oohh... Of, in mijn geval, vreemd en zielig. Stel je voor: ik loop een van je vestigingen binnen, vreemd en zielig, met mijn cv dat onder de koffie zit. Ik vraag de receptioniste om van mijn USB-stick een nieuwe te printen. Kijk even op mijn slachtoffer-computer. Ik ga de USB-stick erin stoppen. Na enkele seconden gebeuren er spontaan dingen op de computer, meestal een slecht teken. Dit gebeurt doorgaans in luttele seconden heel erg snel, maar ik heb het wat vertraagd zodat je de aanval kan zien gebeuren. Malware is anders erg saai. Hier wordt dus de kwaadaardige code geschreven en enkele seconden later zie je links op het scherm van de aanvaller wat interessante nieuwe tekst verschijnen. Als ik mijn cursor erboven plaats, krijg je een zogenaamde 'command prompt', waarmee we de computer kunnen doorzoeken. We kunnen bij je documenten, je gegevens. Je kan de webcam activeren. Dat kan heel gênant zijn. Of om ons even te bewijzen, kunnen we programma's starten, zoals mijn persoonlijke favoriet: de Windows rekenmachine.

So isn't it amazing how much control the attackers can get with such a simple operation? Let me show you how most malware is now distributed today. What I'm going to do is open up a website that I wrote. It's a terrible website. It's got really awful graphics. And it's got a comments section here where we can submit comments to the website. Many of you will have used something a bit like this before. Unfortunately, when this was implemented, the developer was slightly inebriated and managed to forget all of the secure coding practices he had learned. So let's imagine that our attacker, called Evil Hacker just for comedy value, inserts something a little nasty. This is a script. It's code which will be interpreted on the webpage. So I'm going to submit this post, and then, on my victim computer, I'm going to open up the web browser and browse to my website, www.incrediblyhacked.com. Notice that after a couple of seconds, I get redirected. That website address at the top there, which you can just about see, microshaft.com, the browser crashes as it hits one of these exploit packs, and up pops fake antivirus. This is a virus pretending to look like antivirus software, and it will go through and it will scan the system, have a look at what its popping up here. It creates some very serious alerts. Oh look, a child porn proxy server. We really should clean that up. What's really insulting about this is not only does it provide the attackers with access to your data, but when the scan finishes, they tell you in order to clean up the fake viruses, you have to register the product. Now I liked it better when viruses were free. (Laughter) People now pay cybercriminals money to run viruses, which I find utterly bizarre.

Verbazingwekkend hoeveel aanvallers kunnen doen met zo'n kleine aanval, niet? Ik zal je laten zien hoe de meeste malware tegenwoordig wordt verspreidt. Ik open even een website die ik zelf maakte. Een vreselijke website, met foeilelijke vormgeving. In het commentaargedeelte kunnen we commentaar plaatsen op de website. Velen van jullie zullen zoiets wel eens gebruikt hebben. Helaas was de ontwikkelaar tijdens het maken hiervan enigszins aangeschoten en vergat alle veiligheidsmaatregelen die hij geleerd had. Stel dat onze aanvaller, met de naam "Boze Hacker", iets gemeens invoert. Dit is een script. De code zal worden geïnterpreteerd op de webpagina. Ik voer dus deze code in en open dan, op mijn slachtoffer-computer, de webbrowser en ga naar mijn website, www.incrediblyhacked.com. Na enkele seconden word ik omgeleid naar dat webadres dat je daar bovenaan net kunt zien: microshaft.com. De browser crasht wanneer hij op zo'n exploit pack stoot, en je krijgt een nep-antiviruspopup. Dit is een virus dat doet of het antivirussoftware is. Dat gaat door je hele systeem en kijk eens wat er allemaal opdaagt. Een aantal behoorlijk ernstige meldingen. Kijk, een proxy server voor kinderporno. Dat moeten we echt opruimen. De echte belediging komt pas nadat het de aanvallers toegang gaf tot je gegevens. Wanneer de scan voltooid is, vertellen ze je dat je de nepvirussen kan opruimen als je het product registreert. Ik vond het stukken beter toen virussen nog gratis waren. (Gelach) Mensen betalen cybercriminelen voor hun virussen... Totaal bizar. Ik ga even een versnelling hoger.

So anyway, let me change pace a little bit. Chasing 250,000 pieces of malware a day is a massive challenge, and those numbers are only growing directly in proportion to the length of my stress line, you'll note here. So I want to talk to you briefly about a group of hackers we tracked for a year and actually found -- and this is a rare treat in our job. Now this was a cross-industry collaboration, people from Facebook, independent researchers, guys from Sophos. So here we have a couple of documents which our cybercriminals had uploaded to a cloud service, kind of like Dropbox or SkyDrive, like many of you might use. At the top, you'll notice a section of source code. What this would do is send the cybercriminals a text message every day telling them how much money they'd made that day, so a kind of cybercriminal billings report, if you will. If you look closely, you'll notice a series of what are Russian telephone numbers. Now that's obviously interesting, because that gives us a way of finding our cybercriminals. Down below, highlighted in red, in the other section of source code, is this bit "leded:leded." That's a username, kind of like you might have on Twitter.

250.000 stukken malware per dag najagen is een enorme uitdaging, en die cijfers groeien alleen maar, evenredig aan de lengte van mijn stresslijn hier. Ik wil jullie nog even vertellen over een groep hackers waar we een jaar achterheen zaten en die we daadwerkelijk vonden -- een zeldzame beloning in ons vak. Mensen uit het hele vakgebied werkten samen: mensen van Facebook, onafhankelijke onderzoekers, jongens van Sophos. Hier hebben we een stel documenten die onze cybercriminelen hadden geüpload naar een clouddienst, zoals Skydrive of Dropbox, die velen van jullie misschien gebruiken. Bovenaan zie je een segment met broncode. Dat stuurt de criminelen elke dag een sms waarin staat hoeveel ze die dag verdiend hebben. Een soort factuur-updates, kun je zeggen. Als je goed kijkt, zie je een aantal Russische telefoonnummers. Dat is uiteraard interessant, want dat biedt een route om onze criminelen te vinden. Onderaan, rood gemarkeerd, in het andere segment broncode, zie je: "leded:leded". Dat is een gebruikersnaam, zoals je misschien hebt op Twitter.

So let's take this a little further. There are a few other interesting pieces the cybercriminals had uploaded. Lots of you here will use smartphones to take photos and post them from the conference. An interesting feature of lots of modern smartphones is that when you take a photo, it embeds GPS data about where that photo was taken. In fact, I've been spending a lot of time on Internet dating sites recently, obviously for research purposes, and I've noticed that about 60 percent of the profile pictures on Internet dating sites contain the GPS coordinates of where the photo was taken, which is kind of scary because you wouldn't give out your home address to lots of strangers, but we're happy to give away our GPS coordinates to plus or minus 15 meters. And our cybercriminals had done the same thing. So here's a photo which resolves to St. Petersburg. We then deploy the incredibly advanced hacking tool. We used Google. Using the email address, the telephone number and the GPS data, on the left you see an advert for a BMW that one of our cybercriminals is selling, on the other side an advert for the sale of sphynx kittens. One of these was more stereotypical for me. A little more searching, and here's our cybercriminal. Imagine, these are hardened cybercriminals sharing information scarcely. Imagine what you could find about each of the people in this room. A bit more searching through the profile and there's a photo of their office. They were working on the third floor. And you can also see some photos from his business companion where he has a taste in a certain kind of image. It turns out he's a member of the Russian Adult Webmasters Federation.

We gaan nog wat verder. De cybercriminelen hadden nog wat andere interessante stukken geüpload. Velen van jullie nemen foto's van de conferentie met smartphones en zetten die online. Een interessant aspect van moderne smartphones is dat als je een foto neemt, ze de GPS-gegevens van de locatie bijsluiten. Recentelijk heb ik veel tijd doorgebracht op internet-datingsites, uiteraard voor onderzoeksdoeleinden, en ik merkte dat zo'n 60% van alle profielfoto's op datingsites de GPS-gegevens meedraagt van waar de foto genomen werd. Dat is nogal eng, want je zou je huisadres niet aan massa's vreemden geven, maar we geven wel onze GPS-coördinaten weg tot op zo'n 15 meter nauwkeurig. Onze cybercriminelen hadden hetzelfde gedaan. Hier is een foto die je kan herleiden naar St. Petersburg Toen haalden we onze zeer geavanceerde hackingtool tevoorschijn. We gebruiken Google. Via het e-mailadres, het telefoonnummer en de gps-gegevens, vonden we een advertentie voor een BWM die een van onze criminelen wil verkopen, en een voor de verkoop van jonge Sphinx-katjes. Een van deze vond ik meer stereotypisch. Nog wat verder zoeken en hier is onze crimineel. Bedenk dat dit geharde criminelen zijn, die zelden informatie delen. Stel je voor wat je zou kunnen vinden over elk van jullie. Nog wat zoeken door het profiel en daar is een foto van hun kantoor. Ze werkten op de derde verdieping. Je kan wat foto's zien van zijn zakenpartner, die een bepaalde soort foto's leuk vindt. Hij blijkt lid te zijn van de 'Russische federatie van porno-webmasters'. Hier loopt ons onderzoek enigszins vast.

But this is where our investigation starts to slow down. The cybercriminals have locked down their profiles quite well. And herein is the greatest lesson of social media and mobile devices for all of us right now. Our friends, our families and our colleagues can break our security even when we do the right things. This is MobSoft, one of the companies that this cybercriminal gang owned, and an interesting thing about MobSoft is the 50-percent owner of this posted a job advert, and this job advert matched one of the telephone numbers from the code earlier. This woman was Maria, and Maria is the wife of one of our cybercriminals. And it's kind of like she went into her social media settings and clicked on every option imaginable to make herself really, really insecure. By the end of the investigation, where you can read the full 27-page report at that link, we had photos of the cybercriminals, even the office Christmas party when they were out on an outing. That's right, cybercriminals do have Christmas parties, as it turns out. Now you're probably wondering what happened to these guys. Let me come back to that in just a minute.

De criminelen hebben hun profielen behoorlijk goed afgeschermd. Daarin ligt de grootste les van sociale media en mobiele apparaten voor ons allemaal tegenwoordig. Onze vrienden, onze familie en collega's kunnen onze veiligheid teniet doen, ook al nemen wij de juiste maatregelen. Dit is MobSoft, een van de bedrijven van deze bende cybercriminelen. Interessant aan MobSoft is dat de 50%-eigenaar daarvan een vacature online zette, waarin een van de telefoonnummers stond uit de code die we eerder zagen. Deze vrouw was Maria, de vrouw van een van onze cybercriminelen. Het lijkt alsof zij in haar sociale media-instellingen op elke voorstelbare optie heeft geklikt om zichzelf zo onbeveiligd mogelijk te maken. Tegen het eind van het onderzoek -- waarvan je het volledige rapport van 27 pagina's kan lezen via die link -- hadden we foto's van de cybercriminelen en zelfs het bedrijfsuitje dat ze hadden ter gelegenheid van kerstmis. Jawel, cybercriminelen vieren kerstmis, zo blijkt. Nu vraag je je waarschijnlijk af wat er met deze jongens is gebeurd. Daar kom ik zo meteen op terug. Ik wil nog even een laatste demonstratie doen,

I want to change pace to one last little demonstration, a technique that is wonderfully simple and basic, but is interesting in exposing how much information we're all giving away, and it's relevant because it applies to us as a TED audience. This is normally when people start kind of shuffling in their pockets trying to turn their phones onto airplane mode desperately.

een techniek die geweldig eenvoudig is, maar interessant om aan te tonen hoeveel informatie we allemaal weggeven. Het is ook relevant, omdat het gaat over ons als TED-publiek. Nu wroeten mensen gewoonlijk in hun zakken om hun telefoons wanhopig op vliegtuigmodus te zetten. Velen van jullie kennen het concept van draadloze netwerken zoeken.

Many of you all know about the concept of scanning for wireless networks. You do it every time you take out your iPhone or your Blackberry and connect to something like TEDAttendees. But what you might not know is that you're also beaming out a list of networks you've previously connected to, even when you're not using wireless actively. So I ran a little scan. I was relatively inhibited compared to the cybercriminals, who wouldn't be so concerned by law, and here you can see my mobile device. Okay? So you can see a list of wireless networks. TEDAttendees, HyattLB. Where do you think I'm staying? My home network, PrettyFlyForAWifi, which I think is a great name. Sophos_Visitors, SANSEMEA, companies I work with. Loganwifi, that's in Boston. HiltonLondon. CIASurveillanceVan. We called it that at one of our conferences because we thought that would freak people out, which is quite fun. This is how geeks party.

Dat doe je elke keer dat je je iPhone of Blackberry pakt en verbinding zoekt met iets als TEDAttendees. Maar wat je wellicht niet weet, is dat je ook een lijst netwerken uitzendt waarmee je eerder verbonden was, zelfs al gebruik je op dat moment geen wifi. Dus ik deed een kleine scan. Mijn mogelijkheden waren relatief beperkt vergeleken met cybercriminelen, die wat minder letten op de wet. Hier zie mijn mobiele toestel. Je ziet dus een lijst draadloze netwerken. TEDAttendees, HyattLB. Waar denk je dat ik logeer? Mijn thuisnetwerk: PrettyFlyForAWifi... geweldige naam, vind ik. Sophos_Visitors, SANSEMEA, bedrijven waarmee ik werk. Loganwifi, in Boston. HiltonLondon. CIASurveilanceVan. Dat noemden we zo op een van onze conferenties omdat we dachten dat het mensen ongerust zou maken. Zo trappen geeks lol. Laten we dit nog wat interessanter maken.

So let's make this a little bit more interesting. Let's talk about you. Twenty-three percent of you have been to Starbucks recently and used the wireless network. Things get more interesting. Forty-six percent of you I could link to a business, XYZ Employee network. This isn't an exact science, but it gets pretty accurate. Seven hundred and sixty-one of you I could identify a hotel you'd been to recently, absolutely with pinpoint precision somewhere on the globe. Two hundred and thirty-four of you, well, I know where you live. Your wireless network name is so unique that I was able to pinpoint it using data available openly on the Internet with no hacking or clever, clever tricks. And I should mention as well that some of you do use your names, "James Lyne's iPhone," for example. And two percent of you have a tendency to extreme profanity.

Laten we het over jullie hebben. 23% van jullie zijn recentelijk naar Starbucks geweest en hebben het draadloze netwerk gebruikt. Het wordt interessanter. Ik kon 46% van jullie aan een bedrijf koppelen, XYZ Medewerkersnetwerk. Het is geen exacte wetenschap, maar toch redelijk nauwkeurig. Bij 761 van jullie kon ik een hotel identificeren waar je recentelijk was, met absolute zekerheid, ergens op de aardbol. Van 234 van jullie weet ik waar je woont. Jullie draadloze netwerknaam is zo uniek dat ik hem kon plaatsen met gegevens die vrij beschikbaar zijn op internet zonder hacking of geslepen trucjes. Ook moet ik vermelden dat sommigen van jullie je namen gebruiken. James Lynes iPhone, bijvoorbeeld. En 2% van jullie gebruikt extreem grove taal. Iets om over na te denken voor jullie:

So something for you to think about: As we adopt these new applications and mobile devices, as we play with these shiny new toys, how much are we trading off convenience for privacy and security? Next time you install something, look at the settings and ask yourself, "Is this information that I want to share? Would someone be able to abuse it?"

nu we al deze nieuwe toepassingen en mobiele apparaten omarmen en spelen met onze blinkende nieuwe speelgoed, hoe vaak verruilen we onze privacy en veiligheid voor gemak? De volgende keer dat je iets installeert, kijk dan naar de instellingen en denk na: "Is dit informatie die ik wil delen? Zou iemand het kunnen misbruiken?" We moeten ook goed nadenken

We also need to think very carefully about how we develop our future talent pool. You see, technology's changing at a staggering rate, and that 250,000 pieces of malware won't stay the same for long. There's a very concerning trend that whilst many people coming out of schools now are much more technology-savvy, they know how to use technology, fewer and fewer people are following the feeder subjects to know how that technology works under the covers. In the U.K., a 60 percent reduction since 2003, and there are similar statistics all over the world.

hoe we onze toekomstige 'talent pool' organiseren. Technologie verandert in verbijsterend tempo en die 250.000 stukken malware blijven niet lang hetzelfde. Er is een verontrustende trend: Terwijl veel mensen die nu van school komen veel beter zijn in het gebruik van technologie, volgen steeds minder mensen de vakken waarin ze leren hoe die technologie onder de kap werkt. In het V.K. was er sinds 2003 een afname van 60% en overal ter wereld vind je vergelijkbare cijfers. We moeten ook nadenken over de juridische aspecten op dit gebied.

We also need to think about the legal issues in this area. The cybercriminals I talked about, despite theft of millions of dollars, actually still haven't been arrested, and at this point possibly never will. Most laws are national in their implementation, despite cybercrime conventions, where the Internet is borderless and international by definition. Countries do not agree, which makes this area exceptionally challenging from a legal perspective.

De cybercriminelen over wie ik sprak zijn, ondanks diefstal van miljoenen dollars, nog steeds niet opgepakt en dat gaat nu mogelijk ook nooit meer gebeuren. De meeste wetten zijn nationaal gericht, ondanks cybermisdaad-conferenties, terwijl het internet van nature grenzenloos en internationaal is. Landen zijn het niet eens, en dat maakt dit gebied bijzonder lastig vanuit juridisch perspectief. Maar mijn grootste verzoek is dit:

But my biggest ask is this: You see, you're going to leave here and you're going to see some astonishing stories in the news. You're going to read about malware doing incredible and terrifying, scary things. However, 99 percent of it works because people fail to do the basics. So my ask is this: Go online, find these simple best practices, find out how to update and patch your computer. Get a secure password. Make sure you use a different password on each of your sites and services online. Find these resources. Apply them.

Nadat je hier weggaat zul je verbijsterende berichten tegenkomen in het nieuws. Je leest over malware die ongelofelijke, beangstigende, enge dingen doet. Maar 99% ervan werkt alleen omdat mensen de basisvoorzorgsmaatregelen niet nemen. Mijn verzoek is: ga online eens kijken welke voorzorgsmaatregelen er zijn. Hoe houd je je computer op orde? Maak een veilig wachtwoord. Gebruik verschillende wachtwoorden op elk van je websites en diensten op internet. Zoek deze hulpmiddelen op en pas ze toe.

The Internet is a fantastic resource for business, for political expression, for art and for learning. Help me and the security community make life much, much more difficult for cybercriminals.

Het internet is een geweldig hulpmiddel voor zaken, politieke uitingen, voor kunst en voor onderwijs. Help mij en de beveiligingsgemeenschap om het leven van cybercriminelen veel, veel moeilijker te maken.

Thank you.

Dank je wel.

(Applause)

(Applaus)