I'm going to be showing some of the cybercriminals' latest and nastiest creations. So basically, please don't go and download any of the viruses that I show you.

저는 사이버 범죄자들의 최신의 그리고 최악의 작품들을 소개하려고 합니다. 말하자면, 제가 지금 보여드릴 바이러스들을 제발 다운로드 받지 마세요.

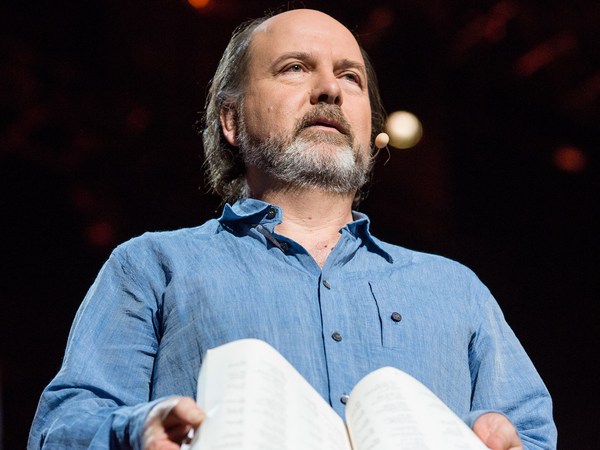

Some of you might be wondering what a cybersecurity specialist looks like, and I thought I'd give you a quick insight into my career so far. It's a pretty accurate description. This is what someone that specializes in malware and hacking looks like.

사이버 보안 전문가가 뭐하는 직업인가 궁금해 하실 분들을 위해 제 경력에 대해 짧게 정리해 볼게요. 보시는 것은 상당히 정확한 설명입니다. 악성 코드와 해킹 전문가는 이렇게 생겼습니다.

So today, computer viruses and trojans, designed to do everything from stealing data to watching you in your webcam to the theft of billions of dollars. Some malicious code today goes as far as targeting power, utilities and infrastructure.

요즘 컴퓨터 바이러스와 트로이 목마 악성코드는 데이터를 훔치고 여러분을 웹캠을 통해 감시하는 것에서부터 수십억 달러의 절도까지 모든 용도로 사용됩니다. 어떤 악성 코드들은 심지어 전기 및 사회의 공급 처리 시설과 기반 시설까지 공격합니다.

Let me give you a quick snapshot of what malicious code is capable of today. Right now, every second, eight new users are joining the Internet. Today, we will see 250,000 individual new computer viruses. We will see 30,000 new infected websites. And, just to kind of tear down a myth here, lots of people think that when you get infected with a computer virus, it's because you went to a porn site. Right? Well, actually, statistically speaking, if you only visit porn sites, you're safer. People normally write that down, by the way. (Laughter) Actually, about 80 percent of these are small business websites getting infected.

최근의 악성 코드들이 얼마나 강력한지 짧게 묘사를 해보죠. 지금 이 순간, 매초마다 8명의 새로운 이용자가 인터넷을 쓰기 시작합니다. 오늘 하루 250,000개의 새로운 컴퓨터 바이러스가 나타날 것이고 30,000 개의 웹사이트들이 감염될 것입니다. 그리고 근거없는 소문을 해명하자면, 많은 사람들이 컴퓨터 바이러스에 감염되는 건 포르노 웹사이트에 들어가서 그렇다고 생각하는데요. 그렇죠? 하지만 사실 통계적으로 따지자면 여러분이 방문하는 게 오로지 포르노 사이트라면 오히려 더 안전합니다. 보통 이 얘기를 받아 적으시더라구요. (웃음) 사실, 이 감염되는 웹사이트들의 80%는 작은 규모의 회사 웹사이트들입니다.

Today's cybercriminal, what do they look like? Well, many of you have the image, don't you, of the spotty teenager sitting in a basement, hacking away for notoriety. But actually today, cybercriminals are wonderfully professional and organized. In fact, they have product adverts. You can go online and buy a hacking service to knock your business competitor offline. Check out this one I found.

요즘의 사이버 범죄자들은, 어떻게 생겼을까요? 아마 여러분 중 많은 분들은 한 지하실에서 여드름 난 십대 청소년이 자신의 악명을 퍼트리기 위해 해킹하는 장면을 상상하실텐데요. 하지면 요즘의 사이버 범죄자들은 훌륭하게 전문적이고 조직적입니다. 심지어 자신들의 제품 광고마저 내죠. 온라인으로 해킹 서비스를 고용해 당신의 사업 경쟁자를 인터넷에서 밀어낼 수 있습니다. 제가 찾은 한가지 예를 보세요.

(Video) Man: So you're here for one reason, and that reason is because you need your business competitors, rivals, haters, or whatever the reason is, or who, they are to go down. Well you, my friend, you've came to the right place. If you want your business competitors to go down, well, they can. If you want your rivals to go offline, well, they will. Not only that, we are providing a short-term-to-long-term DDOS service or scheduled attack, starting five dollars per hour for small personal websites to 10 to 50 dollars per hour.

(비디오) 남자: 당신이 여기 찾아온 것은 한가지 이유 때문입니다. 그 이유는 당신의 사업 경쟁자나 라이벌, 악플러들, 아무튼 무슨 이유든 누구든지, 인터넷에 올라오지 못하게 하고 싶은 겁니다. 그렇다면 형씨, 딱 맞는 곳에 찾아오셨습니다. 사업 경쟁자들의 웹사이트를 다운시키고 싶으세요? 네, 가능합니다. 경쟁자의 인터넷이 안되게 하고 싶으세요? 네, 가능합니다. 그뿐 아니라, 우리는 단기간 및 장기간으로 DDOS 공격 혹은 주기적인 사이버 공격 서비스를 제공합니다. 작은 개인 웹사이트는 시간당 5불 그 이상은 시간당 10불에서 50불까지 받습니다.

James Lyne: Now, I did actually pay one of these cybercriminals to attack my own website. Things got a bit tricky when I tried to expense it at the company. Turns out that's not cool. But regardless, it's amazing how many products and services are available now to cybercriminals. For example, this testing platform, which enables the cybercriminals to test the quality of their viruses before they release them on the world. For a small fee, they can upload it and make sure everything is good.

제임스 라인: 자, 저는 실제로 이 사이버 범죄자들 중 하나를 고용해 제 웹사이트를 공격하게 했어요. 그 비용을 회사 돈으로 지출하려니까 약간 어렵더라구요. 문제가 됐었죠. 아무튼, 요즘의 사이버 범죄자들이 선택할 수 있는 제품과 서비스의 수는 놀라울 정돕니다. 예를 들어, 이 시험 플랫폼은 사이버 범죄자들이 자신의 바이러스를 세상에 뿌리기 전에 그 성능을 시험하게 해줍니다. 약간의 돈을 내면, 바이러스를 업로드 해 모든 게 제대로 되는지 확인할 수 있죠.

But it goes further. Cybercriminals now have crime packs with business intelligence reporting dashboards to manage the distribution of their malicious code. This is the market leader in malware distribution, the Black Hole Exploit Pack, responsible for nearly one third of malware distribution in the last couple of quarters. It comes with technical installation guides, video setup routines, and get this, technical support. You can email the cybercriminals and they'll tell you how to set up your illegal hacking server.

하지만 이게 다가 아닙니다. 이제 사이버 범죄자들은 범죄 조직을 이뤄 기업 정보 보고 대시 보드를 이용해 악성 코드 유통을 관리하고 있습니다. 여기 보시는 것이 악성 코드 유통 시장의 선두 주자인 "블랙홀 익스플로이트 팩"으로 지난 두 분기간 배포된 악성 코드의 거의 삼분의 일이 이곳에서 비롯됐습니다. 이들은 기술적 설치 설명서, 설치 과정에 대한 안내 비디오, 그리고 심지어 기술적인 고객 지원까지 제공합니다. 사이버 범죄자에게 이메일을 보내면 어떻게 불법 해킹 서버를 설치하는지 가르쳐 줄겁니다.

So let me show you what malicious code looks like today. What I've got here is two systems, an attacker, which I've made look all Matrix-y and scary, and a victim, which you might recognize from home or work. Now normally, these would be on different sides of the planet or of the Internet, but I've put them side by side because it makes things much more interesting.

그럼 이제 요즘의 악성 코드는 어떻게 생겼는지 볼까요. 여기 보시는 건 두개의 시스템입니다. 하나는 공격자의 시스템입니다. 영화 매트릭스 같이 무섭게 만들어 봤어요. 다른 하나는 피해자의 시스템입니다. 집이나 일터에서 익숙하실 장면이죠. 실제로는 이 두 시스템은 이 지구상의 혹은 인터넷의 반대편에 있겠지만, 저는 이 둘을 나란히 보여드리겠습니다. 훨씬 더 흥미로우실 거에요.

Now, there are many ways you can get infected. You will have come in contact with some of them. Maybe some of you have received an email that says something like, "Hi, I'm a Nigerian banker, and I'd like to give you 53 billion dollars because I like your face." Or funnycats.exe, which rumor has it was quite successful in China's recent campaign against America.

자, 바이러스에 감염되는 경로에는 여러가지가 있습니다. 직접 접촉이 있는 경우도 있고 혹은 이런 이메일을 받으셨을지도 모릅니다. "안녕하십니까, 저는 나이지리아의 금융업자인데, 당신에게 530억 달러를 드리고 싶습니다. 당신의 얼굴이 마음에 들어서요." 혹은 funnycats.exe (웃긴 고양이 동영상)은요. 소문으로는 최근 중국이 미국을 공격하는데 상당히 효과적이었다고 하는군요.

Now there are many ways you can get infected. I want to show you a couple of my favorites. This is a little USB key. Now how do you get a USB key to run in a business? Well, you could try looking really cute. Awww. Or, in my case, awkward and pathetic. So imagine this scenario: I walk into one of your businesses, looking very awkward and pathetic, with a copy of my C.V. which I've covered in coffee, and I ask the receptionist to plug in this USB key and print me a new one. So let's have a look here on my victim computer. What I'm going to do is plug in the USB key. After a couple of seconds, things start to happen on the computer on their own, usually a bad sign. This would, of course, normally happen in a couple of seconds, really, really quickly, but I've kind of slowed it down so you can actually see the attack occurring. Malware is very boring otherwise. So this is writing out the malicious code, and a few seconds later, on the left-hand side, you'll see the attacker's screen get some interesting new text. Now if I place the mouse cursor over it, this is what we call a command prompt, and using this we can navigate around the computer. We can access your documents, your data. You can turn on the webcam. That can be very embarrassing. Or just to really prove a point, we can launch programs like my personal favorite, the Windows Calculator.

이처럼 감염될 수 있는 경로는 많이 있습니다. 제가 제일 좋아하는 몇개를 보여드리지요. 이것은 작은 USB 키입니다. 이 USB 키가 회사 안에서 돌게 하려면, 어떻게 해야할까요? 아주 귀엽게 부탁할 수도 있겠지요. 어유. 아니면, 저같은 경우에는, 어색하고 애처로운 모습으로 접근하겠지요. 예를 들면 이런 상황을 상상해보세요: 제가 여러분들 중 하나의 회사에 찾아옵니다. 아주 어색하고 불쌍한 모습으로 이력서를 들고 왔는데 이력서가 커피에 젖어있는 거에요. 저는 접수 담당자에게 이 USB 키를 주면서 이력서를 새로 프린트 해주시면 안될까요 하고 부탁하는 겁니다. 자, 그럼 이제 피해자의 컴퓨터를 살펴보죠. USB 키를 꼽아보겠습니다. 몇초 후에 컴퓨터가 자기 마음대로 작동하기 시작합니다. 보통 안 좋은 징조죠. 실제로 이 공격은 몇초만에 굉장히 빠르게 일어나겠지만 여러분이 공격 과정을 직접 보실 수 있게 속도를 줄여서 보여드리겠습니다. 악성 코드는 그거 빼곤 지루하거든요. 여기 이렇게 악성 코드가 쓰이고 있습니다. 몇초 후에, 왼쪽 편을 보시면 공격자의 화면에 흥미로운 문자가 뜨죠. 마우스 커서를 위로 움직여 볼까요. 이것이 명령 프롬프트라는 것입니다. 이것을 이용해서 컴퓨터 안을 탐색할 수 있습니다. 여러분의 문서와 데이터를 열수 있고, 웹캠을 켤 수도 있어요. 그렇게 되면 상당히 창피한 일이 일어날수도 있고요. 이 공격이 어떤건지 확실히 보여드리자면 프로그램을 시작할 수도 있습니다. 제가 제일 좋아하는 건 윈도우즈 계산기에요.

So isn't it amazing how much control the attackers can get with such a simple operation? Let me show you how most malware is now distributed today. What I'm going to do is open up a website that I wrote. It's a terrible website. It's got really awful graphics. And it's got a comments section here where we can submit comments to the website. Many of you will have used something a bit like this before. Unfortunately, when this was implemented, the developer was slightly inebriated and managed to forget all of the secure coding practices he had learned. So let's imagine that our attacker, called Evil Hacker just for comedy value, inserts something a little nasty. This is a script. It's code which will be interpreted on the webpage. So I'm going to submit this post, and then, on my victim computer, I'm going to open up the web browser and browse to my website, www.incrediblyhacked.com. Notice that after a couple of seconds, I get redirected. That website address at the top there, which you can just about see, microshaft.com, the browser crashes as it hits one of these exploit packs, and up pops fake antivirus. This is a virus pretending to look like antivirus software, and it will go through and it will scan the system, have a look at what its popping up here. It creates some very serious alerts. Oh look, a child porn proxy server. We really should clean that up. What's really insulting about this is not only does it provide the attackers with access to your data, but when the scan finishes, they tell you in order to clean up the fake viruses, you have to register the product. Now I liked it better when viruses were free. (Laughter) People now pay cybercriminals money to run viruses, which I find utterly bizarre.

공격자가 이렇게 간단한 방법으로 얼마나 많은 권한을 가질 수 있는지 놀랍지 않습니까? 요즘의 대부분의 악성 코드가 어떻게 배포되는지 보여드리겠습니다. 제가 직접 만든 웹사이트를 한번 열어보겠습니다. 아주 끔찍한 웹사이트죠. 보기 힘든 모양이네요. 여기에는 댓글창이 있어서 웹사이트에 댓글을 달 수 있게 해 놓았습니다. 여러분 중 많은 분이 이것과 비슷한 걸 써 보셨을 겁니다. 불행히도, 이 웹사이트를 만들었을 때, 개발자가 약간 술에 취해 있어서 코드를 쓸 때 보안을 위한 관례들을 다 잊어버렸어요. 자, 이제 공격자를 한번 상상해 보십시오. 코미디를 위해 그의 이름을 사악한 해커라고 붙여보죠. 그가 이 댓글창에 약간 못된 짓을 해봅니다. 이건 스크립트에요. 웹페이지에서 해독되는 코드입니다. 이 댓글을 달고, 이제 피해자의 컴퓨터에서, 웹 브라우저를 켜고 웹사이트로 가보겠습니다. www.incrediblyhacked.com 에요. 몇초 뒤에 자동으로 다른 웹페이지로 이동하는 걸 보세요. 그 웹사이트의 주소는 여기 잘 안보이시겠지만 microshaft.com 입니다. 이런 "익스플로잇 팩"에 접속하면 웹브라우저가 갑자기 멈추면서 가짜 안티 바이러스 창이 뜹니다. 이건 안티바이러스 소프트웨어처럼 보이도록 만들어진 바이러스입니다. 이 바이러스가 이제 컴퓨터 전체를 스캔할거에요. 여기서 무슨 창이 뜨는지 보세요. 아주 심각한 경고창을 띄우고 있네요. 아니, 아동 포르노 프록시 서버라니, 반드시 삭제해야겠어요. 이 바이러스가 정말 모욕적인 이유는 이를 통해 공격자들은 여러분의 데이터를 훔칠 뿐 아니라 스캔이 끝나면 여러분에게 이 가짜 바이러스를 청소하기 위해서는, 이 가짜 상품을 등록해야 한다고 할 것이라는 겁니다. 바이러스가 공짜일 때가 좋았는데 말이죠. (웃음) 이제 사람들은 사이버 범죄자들에게 돈을 주면서 바이러스를 돌리게 해요. 상황이 아주 이상하게 되버렸지요.

So anyway, let me change pace a little bit. Chasing 250,000 pieces of malware a day is a massive challenge, and those numbers are only growing directly in proportion to the length of my stress line, you'll note here. So I want to talk to you briefly about a group of hackers we tracked for a year and actually found -- and this is a rare treat in our job. Now this was a cross-industry collaboration, people from Facebook, independent researchers, guys from Sophos. So here we have a couple of documents which our cybercriminals had uploaded to a cloud service, kind of like Dropbox or SkyDrive, like many of you might use. At the top, you'll notice a section of source code. What this would do is send the cybercriminals a text message every day telling them how much money they'd made that day, so a kind of cybercriminal billings report, if you will. If you look closely, you'll notice a series of what are Russian telephone numbers. Now that's obviously interesting, because that gives us a way of finding our cybercriminals. Down below, highlighted in red, in the other section of source code, is this bit "leded:leded." That's a username, kind of like you might have on Twitter.

아무튼, 주제를 조금 바꿔볼까요. 매일 250,000개의 악성 코드를 쫒는 것은 거대한 도전입니다. 이 숫자는 늘어나기만 할뿐이죠. 그와 함께 여기 보시는 제 스트레스 주름도 길어지고 있고요. 그래서 여러분에게 짧게나마 우리가 1년동안 쫒아서 실제로 찾아낸 해커 그룹에 관해 이야기를 해드리겠습니다. 저희 직업에서는 흔치 않은 사건이죠. 이것은 여러 분야의 협업이었습니다. 페이스북 직원들과, 독립 연구원들과, 소포스의 직원들이 힘을 합쳤습니다. 여기 보시는 것은 이 사이버 범죄자들이 여러분들도 많이 사용하실 드롭박스나 스카이 드라이브 같은 클라우드 서비스에 업로드한 문서들입니다. 윗쪽에 소스 코드의 일부분이 보입니다. 이게 사이버 범죄자들에게 매일 그들이 그날 하루 얼마를 벌었는지 문자 메세지를 보내줍니다. 말하자면 사이버 범죄 수입금 내역서 같은 것이죠. 자세히 보시면, 여기에 러시아 전화 번호 목록이 보이실 겁니다. 분명히 흥미로운 발견이죠. 이 사이버 범죄자들을 찾아낼 방법이니까요. 아래쪽에 빨간색으로 표시된 곳은 소스 코드의 다른 부분으로 leded:leded 라고 적혀있습니다. 그게 사용자 이름이에요. 여러분 트위터의 아이디 같은 것입니다.

So let's take this a little further. There are a few other interesting pieces the cybercriminals had uploaded. Lots of you here will use smartphones to take photos and post them from the conference. An interesting feature of lots of modern smartphones is that when you take a photo, it embeds GPS data about where that photo was taken. In fact, I've been spending a lot of time on Internet dating sites recently, obviously for research purposes, and I've noticed that about 60 percent of the profile pictures on Internet dating sites contain the GPS coordinates of where the photo was taken, which is kind of scary because you wouldn't give out your home address to lots of strangers, but we're happy to give away our GPS coordinates to plus or minus 15 meters. And our cybercriminals had done the same thing. So here's a photo which resolves to St. Petersburg. We then deploy the incredibly advanced hacking tool. We used Google. Using the email address, the telephone number and the GPS data, on the left you see an advert for a BMW that one of our cybercriminals is selling, on the other side an advert for the sale of sphynx kittens. One of these was more stereotypical for me. A little more searching, and here's our cybercriminal. Imagine, these are hardened cybercriminals sharing information scarcely. Imagine what you could find about each of the people in this room. A bit more searching through the profile and there's a photo of their office. They were working on the third floor. And you can also see some photos from his business companion where he has a taste in a certain kind of image. It turns out he's a member of the Russian Adult Webmasters Federation.

여기서 좀 더 나가볼까요. 사이버 범죄자가 업로드한 것 중 몇가지 흥미로운 게 있습니다. 여기에 계신 많은 분들이 이 컨퍼런스에서 스마트폰으로 사진을 찍고 인터넷에 올리실 겁니다. 요즘의 스마트폰의 흥미로운 특징은 사진을 찍었을 때 사진이 찍힌 위치의 GPS 정보가 내장된다는 것입니다. 사실은, 전 최근에 인터넷 만남 사이트에서 많은 시간을 보냈어요. 당연히 연구 목적이죠. 그리고 제가 발견한 것은, 인터넷 만남 사이트에 올라오는 프로필 사진의 60%가 사진이 찍힌 GPS 위치 정보를 담고 있다는 거였어요. 어쩌면 꽤 무서운 일이죠. 많은 모르는 사람에게 여러분의 집 주소를 공개하고 싶지는 않잖아요. 하지만 우리는 15미터 오차내로 우리의 GPS 위치를 마음껏 공개하고 있고 이 사이버 범죄자들도 마찬가지였습니다. 그렇게 여기 상트페테르부르크에서 찍은 사진이 있어요. 그리고 저희는 아주 고급 해킹 도구를 사용했습니다. 구글이요. 이메일 주소와 전화 번호 GPS 데이터를 이용해서, 왼쪽에 보시다시피 우리의 사이 버범죄자가 자신의 BMW 를 팔려고 내놓은 광고를 찾아냈어요. 반대쪽에 보시면 스핑크스 고양이 새끼를 파는 광고가 있죠. 이들 중 하나는 좀 더 진부했어요. 약간의 검색 후에 여기 우리의 사이버 범죄자가 나타납니다. 상상해보세요, 이들은 경험많은 사이버 범죄자들입니다. 자신의 정보를 잘 공유하지 않죠. 그런데도 이 정도라면, 이곳에 있는 한분 한분에 대해서는 얼마나 많은 정보를 찾을 수 있겠어요. 프로필을 좀 더 뒤지면 그들의 사무실 사진이 뜹니다. 3층에서 일하고 있네요. 그의 사업 동업자들이 찍은 사진들도 보실 수 있고요. 특정 종류의 사진을 좋아하는 것 같군요. 알고보니 그는 러시아 성인 웹마스터 연합의 일원이었습니다.

But this is where our investigation starts to slow down. The cybercriminals have locked down their profiles quite well. And herein is the greatest lesson of social media and mobile devices for all of us right now. Our friends, our families and our colleagues can break our security even when we do the right things. This is MobSoft, one of the companies that this cybercriminal gang owned, and an interesting thing about MobSoft is the 50-percent owner of this posted a job advert, and this job advert matched one of the telephone numbers from the code earlier. This woman was Maria, and Maria is the wife of one of our cybercriminals. And it's kind of like she went into her social media settings and clicked on every option imaginable to make herself really, really insecure. By the end of the investigation, where you can read the full 27-page report at that link, we had photos of the cybercriminals, even the office Christmas party when they were out on an outing. That's right, cybercriminals do have Christmas parties, as it turns out. Now you're probably wondering what happened to these guys. Let me come back to that in just a minute.

하지만 여기서부터 조사의 진전이 느려집니다. 이 사이버 범죄자들은 자신의 프로필을 꽤 잘 지켜놨어요. 그럼 여기서 소셜 미디어와 무선 단말기를 사용할 때 가장 중요한 교훈을 드리겠습니다. 우리가 아무리 철저하게 보안을 지켜도 우리의 친구, 가족, 혹은 동료들이 그 보안을 파괴할 수 있다는 겁니다. 이것은 이 사이버 범죄자 집단이 소유한 회사 중 하나인 맙소프트입니다. 맙소프트의 흥미로운 점은 이 회사의 50%의 소유주가 구인 광고를 올렸고 그 구인 광고의 전화번호가 우리가 코드에서 찾은 전화번호 중 하나와 일치했다는 것입니다. 여기 보시는 건 마리아라는 여자인데요. 마리아는 우리가 쫒던 사이버 범죄자들 중 한명의 아내였습니다. 이 여자는 소셜 미디어 설정에서 모든 옵션을 죄다 클릭한 것 같았어요. 보안적으로 완전히 노출된 상태였죠. 저 링크를 타고 가시면 저희 조사 보고서의 27 페이지 전문을 읽으실 수 있는데요. 조사의 마지막쯤엔 이 사이버 범죄자들의 사진을 찾아냈습니다. 회사 크리스마스 파티나 단체 야유회를 갖고 있는 사진이요. 그렇습니다, 사이버 범죄자들도 크리스마스 파티를 한답니다. 이쯤에서 여러분은 이들이 어떻게 됐는지 궁금하실텐데요. 그건 잠시 뒤에 말씀드리겠습니다.

I want to change pace to one last little demonstration, a technique that is wonderfully simple and basic, but is interesting in exposing how much information we're all giving away, and it's relevant because it applies to us as a TED audience. This is normally when people start kind of shuffling in their pockets trying to turn their phones onto airplane mode desperately.

마지막 작은 시범을 하나를 보여드리고요. 아주 간단하고 기본적인 기술이지만 우리가 얼마나 많은 정보를 노출하고 있는지 보여주는 흥미로운 예입니다. 또 TED 참석자인 우리들에게 적절한 예이지요. 이쯤에서 사람들은 주머니를 뒤적거리며 필사적으로 휴대 전화를 비행 모드로 전환하려고 하죠.

Many of you all know about the concept of scanning for wireless networks. You do it every time you take out your iPhone or your Blackberry and connect to something like TEDAttendees. But what you might not know is that you're also beaming out a list of networks you've previously connected to, even when you're not using wireless actively. So I ran a little scan. I was relatively inhibited compared to the cybercriminals, who wouldn't be so concerned by law, and here you can see my mobile device. Okay? So you can see a list of wireless networks. TEDAttendees, HyattLB. Where do you think I'm staying? My home network, PrettyFlyForAWifi, which I think is a great name. Sophos_Visitors, SANSEMEA, companies I work with. Loganwifi, that's in Boston. HiltonLondon. CIASurveillanceVan. We called it that at one of our conferences because we thought that would freak people out, which is quite fun. This is how geeks party.

휴대 기기가 무선 네트워크를 찾기 위해 주변을 탐색하는 기술을 알고 계실 겁니다. 여러분의 아이폰이나 블랙베리를 꺼낼 때마다 자동으로 일어나는 일이죠. 그리고 TEDAttendees 같은 네트워크에 연결될겁니다. (역주: TED 참가자들을 위한 무선 네트워크) 하지만 여러분이 아마 모르실 것은 이때 여러분이 이전에 연결했던 네트워크의 목록도 송출된다는 것입니다. 직접 무선 인터넷을 쓰고 계시지 않는 때에도요. 제가 잠깐 스캔을 해봤습니다. 법을 상관하지 않는 사이버 범죄자들에 비하면 저는 비교적 조심스럽게 스캔했는데요. 여기 제 무선 기기가 있습니다. 보이시죠? 무선 네트워크 목록이 뜨는 거요. TEDAttendees, HyattLB (역주: 롱비치 하야트 호텔 ) 제가 어디서 묵고 있는지 아시겠죠? PrettyFlyforAWifi 는 제 집의 네트워크에요. 멋진 네트워크 이름이라고 생각해요. Sophos_Visitors, SANSEMEA, 제가 일하는 회사들도 나오네요. Loganwifi, 보스톤에 있어요. HiltonLondon. (역주: 런던 힐튼 호텔) CIASurveillanceVan. (역주: CIA 감시 차량) 저건 저희 컨퍼런스의 무선 네트워크인데 사람들을 놀라게 해주려고 저런 이름을 붙여봤어요. 재밌잖아요. 이게 괴짜들이 파티하는 방법이죠.

So let's make this a little bit more interesting. Let's talk about you. Twenty-three percent of you have been to Starbucks recently and used the wireless network. Things get more interesting. Forty-six percent of you I could link to a business, XYZ Employee network. This isn't an exact science, but it gets pretty accurate. Seven hundred and sixty-one of you I could identify a hotel you'd been to recently, absolutely with pinpoint precision somewhere on the globe. Two hundred and thirty-four of you, well, I know where you live. Your wireless network name is so unique that I was able to pinpoint it using data available openly on the Internet with no hacking or clever, clever tricks. And I should mention as well that some of you do use your names, "James Lyne's iPhone," for example. And two percent of you have a tendency to extreme profanity.

이걸 좀 더 흥미롭게 해봅시다. 여러분에 대해 얘기해보죠. 여러분 중 23%가 최근 스타벅스를 방문해 그곳의 무선 인터넷을 사용하셨군요. 여기서 더 재밌어집니다. 여러분 중 46%는 어떤 회사의 직원 전용 무선 네트워크에 연결한 기록이 있었습니다. 과학처럼 딱 맞는 건 아니지만 상당히 정확합니다. 여러분 중 761명은 이 지구상에서 정확히 어디에 있는 어느 호텔에 최근까지 머물렀는지 찾아낼 수 있었습니다. 여러분 중 234명은 제가 집 위치를 알고 있습니다. 여러분의 무선 네트워크 명칭은 유일해서 해킹이나 기발한 방법을 쓰지 않고도 인터넷에 공개된 데이터만 가지고도 그 위치를 정확히 찾아낼 수 있었어요. 한가지 더 말씀드릴 것은 어떤 분들은 기기에 자신의 실명을 이름붙여 주더군요. "제임스 라인의 아이폰" 이런 식으로요. 그리고 여러분들 중 2%는 심한 비속어를 즐겨 쓰시는 것 같더군요.

So something for you to think about: As we adopt these new applications and mobile devices, as we play with these shiny new toys, how much are we trading off convenience for privacy and security? Next time you install something, look at the settings and ask yourself, "Is this information that I want to share? Would someone be able to abuse it?"

생각해보시기 바랍니다. 새로운 어플리케이션과 무선 기기들을 사용하기 시작할 때, 우리가 이 반짝이는 새 장난감들을 살 때, 얼마나 많은 개인 사생활과 보안을 편리함과 맞바꾸고 있습니까? 다음 번에 뭔가 설치하실 때는, 설정을 잘 보시고 자신에게 물어보세요. "이게 정말 내가 나누고 싶은 정보인가? 누군가가 이걸 악용할 수 있는가?"

We also need to think very carefully about how we develop our future talent pool. You see, technology's changing at a staggering rate, and that 250,000 pieces of malware won't stay the same for long. There's a very concerning trend that whilst many people coming out of schools now are much more technology-savvy, they know how to use technology, fewer and fewer people are following the feeder subjects to know how that technology works under the covers. In the U.K., a 60 percent reduction since 2003, and there are similar statistics all over the world.

또 우리는 미래의 재능있는 일꾼들을 어떻게 키워나갈 것인지 주의 깊게 고려해야 합니다. 우리의 기술력은 믿기 어려운 속도로 발전하고 있고, 지금 있는 250,000 개의 악성 코드도 그대로 머물러 있지는 않을 겁니다. 현재 매우 우려되는 현상은 오늘날 학교를 졸업하고 사회에 나오는 젊은이들은 전보다 훨씬 기술과 친근하고 또 사용할 줄 알지만 점점 더 적은 숫자의 사람들만이 그 기술의 근본적인 지식을 배우고 있다는 것입니다. 영국에서는 고등학교 A 레벨 IT 과목 수강생이 2003년부터 지금까지 60%나 줄었습니다. 이건 전세계적으로 비슷한 추세입니다.

We also need to think about the legal issues in this area. The cybercriminals I talked about, despite theft of millions of dollars, actually still haven't been arrested, and at this point possibly never will. Most laws are national in their implementation, despite cybercrime conventions, where the Internet is borderless and international by definition. Countries do not agree, which makes this area exceptionally challenging from a legal perspective.

또 법적인 문제들에 대해 생각해봐야 합니다. 제가 아까 보여드렸던 사이버 범죄자들은 수백만 달러를 훔쳤지만 사실 아직도 체포되지 않았고 아마 영영 체포되지 않을 것입니다. 거의 모든 법이 국내에서만 적용되고, 인터넷은 그 자체가 국경이 없고 국제적이라는 사이버 범죄의 관례에도 불구하고 나라들이 서로 합의하지 않기 때문에 사이버 보안은 법적인 면에서 대단히 어렵습니다.

But my biggest ask is this: You see, you're going to leave here and you're going to see some astonishing stories in the news. You're going to read about malware doing incredible and terrifying, scary things. However, 99 percent of it works because people fail to do the basics. So my ask is this: Go online, find these simple best practices, find out how to update and patch your computer. Get a secure password. Make sure you use a different password on each of your sites and services online. Find these resources. Apply them.

하지만 제가 여러분에게 드리는 가장 큰 부탁은 이거에요: 여러분은 이곳을 떠난 후에도 뉴스에서 아주 놀랄만한 소식들을 접하실 겁니다. 악성 코드가 얼마나 믿을 수 없이 무섭고 공포스러운 결과를 낳을 수 있는지 보실 겁니다. 하지만 그런 사건의 99%는 사람들이 기본적인 걸 하지 않아서 일어나는 겁니다. 그러니 부탁드립니다: 인터넷에 접속하셔서, 이 간단하고 가장 좋은 방법들을 찾으세요. 컴퓨터를 제때 업데이트하고 패치를 설치하는 걸 배우세요. 안전한 비밀 번호를 만드세요. 모든 사이트와 온라인 서비스에서 각각 다른 패스워드를 사용하세요. 이런 정보를 찾아보시고, 적용하시기 바랍니다.

The Internet is a fantastic resource for business, for political expression, for art and for learning. Help me and the security community make life much, much more difficult for cybercriminals.

인터넷은 사업을 하고, 정치적 의견을 표현하고, 예술과 배움을 위한 환상적인 자원입니다. 저와 사이버 보안 업계를 도와서 사이버 범죄자들이 활동하는 게 훨씬 더 많이 어렵게 만듭시다.

Thank you.

감사합니다.

(Applause)

(박수)