I'm going to be showing some of the cybercriminals' latest and nastiest creations. So basically, please don't go and download any of the viruses that I show you.

Vi mostrerò alcune delle ultime creazioni più maligne dei criminali informatici. In sostanza, per favore non andate a scaricare nessuno dei virus che vi mostro.

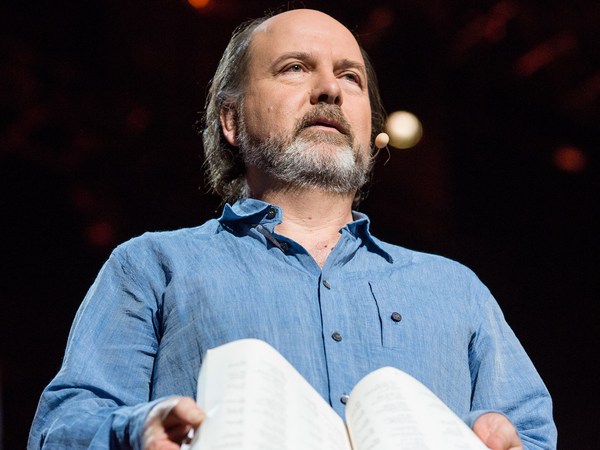

Some of you might be wondering what a cybersecurity specialist looks like, and I thought I'd give you a quick insight into my career so far. It's a pretty accurate description. This is what someone that specializes in malware and hacking looks like.

Alcuni di voi si chiederanno chi siano davvero gli specialisti della sicurezza informatica, e ho pensato di farvi una breve panoramica della mia carriera fino ad oggi. È una descrizione abbastanza precisa. Ecco chi è davvero uno specialista in malware e hacking.

So today, computer viruses and trojans, designed to do everything from stealing data to watching you in your webcam to the theft of billions of dollars. Some malicious code today goes as far as targeting power, utilities and infrastructure.

Oggi, virus da computer e trojan creati per fare tutto, da rubare dati a guardarvi dalla webcam, fino al furto di miliardi di dollari. Qualche codice maligno arriva addirittura a prendere di mira le reti elettriche, i servizi pubblici e le infrastrutture.

Let me give you a quick snapshot of what malicious code is capable of today. Right now, every second, eight new users are joining the Internet. Today, we will see 250,000 individual new computer viruses. We will see 30,000 new infected websites. And, just to kind of tear down a myth here, lots of people think that when you get infected with a computer virus, it's because you went to a porn site. Right? Well, actually, statistically speaking, if you only visit porn sites, you're safer. People normally write that down, by the way. (Laughter) Actually, about 80 percent of these are small business websites getting infected.

Voglio darvi un'idea di quello che può fare un codice maligno ai giorni nostri. Proprio ora, ogni secondo, otto nuovo utenti si collegano a Internet. Oggi nasceranno 250 000 nuovi singoli virus per computer. Verranno infettati 30 000 nuovi siti. E solo per sfatare un mito, molti pensano che si viene infettati da un virus informatico perché si va su siti porno. Vero? In realtà statisticamente parlando, visitare solo siti porno, è più sicuro. Questo di solito la gente se lo scrive. (Risate) In realtà, quelli che vengono infettati sono per circa l'80% piccoli siti aziendali.

Today's cybercriminal, what do they look like? Well, many of you have the image, don't you, of the spotty teenager sitting in a basement, hacking away for notoriety. But actually today, cybercriminals are wonderfully professional and organized. In fact, they have product adverts. You can go online and buy a hacking service to knock your business competitor offline. Check out this one I found.

Chi sono i criminali informatici di oggi? Molti di voi si sono fatti un'idea, dell'adolescente brufoloso nel seminterrato che fa l'hacker in cerca di notorietà. In realtà oggi i criminali informatici sono estremamente professionali e organizzati. Addirittura pubblicano pubblicità di prodotti. Potete andare online e comprare un servizio di hacking per mandare offline il vostro concorrente. Guardate questo che ho trovato.

(Video) Man: So you're here for one reason, and that reason is because you need your business competitors, rivals, haters, or whatever the reason is, or who, they are to go down. Well you, my friend, you've came to the right place. If you want your business competitors to go down, well, they can. If you want your rivals to go offline, well, they will. Not only that, we are providing a short-term-to-long-term DDOS service or scheduled attack, starting five dollars per hour for small personal websites to 10 to 50 dollars per hour.

(Video) Uomo: Sei qui per un motivo, e il motivo è che vuoi distruggere il tuo concorrente, rivale, nemico o chiunque altro, per un qualunque motivo. Amico mio, sei venuto nel posto giusto. Se vuoi schiacciare la concorrenza, oggi è possibile. Se vuoi che i tuoi rivali non abbiano accesso, oggi è possibile. Non solo, forniamo un DDoS o attacchi programmati a breve o a lungo termine, a partire da cinque dollari all'ora per piccoli siti personali fino a 10 a 50 dollari all'ora.

James Lyne: Now, I did actually pay one of these cybercriminals to attack my own website. Things got a bit tricky when I tried to expense it at the company. Turns out that's not cool. But regardless, it's amazing how many products and services are available now to cybercriminals. For example, this testing platform, which enables the cybercriminals to test the quality of their viruses before they release them on the world. For a small fee, they can upload it and make sure everything is good.

James Lyne: Ho pagato veramente uno di questi criminali informatici per attaccare il mio sito. Le cose si sono complicate quando ho cercato di farlo a spese dell'azienda. Pare che non sia carino. Comunque, è fantastico quanti prodotti e servizi i criminali informatici abbiano a disposizione. Per esempio, questa piattaforma di prova, che permette ai criminali informatici di testare la qualità dei loro virus prima di distribuirli al mondo. Con una piccola spesa, possono caricare un virus e assicurarsi che vada bene.

But it goes further. Cybercriminals now have crime packs with business intelligence reporting dashboards to manage the distribution of their malicious code. This is the market leader in malware distribution, the Black Hole Exploit Pack, responsible for nearly one third of malware distribution in the last couple of quarters. It comes with technical installation guides, video setup routines, and get this, technical support. You can email the cybercriminals and they'll tell you how to set up your illegal hacking server.

Ma c'è di più. I criminali informatici ora hanno dei pacchetti criminali con pannelli di reportistica della business intelligence per gestire la distribuzione di codici maligni. Questo è il leader di mercato della distribuzione di malware, il Black Hole Exploit Pack, responsabile di quasi un terzo della distribuzione di malware negli ultimi due trimestri. Viene fornito con una guida tecnica di installazione, video di impostazione, e addirittura supporto tecnico. Potete scrivere ai criminali informatici e vi diranno come impostare il vostro server illegale per l'hackeraggio.

So let me show you what malicious code looks like today. What I've got here is two systems, an attacker, which I've made look all Matrix-y and scary, and a victim, which you might recognize from home or work. Now normally, these would be on different sides of the planet or of the Internet, but I've put them side by side because it makes things much more interesting.

Ecco some sono fatti oggi i codici maligni. Ho qui due sistemi, uno che attacca, che ho reso spaventoso in stile Matrix, e una vittima, quello che di solito vedete a casa o in ufficio. In genere questi sono agli angoli apposti del pianeta o di Internet, ma li ho messi uno accanto all'altro, perché rende le cose più interessanti.

Now, there are many ways you can get infected. You will have come in contact with some of them. Maybe some of you have received an email that says something like, "Hi, I'm a Nigerian banker, and I'd like to give you 53 billion dollars because I like your face." Or funnycats.exe, which rumor has it was quite successful in China's recent campaign against America.

Ci sono molti modi di farsi infettare. Vi sarà capitato di vederlo. Magari avete ricevuto una mail che dice cose come, "Ciao, sono un banchiere nigeriano, e vorrei regalarti 53 miliardi di dollari perché hai una faccia simpatica." O funnycats.exe, che si dice abbia avuto successo nella recente campagna della Cina contro gli Stati Uniti.

Now there are many ways you can get infected. I want to show you a couple of my favorites. This is a little USB key. Now how do you get a USB key to run in a business? Well, you could try looking really cute. Awww. Or, in my case, awkward and pathetic. So imagine this scenario: I walk into one of your businesses, looking very awkward and pathetic, with a copy of my C.V. which I've covered in coffee, and I ask the receptionist to plug in this USB key and print me a new one. So let's have a look here on my victim computer. What I'm going to do is plug in the USB key. After a couple of seconds, things start to happen on the computer on their own, usually a bad sign. This would, of course, normally happen in a couple of seconds, really, really quickly, but I've kind of slowed it down so you can actually see the attack occurring. Malware is very boring otherwise. So this is writing out the malicious code, and a few seconds later, on the left-hand side, you'll see the attacker's screen get some interesting new text. Now if I place the mouse cursor over it, this is what we call a command prompt, and using this we can navigate around the computer. We can access your documents, your data. You can turn on the webcam. That can be very embarrassing. Or just to really prove a point, we can launch programs like my personal favorite, the Windows Calculator.

Ci sono molti sistemi per farsi infettare. Vi mostro un paio dei miei preferiti. Questa è una chiavetta USB. Come si può controllare un'azienda con una chiavetta USB? Si può provare a sembrare tanto carini. Awww. O nel mio caso, un po' imbranati e patetici. Immaginate questo scenario: arrivo nella vostra azienda sono patetico e imbranato, ho una copia del mio CV coperta di caffè, e chiedo il permesso in reception di collegare la mia chiavetta e ristamparlo. Vediamo il computer della mia vittima. Collegherò la chiavetta USB. Dopo un paio di secondi, senza che abbiamo fatto niente iniziano ad apparire cose sul computer, di solito è un brutto segno. Questo di solito succede in un paio di secondi, molto rapidamente, ma l'ho rallentato un po' in modo che possiate vedere lo svolgersi dell'attacco. Altrimenti i malware sono molto noiosi. Questo è il codice maligno che viene eseguito, e un attimo dopo, sulla parte sinistra, vedrete comparire un testo interessante sullo schermo dell'aggressore. Se passo sopra il mouse, questo è quello che chiamiamo un prompt di comando, e usando questo, possiamo navigare nel computer. Possiamo accedere ai vostri documenti, ai vostri dati. Si può accendere la webcam. Può essere molto imbarazzante. Per dimostrare che funziona, possiamo lanciare programmi come il mio preferito, la calcolatrice Windows.

So isn't it amazing how much control the attackers can get with such a simple operation? Let me show you how most malware is now distributed today. What I'm going to do is open up a website that I wrote. It's a terrible website. It's got really awful graphics. And it's got a comments section here where we can submit comments to the website. Many of you will have used something a bit like this before. Unfortunately, when this was implemented, the developer was slightly inebriated and managed to forget all of the secure coding practices he had learned. So let's imagine that our attacker, called Evil Hacker just for comedy value, inserts something a little nasty. This is a script. It's code which will be interpreted on the webpage. So I'm going to submit this post, and then, on my victim computer, I'm going to open up the web browser and browse to my website, www.incrediblyhacked.com. Notice that after a couple of seconds, I get redirected. That website address at the top there, which you can just about see, microshaft.com, the browser crashes as it hits one of these exploit packs, and up pops fake antivirus. This is a virus pretending to look like antivirus software, and it will go through and it will scan the system, have a look at what its popping up here. It creates some very serious alerts. Oh look, a child porn proxy server. We really should clean that up. What's really insulting about this is not only does it provide the attackers with access to your data, but when the scan finishes, they tell you in order to clean up the fake viruses, you have to register the product. Now I liked it better when viruses were free. (Laughter) People now pay cybercriminals money to run viruses, which I find utterly bizarre.

Non è fantastico il controllo che gli aggressori possono avere con una operazione così semplice? Vi mostro come la maggior parte dei malware è distribuita oggi. Aprirò un sito web che ho scritto io. È un sito terribile. Ha una grafica orribile. Qui ha una sezione di commenti in cui si possono inviare commenti al sito. Molti di voi hanno già utilizzato una cosa simile. Sfortunatamente, quando è stato implementato questo, lo sviluppatore era un po' ubriaco e si è dimenticato tutte le tecniche di programmazione di sicurezza che aveva imparato. Immaginiamo che il nostro aggressore, di nome Evil Hacker, nome di scena, inserisca qualcosa di malevolo. È uno script. È un codice che verrà interpretato dalla pagina web. Invierò questo commento, e poi, sul computer della vittima, apro il browser e navigo nel mio sito, www.incrediblyhacked.com. Notate che un paio di secondi dopo, vengo reindirizzato. L'indirizzo di quel sito web qui in alto, che vedete qui, microshaft.com, il browser si blocca quando arriva a uno di questi pacchetti e compare un falso antivirus. È un virus che si spaccia per un software antivirus, e analizzerà tutto il sistema, guardate cosa viene fuori qui. Crea degli allarmi molto seri. Oh guardate, un server proxy di pornografia infantile. Bisogna proprio ripulire questa roba. La cosa oltraggiosa è che non solo dà accesso ai vostri dati agli aggressori, ma quando finisce l'analisi, dice che per ripulire dai falsi virus, dovete registrare il prodotto. Mi piaceva di più quando i virus erano gratis. (Risate) Ora la gente paga i criminali informatici per far girare virus, cosa che trovo totalmente bizzarra.

So anyway, let me change pace a little bit. Chasing 250,000 pieces of malware a day is a massive challenge, and those numbers are only growing directly in proportion to the length of my stress line, you'll note here. So I want to talk to you briefly about a group of hackers we tracked for a year and actually found -- and this is a rare treat in our job. Now this was a cross-industry collaboration, people from Facebook, independent researchers, guys from Sophos. So here we have a couple of documents which our cybercriminals had uploaded to a cloud service, kind of like Dropbox or SkyDrive, like many of you might use. At the top, you'll notice a section of source code. What this would do is send the cybercriminals a text message every day telling them how much money they'd made that day, so a kind of cybercriminal billings report, if you will. If you look closely, you'll notice a series of what are Russian telephone numbers. Now that's obviously interesting, because that gives us a way of finding our cybercriminals. Down below, highlighted in red, in the other section of source code, is this bit "leded:leded." That's a username, kind of like you might have on Twitter.

Comunque, adesso sono più serio: dare la caccia a 250 000 malware al giorno è una sfida enorme, e i numeri sono solo in crescita in proporzione diretta con la lunghezza della mia linea dello stress che vedete qui. Vorrei parlare brevemente di un gruppo di hacker che abbiamo seguito per un anno e abbiamo alla fine trovato: è una rara sorpresa nel nostro lavoro. È stata una collaborazione interdisciplinare, tra Facebook, ricercatori indipendenti, e persone di Sophos. Qui abbiamo un paio di documenti che i nostri criminali informatici hanno caricato su un servizio cloud, tipo Dropbox o Skydrive, come quelli che usano molti di voi. In alto, noterete una sezione di codice sorgente. Questo inviava ai criminali informatici un messaggio di testo ogni giorno che diceva quanti soldi avevano guadagnato quel giorno, una specie di resoconto del fatturato, se volete. Se guardate attentamente, noterete una serie di numeri telefonici russi. Ovviamente è interessante, perché ci dà modo di trovare i nostri criminali. In basso, sottolineato in rosso, nell'altra sezione del codice sorgente, c'è questo pezzo "leded:leded". È un nome utente, come quello che potreste avere su Twitter.

So let's take this a little further. There are a few other interesting pieces the cybercriminals had uploaded. Lots of you here will use smartphones to take photos and post them from the conference. An interesting feature of lots of modern smartphones is that when you take a photo, it embeds GPS data about where that photo was taken. In fact, I've been spending a lot of time on Internet dating sites recently, obviously for research purposes, and I've noticed that about 60 percent of the profile pictures on Internet dating sites contain the GPS coordinates of where the photo was taken, which is kind of scary because you wouldn't give out your home address to lots of strangers, but we're happy to give away our GPS coordinates to plus or minus 15 meters. And our cybercriminals had done the same thing. So here's a photo which resolves to St. Petersburg. We then deploy the incredibly advanced hacking tool. We used Google. Using the email address, the telephone number and the GPS data, on the left you see an advert for a BMW that one of our cybercriminals is selling, on the other side an advert for the sale of sphynx kittens. One of these was more stereotypical for me. A little more searching, and here's our cybercriminal. Imagine, these are hardened cybercriminals sharing information scarcely. Imagine what you could find about each of the people in this room. A bit more searching through the profile and there's a photo of their office. They were working on the third floor. And you can also see some photos from his business companion where he has a taste in a certain kind of image. It turns out he's a member of the Russian Adult Webmasters Federation.

Andiamo oltre. Ci sono un paio di elementi interessanti che i criminali informatici hanno caricato. Molti di voi qui usano uno smartphone per fare foto e pubblicarle dalla conferenza. Una caratteristica interessante di molti moderni smartphone è che quando scattate una foto, vengono incorporati i dati GPS del luogo in cui è stata scattata. Recentemente ho passato un sacco di tempo su siti di incontri ovviamente a scopo di ricerca, e ho notato che circa il 60 per cento delle immagini dei profili sui siti di incontri online contengono coordinate GPS di dove è stata fatta la foto, cosa abbastanza terrificante perché non dareste il vostro indirizzo di casa a tanti estranei, ma siamo felici di dare le coordinate GPS con una precisione di più o meno 15 metri. I nostri criminali informatici avevano fatto la stessa cosa. Ecco una foto che ci porta a San Pietroburgo. Poi abbiamo messo in campo gli strumenti di hacking più avanzati. Abbiamo usato Google. Utilizzando gli indirizzi email, i numeri di telefono e i dati GPS, a sinistra vedete un annuncio di una BMW che uno dei criminali ha messo in vendita, dall'altro lato un annuncio per la vendita di gattini sphynx. Uno di questi era più un cliché secondo me. Qualche altra ricerca ed ecco il nostro criminale informatico. Immaginate, questi sono criminali recidivi che raramente condividono informazioni. Immaginate cosa si potrebbe trovare su ognuna delle persone in questa sala. Qualche ricerca in più attraverso il profilo e ecco la foto dell'ufficio. Lavoravano al terzo piano. E vedete anche delle foto del suo partner aziendale con uno spiccato gusto per un certo tipo di immagini. Si scopre che è un membro della Federazione Russian Adult Webmasters.

But this is where our investigation starts to slow down. The cybercriminals have locked down their profiles quite well. And herein is the greatest lesson of social media and mobile devices for all of us right now. Our friends, our families and our colleagues can break our security even when we do the right things. This is MobSoft, one of the companies that this cybercriminal gang owned, and an interesting thing about MobSoft is the 50-percent owner of this posted a job advert, and this job advert matched one of the telephone numbers from the code earlier. This woman was Maria, and Maria is the wife of one of our cybercriminals. And it's kind of like she went into her social media settings and clicked on every option imaginable to make herself really, really insecure. By the end of the investigation, where you can read the full 27-page report at that link, we had photos of the cybercriminals, even the office Christmas party when they were out on an outing. That's right, cybercriminals do have Christmas parties, as it turns out. Now you're probably wondering what happened to these guys. Let me come back to that in just a minute.

Qui la nostra indagine rallenta. I criminali informatici hanno blindato bene i loro profili. E qui sta la più grande lezione dei social media e dei dispositivi mobili per tutti noi. I nostri amici, le nostre famiglie e i nostri colleghi possono oltrepassare la sicurezza anche quando facciamo le cose giuste. Questo è MobSoft, una delle aziende di proprietà di questa gang di criminali. Una cosa interessante di MobSoft è che il proprietario al 50% ha pubblicato un annuncio di lavoro, e questo annuncio corrispondeva a uno dei numeri di telefono del codice che abbiamo visto prima. Questa donna è Maria, e Maria è la moglie di uno dei criminali. E sembra quasi che sia andata apposta a cliccare nelle impostazioni tutte le opzioni che rendono la protezione del suo profilo davvero minima. Alla fine dell'indagine, potete leggere il resoconto di 27 pagine a questo link, avevamo foto dei criminali, persino della festa di Natale dell'ufficio in cui sono andati in gita. Esatto, anche i criminali informatici fanno feste di Natale. Vi chiederete probabilmente cosa è successo a questa gente. Ci torno tra un attimo.

I want to change pace to one last little demonstration, a technique that is wonderfully simple and basic, but is interesting in exposing how much information we're all giving away, and it's relevant because it applies to us as a TED audience. This is normally when people start kind of shuffling in their pockets trying to turn their phones onto airplane mode desperately.

Voglio passare a un'altra piccola dimostrazione, una tecnica meravigliosamente semplice e essenziale, ma interessante per rendersi conto di quante informazioni mettiamo a disposizione, ed è rilevante perché si applica a noi in quanto pubblico di TED. Di solito a questo punto la gente rovista nelle tasche cercando disperatamente di mettere il telefono in modalità aereo.

Many of you all know about the concept of scanning for wireless networks. You do it every time you take out your iPhone or your Blackberry and connect to something like TEDAttendees. But what you might not know is that you're also beaming out a list of networks you've previously connected to, even when you're not using wireless actively. So I ran a little scan. I was relatively inhibited compared to the cybercriminals, who wouldn't be so concerned by law, and here you can see my mobile device. Okay? So you can see a list of wireless networks. TEDAttendees, HyattLB. Where do you think I'm staying? My home network, PrettyFlyForAWifi, which I think is a great name. Sophos_Visitors, SANSEMEA, companies I work with. Loganwifi, that's in Boston. HiltonLondon. CIASurveillanceVan. We called it that at one of our conferences because we thought that would freak people out, which is quite fun. This is how geeks party.

Molti di voi sanno cosa voglia dire ricercare reti wireless. Lo fate ogni volta che tirate fuori l'iPhone o il Blackberry e vi collegate a qualcosa come TEDAttendees. Ma quello che forse non sapete è che trasmettete anche una lista di reti a cui vi siete collegati in precedenza, anche se non usate attivamente le reti wifi. Ho fatto partire una piccola ricerca. Mi sono limitato un po' rispetto ai criminali informatici che non si preoccupano molto delle leggi, e vedete qui il mio dispositivo mobile. Ok? Vedete una lista di reti wifi. TEDAttendees, HyattLB. Dove credete che dorma? La mia rete di casa, PrettyFlyForAWifi, che credo sia un nome fantastico. Sophos_Visitors, SANSEMEA, aziende con cui lavoro. Loganwifi, questo è a Boston. HiltonLondon. CIASurveillanceVan. Lo abbiamo chiamato così a una delle nostre conferenze perché abbiamo pensato che avrebbe spaventato la gente, il che è divertente. Si divertono così i geek.

So let's make this a little bit more interesting. Let's talk about you. Twenty-three percent of you have been to Starbucks recently and used the wireless network. Things get more interesting. Forty-six percent of you I could link to a business, XYZ Employee network. This isn't an exact science, but it gets pretty accurate. Seven hundred and sixty-one of you I could identify a hotel you'd been to recently, absolutely with pinpoint precision somewhere on the globe. Two hundred and thirty-four of you, well, I know where you live. Your wireless network name is so unique that I was able to pinpoint it using data available openly on the Internet with no hacking or clever, clever tricks. And I should mention as well that some of you do use your names, "James Lyne's iPhone," for example. And two percent of you have a tendency to extreme profanity.

Rendiamo la cosa un po' più interessante. Parliamo di voi. 23 per cento di voi sono stati a uno Starbucks di recente e hanno usato una rete wifi. Le cose si fanno interessanti. Posso collegare il 46 per cento di voi a un'azienda, la rete XYZ degli impiegati. Non è un scienza esatta, ma è abbastanza precisa. Ho identificato l'albergo in cui sono stati di recente 761 di voi con una precisione assoluta, potrei segnarlo su una mappa. So dove vivono 234 di voi. La vostra rete wifi è così unica che sono stato in grado di identificarla con precisione usando i dati disponibili su Internet senza nessuna violazione o abili trucchetti. E dovrei anche menzionare il fatto che alcuni di voi usano il proprio nome "iPhone di James Lyne's", per esempio. E due per cento di voi tende alla volgarità.

So something for you to think about: As we adopt these new applications and mobile devices, as we play with these shiny new toys, how much are we trading off convenience for privacy and security? Next time you install something, look at the settings and ask yourself, "Is this information that I want to share? Would someone be able to abuse it?"

Una cosa su cui riflettere: adottando queste nuove applicazioni e dispositivi mobili, giocando con questi nuovi giocattolini, quanto cediamo in termini di privacy e sicurezza? La prossima volta che installate qualcosa, guardate le impostazioni e chiedetevi, "Questa è un'informazione che voglio condividere? Qualcuno potrebbe abusarne?"

We also need to think very carefully about how we develop our future talent pool. You see, technology's changing at a staggering rate, and that 250,000 pieces of malware won't stay the same for long. There's a very concerning trend that whilst many people coming out of schools now are much more technology-savvy, they know how to use technology, fewer and fewer people are following the feeder subjects to know how that technology works under the covers. In the U.K., a 60 percent reduction since 2003, and there are similar statistics all over the world.

Dobbiamo anche pensare attentamente a come sviluppiamo i nostri futuri talenti. Vedete, la tecnologia sta cambiando a un ritmo sbalorditivo, e quei 250 000 malware non rimarranno uguali a lungo. C'è un trend preoccupante secondo cui mentre tante persone che oggi finiscono la scuola sono molto scaltre nell'uso della tecnologia, sanno come usarla, sempre meno persone seguono l'argomento per sapere come quella tecnologia funziona dietro le scene. Nel Regno Unito sono diminuite del 60 per cento dal 2003, e ci sono statistiche simili in tutto il mondo.

We also need to think about the legal issues in this area. The cybercriminals I talked about, despite theft of millions of dollars, actually still haven't been arrested, and at this point possibly never will. Most laws are national in their implementation, despite cybercrime conventions, where the Internet is borderless and international by definition. Countries do not agree, which makes this area exceptionally challenging from a legal perspective.

Dobbiamo anche pensare ai problemi legali in questo campo. I criminali informatici di cui parlavo, nonostante furti da milioni di dollari, ancora non sono stati arrestati, e a questo punto potrebbero non esserlo mai. Molte leggi sono nazionali nella loro applicazione, nonostante le convenzioni sul crimine informatico, mentre Internet è senza confini e internazionale per definizione. I paesi non sono d'accordo, il che rende questo campo eccezionalmente difficile da un punto di vista legale.

But my biggest ask is this: You see, you're going to leave here and you're going to see some astonishing stories in the news. You're going to read about malware doing incredible and terrifying, scary things. However, 99 percent of it works because people fail to do the basics. So my ask is this: Go online, find these simple best practices, find out how to update and patch your computer. Get a secure password. Make sure you use a different password on each of your sites and services online. Find these resources. Apply them.

Ma il mio più grande dubbio è questo: andrete via di qui e vedrete delle notizie strabilianti. Leggerete di malware che fanno cose terrificanti, paurose. Eppure, il 99 per cento di questi funziona perché la gente non fa le cose essenziali. La mia domanda è questa: andate online, trovate queste semplici pratiche essenziali, scoprite come aggiornare e sistemare il vostro computer. Mettete una password sicura. Assicuratevi di utilizzare una password diversa in ogni sito o servizio online. Trovate queste risorse. Mettetele in pratica.

The Internet is a fantastic resource for business, for political expression, for art and for learning. Help me and the security community make life much, much more difficult for cybercriminals.

Internet è una risorsa fantastica per le aziende, per l'espressione politica, per l'arte e per imparare. Aiutate me e i gruppi di sorveglianza a rendere la vita dei criminali informatici molto, molto più difficile.

Thank you.

Grazie.

(Applause)

(Applausi)