I'm going to be showing some of the cybercriminals' latest and nastiest creations. So basically, please don't go and download any of the viruses that I show you.

אני אציג כאן כמה מיצירות הפשע הממוחשב החדשות והנבזיות ביותר. קודם כל, בבקשה אל תורידו אף אחד מהווירוסים שאראה לכם.

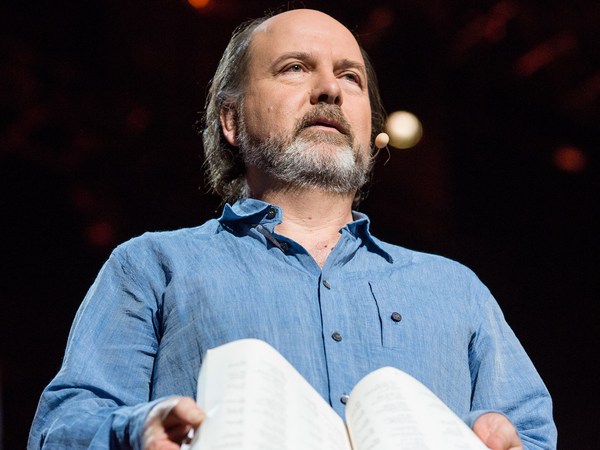

Some of you might be wondering what a cybersecurity specialist looks like, and I thought I'd give you a quick insight into my career so far. It's a pretty accurate description. This is what someone that specializes in malware and hacking looks like.

חלקכם אולי תוהים איך נראה מומחה לבטחון רשת, וחשבתי לתת לכם הצצה מהירה לקריירה שלי עד היום. זהו תיאור מדויק למדי. ככה נראה מישהו שמתמחה בתוכנות זדוניות ובפריצה למחשבים.

So today, computer viruses and trojans, designed to do everything from stealing data to watching you in your webcam to the theft of billions of dollars. Some malicious code today goes as far as targeting power, utilities and infrastructure.

היום, וירוסי המחשב והסוסים הטרויאניים, מתוכננים לעשות הכל, החל מגניבת נתונים, וצפייה בכם דרך מצלמת הרשת שלכם, ועד גניבה של מיליארדי דולרים. יש היום קודים זדוניים שמרחיקים לכת, עד כדי פגיעה ברשתות חשמל, שירותים ותשתיות.

Let me give you a quick snapshot of what malicious code is capable of today. Right now, every second, eight new users are joining the Internet. Today, we will see 250,000 individual new computer viruses. We will see 30,000 new infected websites. And, just to kind of tear down a myth here, lots of people think that when you get infected with a computer virus, it's because you went to a porn site. Right? Well, actually, statistically speaking, if you only visit porn sites, you're safer. People normally write that down, by the way. (Laughter) Actually, about 80 percent of these are small business websites getting infected.

אתן לכם הצצה מהירה למה שקוד זדוני מסוגל לבצע בימינו. ממש עכשיו, בכל שניה, 8 משתמשים חדשים מתווספים לאינטרנט. היום נראה 250,000 וירוסי מחשב חדשים. נראה 30,000 אתרי אינטרנט שהודבקו זה עתה. ורק כדי להפריך כאן מיתוס מסוים, הרבה אנשים חושבים שכאשר נדבקים בווירוס מחשב, זה בגלל כניסה לאתר פורנו. נכון? אז האמת היא שמבחינה סטטיסטית, אם תבקרו רק באתרי פורנו, תהיו בטוחים יותר. אנשים בד"כ רושמים את זה, אגב. [צחוק] למעשה, כ-80% מהם הם אתרים עיסקיים קטנים שהודבקו.

Today's cybercriminal, what do they look like? Well, many of you have the image, don't you, of the spotty teenager sitting in a basement, hacking away for notoriety. But actually today, cybercriminals are wonderfully professional and organized. In fact, they have product adverts. You can go online and buy a hacking service to knock your business competitor offline. Check out this one I found.

איך נראה פושע-רשת בימינו? לרבים מכם יש ודאי דימוי מסוים שלו, נכון? של צעיר מחוצ'קן שיושב במרתף, ומתעסק בפריצת מחשבים כדי לעשות לעצמו שם. אבל האמת היא שפושעי הרשת של היום הם מקצועיים ומאורגנים להפליא. למעשה, הם מפרסמים את המוצרים שלהם. אפשר להיכנס לרשת ולרכוש שירות פריצה כדי להעיף את המתחרה העיסקי שלכם מהרשת. הביטו בפרסומת הזו שמצאתי.

(Video) Man: So you're here for one reason, and that reason is because you need your business competitors, rivals, haters, or whatever the reason is, or who, they are to go down. Well you, my friend, you've came to the right place. If you want your business competitors to go down, well, they can. If you want your rivals to go offline, well, they will. Not only that, we are providing a short-term-to-long-term DDOS service or scheduled attack, starting five dollars per hour for small personal websites to 10 to 50 dollars per hour.

[סרטון] בחור: באת לכאן מסיבה אחת בלבד, והסיבה היא שאתה צריך שמתחריך העיסקיים, יריביך, שונאיך או מי שלא יהיו יחוסלו. אז ידידי, הגעת למקום הנכון. אם אתה רוצה להפיל את מתחריך העיסקיים, זה אפשרי. אם אתה רוצה שיריביך ייעלמו מהרשת, הם ייעלמו. זאת ועוד, אנו מספקים לטווח קצר עד ארוך שירותי מניעת שירותי רשת או התקפות מתוזמנות בהחל מ-5 דולר לשעה לאתרים אישיים קטנים, ועד 10-50 דולר לשעה.

James Lyne: Now, I did actually pay one of these cybercriminals to attack my own website. Things got a bit tricky when I tried to expense it at the company. Turns out that's not cool. But regardless, it's amazing how many products and services are available now to cybercriminals. For example, this testing platform, which enables the cybercriminals to test the quality of their viruses before they release them on the world. For a small fee, they can upload it and make sure everything is good.

ג'יימס ליין: אני שילמתי לאחד מפושעי הרשת האלה כדי שיתקוף את האתר שלי. קצת הסתבכתי כשניסיתי לרשום את זה כהוצאות עבודה. מתברר שזה לא מקובל. בכל אופן, מדהים כמה מוצרים ושירותים זמינים כיום לפושעי הרשת. לדוגמה, סביבת הבדיקה הזו, שמאפשרת לפושעי הרשת לבחון את איכות הווירוסים שלהם לפני שהם משחררים אותם אל העולם. תמורת תשלום קטן הם יכולים להעלות אותם ולוודא שהכל תקין.

But it goes further. Cybercriminals now have crime packs with business intelligence reporting dashboards to manage the distribution of their malicious code. This is the market leader in malware distribution, the Black Hole Exploit Pack, responsible for nearly one third of malware distribution in the last couple of quarters. It comes with technical installation guides, video setup routines, and get this, technical support. You can email the cybercriminals and they'll tell you how to set up your illegal hacking server.

אבל יש עוד. לפושעי הרשת יש היום מארזי פשע עם לוחות בקרה בעלי בינה עיסקית לניהול הפצת הקוד הזדוני שלהם. זהו המוצר המוביל בשוק בהפצת זדונות, מארז הזדון "החור השחור", שאחראי לכמעט שליש מהפצת הזדונות בשני הרבעונים האחרונים. מצורפות לו הוראות התקנה טכנית, שגרות התקנת וידאו, ושימו לב: גם תמיכה טכנית. תוכלו לפנות בדוא"ל לפושעי הרשת והם יגידו לכם איך להתקין את שרת הפריצה הלא-חוקית שלכם.

So let me show you what malicious code looks like today. What I've got here is two systems, an attacker, which I've made look all Matrix-y and scary, and a victim, which you might recognize from home or work. Now normally, these would be on different sides of the planet or of the Internet, but I've put them side by side because it makes things much more interesting.

הבה ואראה לכם איך נראה היום קוד זדוני. יש לי כאן שתי מערכות, מערכת תקיפה, שעיצבתי כמפחידה ולקוחה מה"מטריקס", ומערכת קורבן, שמוכרת לכם מהבית או מהעבודה. בד"כ הן תהיינה בשני קצוות העולם או האינטרנט, אבל הצבתי אותן זו לצד זו כי זה הופך הכל להרבה יותר מעניין.

Now, there are many ways you can get infected. You will have come in contact with some of them. Maybe some of you have received an email that says something like, "Hi, I'm a Nigerian banker, and I'd like to give you 53 billion dollars because I like your face." Or funnycats.exe, which rumor has it was quite successful in China's recent campaign against America.

יש דרכים רבות להידבק בווירוס. ודאי כבר נתקלתם בכמה מהן. אולי חלקכם קיבל דוא"ל עם משהו כמו, "הי, אני בנקאי ניגרי, "ואני רוצה לתת לך 53 מיליארד דולר "כי אתה מוצא חן בעיני." או הקובץ "פאניקטס.אי-אקס-אי", שלפי השמועה די הצליח במערכה האחרונה שניהלה סין נגד אמריקה.

Now there are many ways you can get infected. I want to show you a couple of my favorites. This is a little USB key. Now how do you get a USB key to run in a business? Well, you could try looking really cute. Awww. Or, in my case, awkward and pathetic. So imagine this scenario: I walk into one of your businesses, looking very awkward and pathetic, with a copy of my C.V. which I've covered in coffee, and I ask the receptionist to plug in this USB key and print me a new one. So let's have a look here on my victim computer. What I'm going to do is plug in the USB key. After a couple of seconds, things start to happen on the computer on their own, usually a bad sign. This would, of course, normally happen in a couple of seconds, really, really quickly, but I've kind of slowed it down so you can actually see the attack occurring. Malware is very boring otherwise. So this is writing out the malicious code, and a few seconds later, on the left-hand side, you'll see the attacker's screen get some interesting new text. Now if I place the mouse cursor over it, this is what we call a command prompt, and using this we can navigate around the computer. We can access your documents, your data. You can turn on the webcam. That can be very embarrassing. Or just to really prove a point, we can launch programs like my personal favorite, the Windows Calculator.

יש דרכים רבות שאפשר להידבק בהן. אני רוצה להראות לכם שתיים מהאהובות עלי. זהו התקן זכרון נייד. אבל איך מצליחים להפעיל התקן זכרון נייד בעסק כלשהו? אפשר לנסות להיראות נורא חמודים. אוי! או, במקרה שלי: מגושמים ומעוררי-חמלה. דמיינו את התסריט הבא: אני בא לאחד העסקים שלכם, כשאני נראה מגושם ומעורר-רחמים עם עותק של קורות החיים שלי ששפכתי עליו קפה, ומבקש מפקיד הקבלה להכניס למחשבו את התקן הזכרון הזה ולהדפיס לי עותק נקי. הבה ונראה את המחשב הקורבן. אתקע כעת את התקן הזכרון הנייד. אחרי כמה שניות, דברים יתחילו לקרות מעצמם במחשב הזה, וזה בד"כ סימן רע. זה כמובן יקרה בד"כ תוך 2 שניות: ממש מהר, אבל כאן האטתי את המהירות כדי שתוכלו לראות את ההתקפה בהתרחשותה. אחרת הזדונה נראית מאד משעממת. כרגע הקוד הזדוני נכתב, ואחרי כמה שניות, בצד שמאל, תראו שעל מסך המחשב התוקף מתקבל טקסט חדש ומעניין. אני מעביר עליו את סמן העכבר, אנו מכנים זאת "שורת הפקודה", ובעזרת זה ביכולתנו לנווט במחשב, לגשת למסמכים ולנתונים שלכם. אפשר להפעיל את מצלמת הרשת שלכם. זה יכול להיות מביך ביותר. ורק כדי להוכיח משהו, אנו יכולים להריץ תוכנות, כמו זו האהובה עלי: המחשבון של "חלונות".

So isn't it amazing how much control the attackers can get with such a simple operation? Let me show you how most malware is now distributed today. What I'm going to do is open up a website that I wrote. It's a terrible website. It's got really awful graphics. And it's got a comments section here where we can submit comments to the website. Many of you will have used something a bit like this before. Unfortunately, when this was implemented, the developer was slightly inebriated and managed to forget all of the secure coding practices he had learned. So let's imagine that our attacker, called Evil Hacker just for comedy value, inserts something a little nasty. This is a script. It's code which will be interpreted on the webpage. So I'm going to submit this post, and then, on my victim computer, I'm going to open up the web browser and browse to my website, www.incrediblyhacked.com. Notice that after a couple of seconds, I get redirected. That website address at the top there, which you can just about see, microshaft.com, the browser crashes as it hits one of these exploit packs, and up pops fake antivirus. This is a virus pretending to look like antivirus software, and it will go through and it will scan the system, have a look at what its popping up here. It creates some very serious alerts. Oh look, a child porn proxy server. We really should clean that up. What's really insulting about this is not only does it provide the attackers with access to your data, but when the scan finishes, they tell you in order to clean up the fake viruses, you have to register the product. Now I liked it better when viruses were free. (Laughter) People now pay cybercriminals money to run viruses, which I find utterly bizarre.

האין זה מדהים כמה שליטה יכולים התוקפים לרכוש בפעולה פשוטה כזו? הבה ואראה לכם איך רוב הזדונות מופצות כיום. מה שאעשה הוא לפתוח אתר אינטרנט שכתבתי. זה אתר מחורבן. הגרפיקה שלו ממש איומה. ויש בו כאן מדור תגובות שבו אפשר להעלות תגובות לאתר. רבים מכם ודאי השתמשו בדבר דומה בעבר. למרבה הצער, כשזה הוצא לפועל, המתכנת היה קצת שתוי והצליח לשכוח את כל שיטות אבטחת הקוד שלמד. אז הבה נדמיין שהתוקף שלנו, ששמו "התוקף הרע" רק בשביל הצחוק, מכניס משהו קצת נבזה. זהו קובץ פקודות. זהו קוד שהאתר יפרש ויבצע. אני אעלה את התגובה, ואז, במחשב הקורבן שלי, אפתח את סייר האינטרנט אגלוש לאתר שלי, "פרוץ להדהים.קום" שימו לב שאחרי שתי שניות, אני מופנה לכיוון אחר. כתובת האתר, כאן למעלה, שאתם יכולים בקושי לראות, "מיקרו-זרג.קום" הסייר נתקע כשהוא מגיע לאחד ממארזי הזדון האלה, וקופצת הודעת אנטי-וירוס מזויפת. זהו וירוס שמחופש לתוכנת אנטי-וירוס, והוא יחדור ויסרוק את המערכת, שימו לב למה שהוא מעלה כאן למעלה. הוא גורם לכמה התראות חמורות ביותר. אוי ואבוי. שרת של אתר פורנוגפיית ילדים. אנו מוכרחים לנקות את זה. מה שבאמת מעליב בזה הוא, שזה לא רק מספק לתוקף גישה לנתונים שלכם, אלא שבתום הסריקה זה אומר לכם שכדי לנקות את הווירוסים הכוזבים, עליכם לרשום את המוצר. אהבתי יותר כשהווירוסים היו בחינם. [צחוק] אנשים משלמים היום לפושעי רשת כדי שיריצו וירוסים, וזה בעיני לגמרי מוזר.

So anyway, let me change pace a little bit. Chasing 250,000 pieces of malware a day is a massive challenge, and those numbers are only growing directly in proportion to the length of my stress line, you'll note here. So I want to talk to you briefly about a group of hackers we tracked for a year and actually found -- and this is a rare treat in our job. Now this was a cross-industry collaboration, people from Facebook, independent researchers, guys from Sophos. So here we have a couple of documents which our cybercriminals had uploaded to a cloud service, kind of like Dropbox or SkyDrive, like many of you might use. At the top, you'll notice a section of source code. What this would do is send the cybercriminals a text message every day telling them how much money they'd made that day, so a kind of cybercriminal billings report, if you will. If you look closely, you'll notice a series of what are Russian telephone numbers. Now that's obviously interesting, because that gives us a way of finding our cybercriminals. Down below, highlighted in red, in the other section of source code, is this bit "leded:leded." That's a username, kind of like you might have on Twitter.

כעת אשנה קצת את הכיוון. המרדף אחרי 250,000 זדונות ביום הוא אתגר עצום, והמספרים האלה רק עולים ביחס ישר לקמט העצבים שלי, כאן למעלה. אני רוצה לספר לכם בקצרה על קבוצת פורצי מחשב שאחריה עקבנו במשך שנה וממש איתרנו אותם - וזה עונג נדיר במקצוע שלנו. זה היה שיתוף-פעולה בין-תעשייתי, אנשים מ"פייסבוק", חוקרים עצמאיים, חבר'ה מ"סופוס". יש לנו כאן שני מסמכים שפושעי הרשת שלנו העלו לשירות ענן, כמו "דרופבוקס" או "סקיידרייב", שרבים מכם ודאי משתמשים בהם. למעלה תוכלו לראות קטע של קוד מקור. וזה אמור לשלוח לפושעי הרשת הודעת טקסט יומית שמדווחת להם כמה כסף הם הרוויחו באותו יום, מעין חשבונית של פושעי-רשת, אם תרצו. אם תביטו היטב, תראו סדרה של מספרי טלפון רוסיים. וזה ממש מעניין, כי זה מספק לנו דרך למצוא את פושעי הרשת. כאן למטה, מודגש באדום, הוא קטע נוסף של קוד-מקור, הקטע הזה: "לדד:לדד" זהו שם משתמש, כמו שיש לכם אולי ב"טוויטר".

So let's take this a little further. There are a few other interesting pieces the cybercriminals had uploaded. Lots of you here will use smartphones to take photos and post them from the conference. An interesting feature of lots of modern smartphones is that when you take a photo, it embeds GPS data about where that photo was taken. In fact, I've been spending a lot of time on Internet dating sites recently, obviously for research purposes, and I've noticed that about 60 percent of the profile pictures on Internet dating sites contain the GPS coordinates of where the photo was taken, which is kind of scary because you wouldn't give out your home address to lots of strangers, but we're happy to give away our GPS coordinates to plus or minus 15 meters. And our cybercriminals had done the same thing. So here's a photo which resolves to St. Petersburg. We then deploy the incredibly advanced hacking tool. We used Google. Using the email address, the telephone number and the GPS data, on the left you see an advert for a BMW that one of our cybercriminals is selling, on the other side an advert for the sale of sphynx kittens. One of these was more stereotypical for me. A little more searching, and here's our cybercriminal. Imagine, these are hardened cybercriminals sharing information scarcely. Imagine what you could find about each of the people in this room. A bit more searching through the profile and there's a photo of their office. They were working on the third floor. And you can also see some photos from his business companion where he has a taste in a certain kind of image. It turns out he's a member of the Russian Adult Webmasters Federation.

הבה נתקדם עם זה עוד קצת. יש עוד כמה קטעי קוד מעניינים שפושעי הרשת שלנו העלו. רבים מכם משתמשים בטלפונים חכמים כדי לצלם תמונות מהכנס ולהעלותן לרשת. תכונה מעניינת של הרבה טלפונים חכמים מודרניים היא שכאשר מצלמים בהם, הם מטמיעים נתוני איכון לווייני של מקום הצילום. למעשה, ביליתי לאחרונה המון זמן באתרי פגישות באינטרנט, למטרות מחקר, כמובן, ושמתי לב שכ-60% מתמונות הפרופיל באתרי הפגישות באינטרנט מכילות נקודות איכון לווייני של מקום הצילום, וזה די מפחיד כי הרי לא תרצו לגלות את כתובתכם להמון אנשים זרים, אבל אנו שמחים לחשוף את קואורדינטות הגפ"ס שלנו בתחום של כ-15 מטרים. ופושעי הרשת שלנו עשו אותו דבר. זהו תצלום שמסגיר את המיקום של סנט פטרסבורג. ואז הפעלנו כלי פריצה מדהים. השתמשנו ב"גוגל". בעזרת כתובת הדוא"ל, מספר הטלפון ונתוני האיכון הלווייני, משמאל אתם רואים פרסומת למכונית ב-מ-וו שמוכר אחד מפושעי הרשת שלנו, בצד השני - מודעת מכירה של חתלתולים מגזע "ספינקס". אחת מאלה היתה יותר מאפיינת בעיני. עוד קצת חיפוש, והנה פושע-הרשת שלנו. רק תחשבו על זה: אלה פושעי-רשת קשוחים שחושפים מידע בקמצנות. אז תארו לעצמכם מה אפשר לגלות על כל מי שיושב כאן באולם. עוד קצת חיפוש באמצעות הפרופיל, והנה תמונה של המשרד שלהם. הם עבדו בקומה השלישית. ואתם יכולים לראות גם כמה תמונות של השותף העיסקי שלו, שהטעם האמנותי שלו נוטה לכיוון מסוים. מסתבר שהוא חבר ב"אגודת מנהלי הרשת הבוגרים של רוסיה"

But this is where our investigation starts to slow down. The cybercriminals have locked down their profiles quite well. And herein is the greatest lesson of social media and mobile devices for all of us right now. Our friends, our families and our colleagues can break our security even when we do the right things. This is MobSoft, one of the companies that this cybercriminal gang owned, and an interesting thing about MobSoft is the 50-percent owner of this posted a job advert, and this job advert matched one of the telephone numbers from the code earlier. This woman was Maria, and Maria is the wife of one of our cybercriminals. And it's kind of like she went into her social media settings and clicked on every option imaginable to make herself really, really insecure. By the end of the investigation, where you can read the full 27-page report at that link, we had photos of the cybercriminals, even the office Christmas party when they were out on an outing. That's right, cybercriminals do have Christmas parties, as it turns out. Now you're probably wondering what happened to these guys. Let me come back to that in just a minute.

אבל כאן החקירה שלנו נתקלה בקשיים. פושעי הרשת הצפינו היטב את הפרופילים שלהם. וכאן טמון הלקח הגדול ביותר כיום עבור כולנו מבחינת המדיה החברתית והטלפונים החכמים. חברינו, משפחותינו ועמיתינו עלולים לפגוע בבטחוננו אפילו כשאנו מתנהגים נכון. זאת "מובסופט", אחת החברות שבבעלות כנופיית פושעי הרשת האלה, ומה שמעניין ב"מובסופט" הוא, שהבעלים של 50% ממנה פרסמו הצעת עבודה, ובהצעת העבודה הזו הופיע אחד ממספרי הטלפון שהיו בקוד שראיתם קודם. האישה הזו היא מריה, ומריה היא אשתו של אחד מפושעי הרשת שלנו. וזה כאילו שהיא נכנסה להגדרות המדיה החברתית שלה וסימנה כל אפשרות קיימת כדי להפוך את עצמה לפגיעה ביותר. בסוף החקירה, ואפשר לקרוא את הדו"ח בן 27 העמודים בקישור הזה, הצגנו צילומים של פושעי הרשת, כולל ממסיבת חג המולד של המשרד, כשהם יצאו לבלות. נכון מאד. פושעי-רשת אכן חוגגים את חג המולד, כך מסתבר. אתם ודאי תוהים מה קרה לחבר'ה האלה. מיד אגיע לכך.

I want to change pace to one last little demonstration, a technique that is wonderfully simple and basic, but is interesting in exposing how much information we're all giving away, and it's relevant because it applies to us as a TED audience. This is normally when people start kind of shuffling in their pockets trying to turn their phones onto airplane mode desperately.

אני רוצה לעבור להדגמה קטנה אחרונה, של שיטה פשוטה ובסיסית להפליא, אך מעניינת, כי היא חושפת כמה הרבה מידע כולנו מסגירים, וזה רלוונטי כי זה נוגע לנו כקהל של TED. כאן בד"כ אנשים מתחילים לפשפש בכיסים ולהעביר בייאוש את הטלפונים שלהם למצב טיסה.

Many of you all know about the concept of scanning for wireless networks. You do it every time you take out your iPhone or your Blackberry and connect to something like TEDAttendees. But what you might not know is that you're also beaming out a list of networks you've previously connected to, even when you're not using wireless actively. So I ran a little scan. I was relatively inhibited compared to the cybercriminals, who wouldn't be so concerned by law, and here you can see my mobile device. Okay? So you can see a list of wireless networks. TEDAttendees, HyattLB. Where do you think I'm staying? My home network, PrettyFlyForAWifi, which I think is a great name. Sophos_Visitors, SANSEMEA, companies I work with. Loganwifi, that's in Boston. HiltonLondon. CIASurveillanceVan. We called it that at one of our conferences because we thought that would freak people out, which is quite fun. This is how geeks party.

רבים מכם מכירים את הרעיון של הסריקה לחיפוש רשתות אלחוטיות. אתם עושים זאת בכל פעם שאתם שולפים את ה"אייפון" או ה"בלקברי" ומתחברים למשהו כמו רשת הנוכחים בכנס TED. אבל אולי אינכם יודעים שאתם גם משדרים רשימת רשתות שבעבר הייתם מחוברים אליהן, אפילו אם לא השתמשתם בפועל בחיבור האלחוטי. אז הרצתי סריקה קצרה. הייתי יחסית מוגבל, יחסית לפושעי הרשת, שלא איכפת להם כ"כ מהחוק, וכאן אתם רואים את המכשיר הנייד שלי. בסדר? אתם רואים רשימת רשתות אלחוטיות. "הנוכחים ב-TED", "לובי הייאט" איפה לדעתכם המלון שלי? הרשת הביתית שלי, PrettyFlyForAWifi, שבעיני הוא שם מעולה. "אורחי_סופוס", "סנסמה", חברות שאני עובד איתן. "רשת לוגאן", נמה"ת של בוסטון, "הילטון-לונדון". "רכב המעקב של הסי-איי-איי". נתנו את השם הזה באחד הכנסים שלנו כי חשבנו שזה ישגע את האנשים, וזה די מצחיק. ככה החנונים מבלים.

So let's make this a little bit more interesting. Let's talk about you. Twenty-three percent of you have been to Starbucks recently and used the wireless network. Things get more interesting. Forty-six percent of you I could link to a business, XYZ Employee network. This isn't an exact science, but it gets pretty accurate. Seven hundred and sixty-one of you I could identify a hotel you'd been to recently, absolutely with pinpoint precision somewhere on the globe. Two hundred and thirty-four of you, well, I know where you live. Your wireless network name is so unique that I was able to pinpoint it using data available openly on the Internet with no hacking or clever, clever tricks. And I should mention as well that some of you do use your names, "James Lyne's iPhone," for example. And two percent of you have a tendency to extreme profanity.

בואו נעשה את זה קצת יותר מעניין. הבה נדבר עליכם. 37% מכם היו לאחרונה ב"סטארבקס" והשתמשו ברשת האלחוטית. ועוד יותר מעניין. אני יכול לקשר 46% מכם לעסק מסוים, "רשת עובדי א-ב-ג". זה לא מדע מדויק, אבל זה מצליח לקלוע לא רע. אני יכול לזהות באיזה מלון 761 מכם שהו לאחרונה, ברמת דיוק מרבית בכל מקום בעולם. 234 מכם, ובכן, אני יודע היכן אתם מתגוררים. שם הרשת האלחוטית שלכם הוא כה מיוחד, עד שהצלחתי לאכן אותה במדויק בעזרת מידע זמין לכל באינטרנט בלי פריצות ובלי תכסיסים מחוכמים. ועלי גם לציין שאחדים מכן משתמשים בשמותיהם, "הטלפון של ג'יימס ליין", לדוגמה. ול-2% מכם יש נטיה לניבול פה קיצוני.

So something for you to think about: As we adopt these new applications and mobile devices, as we play with these shiny new toys, how much are we trading off convenience for privacy and security? Next time you install something, look at the settings and ask yourself, "Is this information that I want to share? Would someone be able to abuse it?"

אז הנה חומר למחשבה: כשאנו מאמצים את היישומים והמכשירים הניידים האלה, כשאנו משחקים עם צעצועים חדשים ומבריקים, באיזו מידה אנו מוותרים למען הנוחות על פרטיות ובטחון? בפעם הבאה בה תתקינו משהו, העיפו מבט בהגדרות ושאלו את עצמכם, "האם זהו מידע שאני מעוניין לחשוף? "האם מישהו יוכל לנצלו לרעה?"

We also need to think very carefully about how we develop our future talent pool. You see, technology's changing at a staggering rate, and that 250,000 pieces of malware won't stay the same for long. There's a very concerning trend that whilst many people coming out of schools now are much more technology-savvy, they know how to use technology, fewer and fewer people are following the feeder subjects to know how that technology works under the covers. In the U.K., a 60 percent reduction since 2003, and there are similar statistics all over the world.

עלינו גם לחשוב היטב איך אנו מפתחים את מאגר הכשרונות העתידי שלנו. הרי הטכנולוגיות משתנות בקצב מסחרר, ו-250,000 יחידות קוד המקור האלה יתרבו מהר מאד. יש מגמה מדאיגה מאד שבעוד רבים ממסיימי בתי הספר בימינו מבינים הרבה יותר בטכנולוגיה, ויודעים איך להשתמש בה, פחות ופחות אנשים עוקבים אחרי נושאי התוכן כדי לגלות איך הטכנולוגיה עובדת מתחת למכסה המנוע. בבריטניה זו ירידה של 60% מאז 2003, ויש נתונים דומים מכל העולם.

We also need to think about the legal issues in this area. The cybercriminals I talked about, despite theft of millions of dollars, actually still haven't been arrested, and at this point possibly never will. Most laws are national in their implementation, despite cybercrime conventions, where the Internet is borderless and international by definition. Countries do not agree, which makes this area exceptionally challenging from a legal perspective.

עלינו גם לחשוב על הסוגיות החוקיות בתחום זה. פושעי הרשת עליהם דיברתי, למרות שגנבו מיליוני דולרים, בכלל לא נעצרו, ולפי שעה, ייתכן שלעולם לא ייעצרו. ברוב החוקים היישום הוא לאומי, למרות קיום כנסים של פושעי-רשת. ובעוד האינטרנט היא נטולת גבולות ובינלאומית מעצם הגדרתה, אין הסכמה בין המדינות, וזה הופך את התחום הזה למאתגר במיוחד מנקודת מבטו של החוק.

But my biggest ask is this: You see, you're going to leave here and you're going to see some astonishing stories in the news. You're going to read about malware doing incredible and terrifying, scary things. However, 99 percent of it works because people fail to do the basics. So my ask is this: Go online, find these simple best practices, find out how to update and patch your computer. Get a secure password. Make sure you use a different password on each of your sites and services online. Find these resources. Apply them.

אבל השאלה הכי גדולה שלי היא זו: אתם הרי תצאו מכאן, ותלכו לצפות בכתבות מרעישות בחדשות. תקראו על זדונות שמעוללות דברים מפחידים שלא ייאמנו. אבל 99% מהן מצליחות משום שאנשים לא עושים את הדברים הבסיסיים. אז זה מה שאני מבקש: עלו לרשת, אתרו את השיטות הטובות והפשוטות ביותר, גלו איך לעדכן ולהטליא את המחשב שלכם, החליטו על סיסמה מאובטחת. ודאו שאתם משתמשים בסיסמאות שונות לכל אחד מהאתרים והשירותים המקוונים שלכם. מיצאו את המשאבים האלה. יישמו אותם.

The Internet is a fantastic resource for business, for political expression, for art and for learning. Help me and the security community make life much, much more difficult for cybercriminals.

האינטרנט הוא משאב מדהים לעשיית עסקים, להתבטאות פוליטית, לאמנות וללמידה. עיזרו לי ולקהילת הבטחון להקשות הרבה יותר על חייהם של פושעי הרשת.

Thank you.

תודה לכם.

(Applause)

[מחיאות כפיים]