I'm going to be showing some of the cybercriminals' latest and nastiest creations. So basically, please don't go and download any of the viruses that I show you.

Je vais vous montrer quelques exemples des pires créations des cybercriminels. En gros, n'allez surtout pas télécharger les virus que je vais vous montrer.

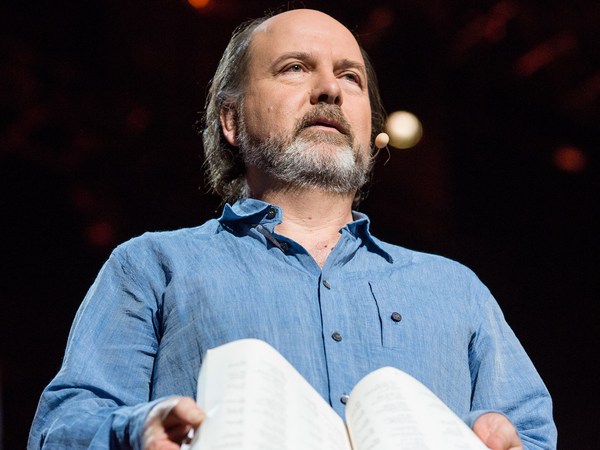

Some of you might be wondering what a cybersecurity specialist looks like, and I thought I'd give you a quick insight into my career so far. It's a pretty accurate description. This is what someone that specializes in malware and hacking looks like.

Certains ici se demandent peut-être à quoi peut ressembler un spécialiste en cybersécurité, j'ai donc pensé vous donner un aperçu rapide de ma carrière jusqu'à présent. C'est une description plutôt juste d'une personne qui se spécialise dans les programmes malveillants et le piratage.

So today, computer viruses and trojans, designed to do everything from stealing data to watching you in your webcam to the theft of billions of dollars. Some malicious code today goes as far as targeting power, utilities and infrastructure.

Aujourd'hui, les virus informatiques et les chevaux de Troie, sont conçus pour des tas de choses telles que voler vos données, vous regarder via votre webcam, ou voler des milliards de dollars. Des codes malveillants d'aujourd'hui vont jusqu'à prendre pour cible le pouvoir, les services publics et les infrastructures.

Let me give you a quick snapshot of what malicious code is capable of today. Right now, every second, eight new users are joining the Internet. Today, we will see 250,000 individual new computer viruses. We will see 30,000 new infected websites. And, just to kind of tear down a myth here, lots of people think that when you get infected with a computer virus, it's because you went to a porn site. Right? Well, actually, statistically speaking, if you only visit porn sites, you're safer. People normally write that down, by the way. (Laughter) Actually, about 80 percent of these are small business websites getting infected.

Laissez-moi vous montrer un aperçu de ce qu'un code malveillant est capable de causer aujourd'hui. En ce moment, à chaque seconde, huit nouveaux utilisateurs rejoignent la toile. Aujourd'hui, 250 000 virus verront le jour. 30 000 sites web seront contaminés. Et, juste pour pour casser le mythe, beaucoup de gens croient que lorsque vous êtes contaminés par un virus, c'est parce que vous avez visité un site pornographique. Pas vrai ? Eh bien, en fait, statistiquement parlant, si vous visitez seulement des sites de pornographie, vous êtes moins en danger. D'ordinaire, les gens prennent cela en note. (Rires) En fait, environ 80% des cibles contaminées sont des sites internet de PME.

Today's cybercriminal, what do they look like? Well, many of you have the image, don't you, of the spotty teenager sitting in a basement, hacking away for notoriety. But actually today, cybercriminals are wonderfully professional and organized. In fact, they have product adverts. You can go online and buy a hacking service to knock your business competitor offline. Check out this one I found.

À quoi ressemblent les cybercriminels d'aujourd'hui ? Eh bien, beaucoup d'entre vous ont cette image, n'est-ce pas ? de l'adolescent boutonneux assis dans son sous-sol, à pirater le web pour devenir célèbre. Mais aujourd'hui, les cybercriminels sont en fait prodigieusement professionnels et organisés. En réalité, ils font de la publicité pour leurs produits. Vous pouvez vous connecter et payer un service de piratage pour qu'ils virent votre concurrent du réseau. Regardez celui-ci.

(Video) Man: So you're here for one reason, and that reason is because you need your business competitors, rivals, haters, or whatever the reason is, or who, they are to go down. Well you, my friend, you've came to the right place. If you want your business competitors to go down, well, they can. If you want your rivals to go offline, well, they will. Not only that, we are providing a short-term-to-long-term DDOS service or scheduled attack, starting five dollars per hour for small personal websites to 10 to 50 dollars per hour.

(Vidéo) : Vous êtes ici pour une raison, vous avez besoin que les concurrents de votre compagnie, vos rivaux, vos ennemis, qui que ce soit, disparaissent. Eh bien, mon ami, vous avez frappé à la bonne porte. Si vous voulez que vos concurrents disparaissent, c'est possible. Si vous voulez que vos rivaux soient déconnectés, ils le seront. Ce n'est pas tout, nous fournissons un service de court à long terme de <i>DDOS</i> ou d'attaques planifiées, à partir de 5 dollars de l'heure pour un site internet de particulier jusqu'à 10 ou 50 dollars de l'heure.

James Lyne: Now, I did actually pay one of these cybercriminals to attack my own website. Things got a bit tricky when I tried to expense it at the company. Turns out that's not cool. But regardless, it's amazing how many products and services are available now to cybercriminals. For example, this testing platform, which enables the cybercriminals to test the quality of their viruses before they release them on the world. For a small fee, they can upload it and make sure everything is good.

James Lune : Bon, j'avoue, j'ai payé un de ces cybercriminels pour qu'il attaque mon propre site internet. Mais la situation est devenue délicate quand j'ai essayé de faire payer ce service par ma société. Apparemment ce n'est pas cool. Mais quoi qu'il en soit, c'est incroyable de voir la quantité de produits et de services qui sont aujourd'hui à la portée des cybercriminels. Par exemple, cette plateforme de test qui permet aux cybercriminels de tester la qualité de leurs virus avant qu'ils ne les envoient dans le monde. Pour des frais minimes, ils peuvent le télécharger et s'assurer que tout fonctionne.

But it goes further. Cybercriminals now have crime packs with business intelligence reporting dashboards to manage the distribution of their malicious code. This is the market leader in malware distribution, the Black Hole Exploit Pack, responsible for nearly one third of malware distribution in the last couple of quarters. It comes with technical installation guides, video setup routines, and get this, technical support. You can email the cybercriminals and they'll tell you how to set up your illegal hacking server.

Mais ça va encore plus loin. Les cybercriminels ont maintenant des packs de crime avec des tableaux de bord élaborant des rapports de Business Intelligence pour gérer la distribution de leurs codes malveillants. Voici le leader du marché de distribution de <i>malware</i>, le <i>Black Hole Exploit Pack</i>, responsable de presqu'un tiers de la distribution de malware ces derniers mois. Le pack fournit un guide technique d'installation, des vidéos d'aide à l'installation, et tenez-vous bien, un service de support technique. Vous pouvez envoyer un e-mail aux cybercriminels et ils vous diront comment installer votre serveur de piratage illégal.

So let me show you what malicious code looks like today. What I've got here is two systems, an attacker, which I've made look all Matrix-y and scary, and a victim, which you might recognize from home or work. Now normally, these would be on different sides of the planet or of the Internet, but I've put them side by side because it makes things much more interesting.

Permettez-moi de vous montrer ce à quoi ressemble un code malveillant aujourd'hui. Nous avons ici deux systèmes, un pirate, que j'ai rendu un peu effrayant, à la Matrix, et une victime, que vous reconnaissez peut-être au bureau ou à la maison. En temps normal, ceux-ci viendraient des quatre coins de la planète et de la toile, mais je les ai mis côte à côte car ça rend les choses bien plus intéressantes.

Now, there are many ways you can get infected. You will have come in contact with some of them. Maybe some of you have received an email that says something like, "Hi, I'm a Nigerian banker, and I'd like to give you 53 billion dollars because I like your face." Or funnycats.exe, which rumor has it was quite successful in China's recent campaign against America.

Il y a plusieurs moyens de se faire contaminer. Vous êtes sûrement déjà entrés en contact avec certains. Quelques-uns d'entre vous auront reçu un e-mail qui disait quelque chose du genre, « Bonjour, je suis un banquier nigérian, et j'aimerais vous donner 53 milliards de dollars car j'aime bien votre tête. » Ou bien <i>funnycats.exe</i>, qui, d'après la rumeur a connu un grand succès en Chine lors de leur récente campagne anti-américaine.

Now there are many ways you can get infected. I want to show you a couple of my favorites. This is a little USB key. Now how do you get a USB key to run in a business? Well, you could try looking really cute. Awww. Or, in my case, awkward and pathetic. So imagine this scenario: I walk into one of your businesses, looking very awkward and pathetic, with a copy of my C.V. which I've covered in coffee, and I ask the receptionist to plug in this USB key and print me a new one. So let's have a look here on my victim computer. What I'm going to do is plug in the USB key. After a couple of seconds, things start to happen on the computer on their own, usually a bad sign. This would, of course, normally happen in a couple of seconds, really, really quickly, but I've kind of slowed it down so you can actually see the attack occurring. Malware is very boring otherwise. So this is writing out the malicious code, and a few seconds later, on the left-hand side, you'll see the attacker's screen get some interesting new text. Now if I place the mouse cursor over it, this is what we call a command prompt, and using this we can navigate around the computer. We can access your documents, your data. You can turn on the webcam. That can be very embarrassing. Or just to really prove a point, we can launch programs like my personal favorite, the Windows Calculator.

Il y a donc plusieurs moyens de se faire contaminer. Je voudrais vous montrer quelques-uns de mes préférés. Ceci est une petite clé USB. Comment est-ce-que vous arrivez à faire circuler une clé USB dans une société ? Eh bien, vous pouvez essayer de prendre un air attendrissant. Ohhh. Ou bien, dans mon cas, un air gauche et pathétique. Imaginez donc ce scénario : j'arrive dans une de vos sociétés, j'ai l'air gauche et pathétique, avec une copie de mon CV couvert de tâches de café, et je demande à la réceptionniste d'insérer cette clé USB pour m'en imprimer un autre. Regardons l'ordinateur de la victime. Je vais donc insérer la clé USB. Après quelques secondes, des choses commencent à s'afficher toutes seules sur l'ordinateur ce qui est généralement mauvais signe. Ceci devrait normalement se produire en l'espace de quelques secondes, vraiment, vraiment rapidement, mais j'ai ralenti le procédé afin que vous voyiez les attaques défiler. Sinon les programmes malveillants sont très ennuyants. Donc l'ordinateur retranscrit le code malveillant, et quelques secondes plus tard, sur votre gauche, vous remarquerez que des textes intéressants commencent à apparaître sur l'écran de l'attaquant. Si je place ma souris dessus, c'est ce que nous appelons une invite, et grâce à ça nous pouvons naviguer sur l'ordinateur. Accéder à vos documents, vos données. Démarrer la webcam. Ce qui peut être très gênant. Ou bien, pour aller plus loin dans cette démonstration, on peut lancer des programmes comme par exemple, mon préféré : la calculette Windows.

So isn't it amazing how much control the attackers can get with such a simple operation? Let me show you how most malware is now distributed today. What I'm going to do is open up a website that I wrote. It's a terrible website. It's got really awful graphics. And it's got a comments section here where we can submit comments to the website. Many of you will have used something a bit like this before. Unfortunately, when this was implemented, the developer was slightly inebriated and managed to forget all of the secure coding practices he had learned. So let's imagine that our attacker, called Evil Hacker just for comedy value, inserts something a little nasty. This is a script. It's code which will be interpreted on the webpage. So I'm going to submit this post, and then, on my victim computer, I'm going to open up the web browser and browse to my website, www.incrediblyhacked.com. Notice that after a couple of seconds, I get redirected. That website address at the top there, which you can just about see, microshaft.com, the browser crashes as it hits one of these exploit packs, and up pops fake antivirus. This is a virus pretending to look like antivirus software, and it will go through and it will scan the system, have a look at what its popping up here. It creates some very serious alerts. Oh look, a child porn proxy server. We really should clean that up. What's really insulting about this is not only does it provide the attackers with access to your data, but when the scan finishes, they tell you in order to clean up the fake viruses, you have to register the product. Now I liked it better when viruses were free. (Laughter) People now pay cybercriminals money to run viruses, which I find utterly bizarre.

N'est-ce-pas incroyable tout le contrôle que les pirates peuvent acquérir par cette simple opération ? Je vais vous montrer comment la plupart des logiciels malveillants sont distribués aujourd'hui. Je vais ouvrir un site internet que j'ai créé. Ce n'est pas un bon site. Les graphiques sont vraiment mauvais. Il y a une section pour les commentaires ici où on peut laisser son avis sur le site. Beaucoup d'entre vous auront déjà utilisé quelque chose du même genre. Malheureusement, lorsque ça a été développé, le programmeur avait un peu bu et réussi à oublier toutes les règles de sécurité qu'il avait apprises. Alors imaginons que notre pirate, nommé Pirate de L'enfer, juste pour la blague, insère quelque chose de pas très gentil. C'est un script. C'est un programme qui sera par la suite interprété sur la page internet. Donc je vais publier ce message, puis, sur l'ordinateur de la victime, je vais ouvrir une page internet, et aller sur ma page, www.incrediblyhacked.com. Remarquez qu'après quelques secondes, on m'a redirigé vers une autre page. L'adresse du site sur la barre URL que vous voyez tout juste, microshaft.com, le navigateur plante au moment il rencontre un de ces packs d'exploits, et ouvre un faux antivirus. C'est un virus qui ressemble à un logiciel antivirus, qui va parcourir le système, Regardez ce qui va apparaître. Le logiciel crée des alertes inquiétantes. Regardez, un serveur proxy de pornographie infantile. Il faut vraiment effacer ça. Ce qui est vraiment offensant dans l'histoire c'est que non seulement les pirates peuvent avoir accès à vos données, mais lorsque le <i>scan</i> est fini, ils vous disent que pour effacer les faux virus, il faut souscrire à ce produit. Je préférais quand les virus étaient gratuits. (Rires) Certaines personnes payent maintenant les cybercriminels pour mettre en place des virus, ce que je trouve franchement bizarre.

So anyway, let me change pace a little bit. Chasing 250,000 pieces of malware a day is a massive challenge, and those numbers are only growing directly in proportion to the length of my stress line, you'll note here. So I want to talk to you briefly about a group of hackers we tracked for a year and actually found -- and this is a rare treat in our job. Now this was a cross-industry collaboration, people from Facebook, independent researchers, guys from Sophos. So here we have a couple of documents which our cybercriminals had uploaded to a cloud service, kind of like Dropbox or SkyDrive, like many of you might use. At the top, you'll notice a section of source code. What this would do is send the cybercriminals a text message every day telling them how much money they'd made that day, so a kind of cybercriminal billings report, if you will. If you look closely, you'll notice a series of what are Russian telephone numbers. Now that's obviously interesting, because that gives us a way of finding our cybercriminals. Down below, highlighted in red, in the other section of source code, is this bit "leded:leded." That's a username, kind of like you might have on Twitter.

Bref, accélérons la cadence. Poursuivre 250 000 logiciels malveillants chaque jour est un défi incroyable, et ces chiffres ne font qu'augmenter en proportion avec la ligne de stress que j'ai sur le front, vous remarquerez. Donc je voudrais vous parler brièvement d'un groupe de pirates que nous avons suivi pendant un an et que nous avons réussi à trouver -- un événement rare dans notre profession. C'était une collaboration entre différentes industries des employés de Facebook, des chercheurs indépendants, des gars de Sophos. Voici quelques documents que nos cybercriminels avaient mis en ligne sur un service de stockage en ligne type Dropbox ou SkyDrive, que certains d'entre vous utilisent peut-être. En haut, vous verrez une section de code source. C'est ce qui envoie un message aux cybercriminels chaque jour pour leur dire combien d'argent ils ont gagné ce jour-là, c'est comme une fiche de paye pour cybercriminels si vous voulez. Si vous regardez un peu plus près, vous remarquerez une série de numéros de téléphone russes. C'est bien sûr ce qui nous intéresse, car ça nous donne les moyens de retrouver les cybercriminels. En dessous, encadré en rouge, dans la deuxième partie du code, apparaît : « leded:leded » C'est un nom d'utilisateur, un peu comme ceux qu'on trouve sur Twitter.

So let's take this a little further. There are a few other interesting pieces the cybercriminals had uploaded. Lots of you here will use smartphones to take photos and post them from the conference. An interesting feature of lots of modern smartphones is that when you take a photo, it embeds GPS data about where that photo was taken. In fact, I've been spending a lot of time on Internet dating sites recently, obviously for research purposes, and I've noticed that about 60 percent of the profile pictures on Internet dating sites contain the GPS coordinates of where the photo was taken, which is kind of scary because you wouldn't give out your home address to lots of strangers, but we're happy to give away our GPS coordinates to plus or minus 15 meters. And our cybercriminals had done the same thing. So here's a photo which resolves to St. Petersburg. We then deploy the incredibly advanced hacking tool. We used Google. Using the email address, the telephone number and the GPS data, on the left you see an advert for a BMW that one of our cybercriminals is selling, on the other side an advert for the sale of sphynx kittens. One of these was more stereotypical for me. A little more searching, and here's our cybercriminal. Imagine, these are hardened cybercriminals sharing information scarcely. Imagine what you could find about each of the people in this room. A bit more searching through the profile and there's a photo of their office. They were working on the third floor. And you can also see some photos from his business companion where he has a taste in a certain kind of image. It turns out he's a member of the Russian Adult Webmasters Federation.

Poussons l'expérience un peu plus loin. Il y a d'autres éléments intéressants que les cybercriminels ont téléchargés. Beaucoup d'entre vous utilisent leurs smartphones pour prendre des photos et les publier depuis cette conférence. Nombre de smartphones ont une caractéristique intéressante : quand vous prenez une photo, les données GPS de l'endroit où la photo a été prise sont incorporées. En fait, j'ai passé beaucoup de temps sur des sites de rencontres récemment, pour mes recherches bien sûr, et j'ai remarqué qu'environ 60% des photos de profil sur ces sites indiquent les coordonnées GPS du lieu où la photo a été prise, ce qui est plutôt effrayant car personne ne voudrait donner l'adresse de son domicile à tout un tas d'inconnus, mais on communique volontiers les coordonnées GPS à environ 15 mètres près. Nos cybercriminels ont fait la même chose. Voici une photo qui nous mène à Saint-Pétersbourg. Nous déployons donc notre outil de piratage incroyablement développé. On utilise Google. Avec les adresses e-mail, le numéro de téléphone et les données GPS, d'un côté, vous verrez une publicité pour une BMW qu'un de nos cybercriminels souhaite vendre, et de l'autre, une annonce pour vendre des chatons sphinx. Une de ces annonces correspondait plus à l'image que je me faisais d'un pirate. Après quelques recherches, voici notre cybercriminel. Imaginez, ce sont des pirates, des durs qui ne partagent que très peu d'information. Alors imaginez ce que vous pourriez trouver à propos de chacun d'entre vous ici présents. En fouillant un peu plus son profil, on trouve une photo de leurs bureaux. Ils travaillaient au troisième étage. Vous pouvez aussi voir des photos de son associé ce qui nous montre son intérêt pour une catégorie de photos bien précise. Notre pirate s'avère être un membre de la Fédération des Webmasters Adultes de Russie.

But this is where our investigation starts to slow down. The cybercriminals have locked down their profiles quite well. And herein is the greatest lesson of social media and mobile devices for all of us right now. Our friends, our families and our colleagues can break our security even when we do the right things. This is MobSoft, one of the companies that this cybercriminal gang owned, and an interesting thing about MobSoft is the 50-percent owner of this posted a job advert, and this job advert matched one of the telephone numbers from the code earlier. This woman was Maria, and Maria is the wife of one of our cybercriminals. And it's kind of like she went into her social media settings and clicked on every option imaginable to make herself really, really insecure. By the end of the investigation, where you can read the full 27-page report at that link, we had photos of the cybercriminals, even the office Christmas party when they were out on an outing. That's right, cybercriminals do have Christmas parties, as it turns out. Now you're probably wondering what happened to these guys. Let me come back to that in just a minute.

C'est à ce moment là que notre enquête commence à ralentir. Les cybercriminels ont réussi à verrouiller leurs profils. Ce qui nous mène à la grande leçon sur les réseaux sociaux et les appareils mobiles qui s'adresse à nous tous. Nos amis, nos familles et nos collègues peuvent violer notre sécurité même si nous avons pris les bonnes mesures. Voici MobSoft, une des sociétés qui appartenaient à ce gang de cybercriminels. Ce qui est intéressant à propos de MobSoft, c'est que le copropriétaire de cette société a publié une offre d'emploi, qui contenait un des numéros de téléphone trouvés dans le programme de tout à l'heure. Cette femme s'appelle Maria, c'est la femme d'un de nos cybercriminels. C'est comme si elle avait changé les paramètres de ses réseaux sociaux et avait coché toutes les options imaginables pour que son profil soit vraiment très peu sécurisé. À la fin de l'enquête, vous pouvez lire le rapport de 27 pages en cliquant sur ce lien, nous avions des photos des cybercriminels, et même des photos de leur fête de Noël au bureau et de leur excursion. Oui, oui, les cybercriminels fêtent aussi Noël en fin de compte. Vous vous demandez sûrement ce qui a bien pu leur arriver. J'y reviendrai dans une minute.

I want to change pace to one last little demonstration, a technique that is wonderfully simple and basic, but is interesting in exposing how much information we're all giving away, and it's relevant because it applies to us as a TED audience. This is normally when people start kind of shuffling in their pockets trying to turn their phones onto airplane mode desperately.

Je voudrais juste vous montrer une dernière chose, une technique simple et fondamentale, mais intéressante pour savoir quelles informations chacun de nous dévoile, c'est important car cela s'applique à nous tous, spectateurs de TED. En général, c'est à ce moment-là que tout le monde commence à fouiller ses poches pour essayer désespérément de mettre leur téléphone en mode avion.

Many of you all know about the concept of scanning for wireless networks. You do it every time you take out your iPhone or your Blackberry and connect to something like TEDAttendees. But what you might not know is that you're also beaming out a list of networks you've previously connected to, even when you're not using wireless actively. So I ran a little scan. I was relatively inhibited compared to the cybercriminals, who wouldn't be so concerned by law, and here you can see my mobile device. Okay? So you can see a list of wireless networks. TEDAttendees, HyattLB. Where do you think I'm staying? My home network, PrettyFlyForAWifi, which I think is a great name. Sophos_Visitors, SANSEMEA, companies I work with. Loganwifi, that's in Boston. HiltonLondon. CIASurveillanceVan. We called it that at one of our conferences because we thought that would freak people out, which is quite fun. This is how geeks party.

Beaucoup d'entre vous sont familiers avec le concept de <i>scan</i> des réseaux wifi. Vous le faites à chaque fois que vous sortez votre iPhone ou votre Blackberry et le connectez à un réseau type TEDAttendees. Mais ce que vous ignorez peut-être c'est que vous diffusez aussi la liste de réseaux auxquels vous étiez connecté dans le passé, même sans activement utiliser le wifi. Donc j'ai fait un <i>scan</i>. J'ai été relativement timide par rapport aux cybercriminels, qui ne se soucient pas tant de la loi, voilà mon téléphone portable. D'accord ? Vous voyez donc la liste des réseaux wifi. TEDAttendees, HyattLB. Vous avez deviné où je loge ? Le réseau de mon domicile, PrettyFlyForAWifi, je trouve que c'est un nom génial. Sophos_Visitors, SANSEMEA, des sociétés avec lesquelles je travaille. Loganwifi, à Boston. HiltonLondon. CIASurveillanceVan. On a choisi ce nom lors d'une conférence car on a pensé que ça ferait peur à tout le monde, ce qui est plutôt drôle. C'est comme ça qu'on s'amuse, nous les Geeks.

So let's make this a little bit more interesting. Let's talk about you. Twenty-three percent of you have been to Starbucks recently and used the wireless network. Things get more interesting. Forty-six percent of you I could link to a business, XYZ Employee network. This isn't an exact science, but it gets pretty accurate. Seven hundred and sixty-one of you I could identify a hotel you'd been to recently, absolutely with pinpoint precision somewhere on the globe. Two hundred and thirty-four of you, well, I know where you live. Your wireless network name is so unique that I was able to pinpoint it using data available openly on the Internet with no hacking or clever, clever tricks. And I should mention as well that some of you do use your names, "James Lyne's iPhone," for example. And two percent of you have a tendency to extreme profanity.

Rendons ça plus intéressant. Parlons un peu de vous. 23% d'entre vous sont allés à Starbucks récemment et ont utilisé leur wifi. Encore mieux. 46% d'entre vous peuvent être associés avec une entreprise, réseau d'employés XYZ. Ce n'est pas une science exacte, mais ça devient de plus en plus précis. Je pourrais identifier les hôtels où ont logé 761 d'entre vous, et trouver précisément où ils se trouvent sur cette planète. 234 d'entre vous, eh bien, je sais où vous habitez. Le nom de votre réseau wifi est tellement unique que j'ai pu mettre le doigt dessus en utilisant les données disponibles librement sur internet sans astuces ou ruses de pirate. Il faut aussi que je précise que certains d'entre vous utilisent leur nom, « iPhone de James Lyne » par exemple. Et 2% d'entre vous ont des tendances obscènes.

So something for you to think about: As we adopt these new applications and mobile devices, as we play with these shiny new toys, how much are we trading off convenience for privacy and security? Next time you install something, look at the settings and ask yourself, "Is this information that I want to share? Would someone be able to abuse it?"

À méditer : En adoptant ces nouvelles applications et ces nouveaux appareils mobiles, ces joujoux tout neufs, à quel point sommes-nous prêts à adopter ce confort aux dépens de notre intimité et notre sécurité ? La prochaine fois que vous installez un programme, vérifiez les réglages et demandez-vous, « Est-ce que je souhaite partager ce type d'information ? Est-ce que quelqu'un pourrait en abuser ? »

We also need to think very carefully about how we develop our future talent pool. You see, technology's changing at a staggering rate, and that 250,000 pieces of malware won't stay the same for long. There's a very concerning trend that whilst many people coming out of schools now are much more technology-savvy, they know how to use technology, fewer and fewer people are following the feeder subjects to know how that technology works under the covers. In the U.K., a 60 percent reduction since 2003, and there are similar statistics all over the world.

Il faut aussi accorder une attention particulière au moyen de développer notre futur bassin de talents. Vous savez, la technologie évolue à vitesse grand V, 250 000 logiciels malveillants vont rapidement évoluer. Il existe une tendance inquiétante : alors que beaucoup d'étudiants qui sortent de l'école sont bien plus au courant des technologies et savent les utiliser, de moins en moins de personnes se renseignent sur le réel fonctionnement de ces technologies. Au Royaume-Uni, cette diminution représentait 60% par rapport à 2003, et les statistiques mondiales sont similaires.

We also need to think about the legal issues in this area. The cybercriminals I talked about, despite theft of millions of dollars, actually still haven't been arrested, and at this point possibly never will. Most laws are national in their implementation, despite cybercrime conventions, where the Internet is borderless and international by definition. Countries do not agree, which makes this area exceptionally challenging from a legal perspective.

Nous devons aussi réfléchir aux problèmes légaux impliqués par ce secteur. Les cybercriminels dont j'ai parlé, malgré le vol de millions de dollars, n'ont en fait jamais été arrêtés, et ne le seront sûrement jamais. La plupart des lois sont appliquées au niveau national, malgré les séminaires sur le cybercrime, où Internet n'a pas de frontières et est international, par définition. Les pays sont en désaccord, ce qui rend ce secteur extrêmement difficile d'un point de vue juridique.

But my biggest ask is this: You see, you're going to leave here and you're going to see some astonishing stories in the news. You're going to read about malware doing incredible and terrifying, scary things. However, 99 percent of it works because people fail to do the basics. So my ask is this: Go online, find these simple best practices, find out how to update and patch your computer. Get a secure password. Make sure you use a different password on each of your sites and services online. Find these resources. Apply them.

Mais ma grande question est la suivante : Vous voyez, en repartant, vous allez lire l'actualité et entendre des histoires étonnantes. Des articles à propos de logiciels malveillants qui font des choses incroyables, terrifiantes, effrayantes. Cependant, 99% de ce qui les fait marcher est la négligence des gens à établir les éléments de sécurité essentiels. Alors je vous demande d'aller en ligne, de trouver les bonnes pratiques de base, afin de savoir comment mettre à jour et protéger votre ordinateur. Trouvez un mot de passe fiable. Assurez-vous que vous utilisez différents mots de passe pour chaque site et service en ligne que vous utilisez. Trouvez ces informations. Appliquez-les.

The Internet is a fantastic resource for business, for political expression, for art and for learning. Help me and the security community make life much, much more difficult for cybercriminals.

Internet est une source fascinante. pour les entreprises, l'expression politique, l'art et l'apprentissage. Aidez-moi et aidez la communauté de sécurité à rendre la vie des cybercriminels bien plus difficile.

Thank you.

Merci.

(Applause)

(Applaudissements)