I'm going to be showing some of the cybercriminals' latest and nastiest creations. So basically, please don't go and download any of the viruses that I show you.

Les mostraré algunos ciberdelitos, los más recientes y más repugnantes. Así que, básicamente, por favor no vayan a descargar ninguno de los virus que les muestro.

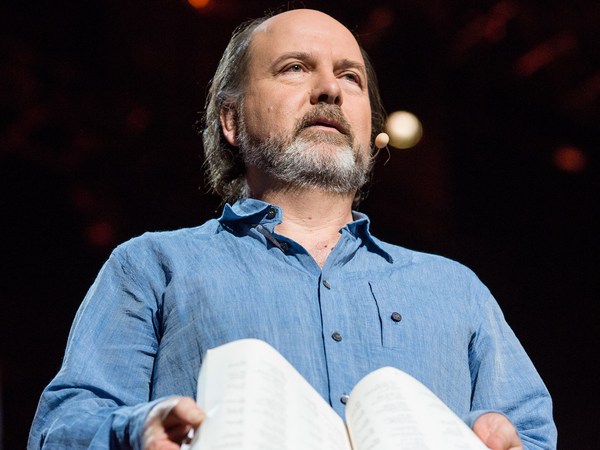

Some of you might be wondering what a cybersecurity specialist looks like, and I thought I'd give you a quick insight into my career so far. It's a pretty accurate description. This is what someone that specializes in malware and hacking looks like.

Algunos de Uds. tal vez se pregunten qué aspecto tiene un especialista en ciberseguridad así que pensé darles una visión rápida sobre mi carrera hasta ahora. Es una descripción bastante precisa. Así es cómo alguien que se especializa en software maligno y piratería informática se ve.

So today, computer viruses and trojans, designed to do everything from stealing data to watching you in your webcam to the theft of billions of dollars. Some malicious code today goes as far as targeting power, utilities and infrastructure.

Hoy, los virus informáticos y troyanos, están diseñados para hacer todo; desde robar datos, verte en tu webcam y hasta robar miles de millones de dólares. Hoy, algunos códigos malignos que llegan incluso a atacar la electricidad, los servicios públicos y la infraestructura.

Let me give you a quick snapshot of what malicious code is capable of today. Right now, every second, eight new users are joining the Internet. Today, we will see 250,000 individual new computer viruses. We will see 30,000 new infected websites. And, just to kind of tear down a myth here, lots of people think that when you get infected with a computer virus, it's because you went to a porn site. Right? Well, actually, statistically speaking, if you only visit porn sites, you're safer. People normally write that down, by the way. (Laughter) Actually, about 80 percent of these are small business websites getting infected.

Déjeme hacerles una instantánea rápida de lo que un código malicioso puede llegar a hacer hoy. Ahora, cada segundo, ocho nuevos usuarios se unen a Internet. Hoy, veremos 250 000 nuevos virus informáticos diferentes. Veremos 30 000 nuevos sitios web infectados. Y, a punto de derribar un mito al respecto: mucha gente piensa que cuando se infecta con un virus informático es por haber visitado un sitio porno. ¿Sí? Bueno, en realidad, estadísticamente hablando, si Uds. solo visitan sitios porno, están más seguro. La gente normalmente apunta esto, por cierto. (Risas) De hecho, aproximadamente el 80 % de estos sitios web infectados son de pequeñas empresas.

Today's cybercriminal, what do they look like? Well, many of you have the image, don't you, of the spotty teenager sitting in a basement, hacking away for notoriety. But actually today, cybercriminals are wonderfully professional and organized. In fact, they have product adverts. You can go online and buy a hacking service to knock your business competitor offline. Check out this one I found.

El cibercrimen de hoy, ¿cómo es? Bueno, muchos de Uds. tienen la imagen, no es así, de un adolescente lleno de granos en un sótano, pirateando en busca de notoriedad. Pero, en realidad hoy, los ciberdelincuentes son muy profesionales y organizados. De hecho, tienen anuncios de sus productos. Pueden comprar en línea un servicio de piratería para dejar fuera de línea los negocios de la competencia. Miren que he encontrado.

(Video) Man: So you're here for one reason, and that reason is because you need your business competitors, rivals, haters, or whatever the reason is, or who, they are to go down. Well you, my friend, you've came to the right place. If you want your business competitors to go down, well, they can. If you want your rivals to go offline, well, they will. Not only that, we are providing a short-term-to-long-term DDOS service or scheduled attack, starting five dollars per hour for small personal websites to 10 to 50 dollars per hour.

(Video) Hombre: Estás aquí por una razón, y esa razón es porque necesitas que tus competidores comerciales, rivales, enemigos, o quien sea, se hundan. Pues Ud., mi amigo, ha venido al lugar correcto. Si quiere que sus competidores comerciales se hundan, bueno, puede hacerlo. Si quiere que sus rivales estén fuera de línea, pues, estarán. No solo eso, proporcionamos de corto-plazo-a-largo-plazo servicio distribuido (DDoS) o ataque programado, a partir de cinco dólares por hora para pequeño sitios web personales, hasta de 10 a 50 dólares por hora.

James Lyne: Now, I did actually pay one of these cybercriminals to attack my own website. Things got a bit tricky when I tried to expense it at the company. Turns out that's not cool. But regardless, it's amazing how many products and services are available now to cybercriminals. For example, this testing platform, which enables the cybercriminals to test the quality of their viruses before they release them on the world. For a small fee, they can upload it and make sure everything is good.

James Lyne: Bien, en realidad pagué a uno de estos ciberdelincuentes para que atacara mi propio sitio web. Las cosas fueron un poco difíciles al intentarlo pasar como gastos de la empresa. Resulta que eso no está bien. Pero a pesar de todo, es sorprendente cómo muchos productos y servicios están disponibles ahora para los ciberdelincuentes. Por ejemplo, esta plataforma de prueba, que permite a los ciberdelincuentes comprobar la calidad de sus virus antes de expandirlos por el mundo. Por un módico precio, lo pueden subir y asegurarse de que todo está bien.

But it goes further. Cybercriminals now have crime packs with business intelligence reporting dashboards to manage the distribution of their malicious code. This is the market leader in malware distribution, the Black Hole Exploit Pack, responsible for nearly one third of malware distribution in the last couple of quarters. It comes with technical installation guides, video setup routines, and get this, technical support. You can email the cybercriminals and they'll tell you how to set up your illegal hacking server.

Pero va más allá. Los ciberdelincuentes ahora tienen paquetes delictivos con registros de informes sobre el espionaje del negocio para gestionar la distribución de sus códigos maliciosos. Este es el líder del mercado en la distribución de malware, el Paquete Explosión del Agujero Negro, responsable de casi un tercio de distribución de malware en los últimos dos trimestres. Viene con guías de instalación, video para rutinas de instalación y además, servicio técnico. Uds. pueden enviar un mensaje a los ciberdelincuentes y ellos les dirán cómo configurar su servidor de piratería ilegal.

So let me show you what malicious code looks like today. What I've got here is two systems, an attacker, which I've made look all Matrix-y and scary, and a victim, which you might recognize from home or work. Now normally, these would be on different sides of the planet or of the Internet, but I've put them side by side because it makes things much more interesting.

Así que les mostraré qué códigos maliciosos existen hoy. Lo que tengo aquí son dos sistemas, un atacante, del que he hecho toda la matriz y es intimidante y una víctima, que puede que vean desde casa o el trabajo. Ahora bien, normalmente, estos estarían en distintos lados del planeta o de Internet, pero los he colocado uno al lado del otro porque hace las cosas mucho más interesantes.

Now, there are many ways you can get infected. You will have come in contact with some of them. Maybe some of you have received an email that says something like, "Hi, I'm a Nigerian banker, and I'd like to give you 53 billion dollars because I like your face." Or funnycats.exe, which rumor has it was quite successful in China's recent campaign against America.

Ahora, hay muchas maneras cómo uno puede infectarse. Seguro que ya habrán entrado en contacto con algunas de ellas. Tal vez algunos de Uds. han recibido un correo electrónico que dice: "Hola, soy un banquero nigeriano, y me gustaría darle 53 000 millones de dólares porque me gusta su cara". O del funnycats.exe, del que se rumorea que tuvo bastante éxito en la reciente campaña de China contra los EE. UU.

Now there are many ways you can get infected. I want to show you a couple of my favorites. This is a little USB key. Now how do you get a USB key to run in a business? Well, you could try looking really cute. Awww. Or, in my case, awkward and pathetic. So imagine this scenario: I walk into one of your businesses, looking very awkward and pathetic, with a copy of my C.V. which I've covered in coffee, and I ask the receptionist to plug in this USB key and print me a new one. So let's have a look here on my victim computer. What I'm going to do is plug in the USB key. After a couple of seconds, things start to happen on the computer on their own, usually a bad sign. This would, of course, normally happen in a couple of seconds, really, really quickly, but I've kind of slowed it down so you can actually see the attack occurring. Malware is very boring otherwise. So this is writing out the malicious code, and a few seconds later, on the left-hand side, you'll see the attacker's screen get some interesting new text. Now if I place the mouse cursor over it, this is what we call a command prompt, and using this we can navigate around the computer. We can access your documents, your data. You can turn on the webcam. That can be very embarrassing. Or just to really prove a point, we can launch programs like my personal favorite, the Windows Calculator.

Existen muchas maneras de infectarse. Quiero mostrarte algunas de mis favoritas. Esta es un pequeño dispositivo USB. ¿Cómo logras que un dispositivo USB entre y se ejecute en una empresa? Bueno, se podría intentar estar realmente atractivo. Ahhhhhhh. O, en mi caso, torpe y lamentable. Así que imaginen este escenario: entro en una de sus empresas con aspecto muy torpe y lamentable, con mi currículum que he manchado con café, y pido a la recepcionista que me deje enchufar el dispositivo USB y me imprima una nueva copia. Así que veamos aquí la computadora de la víctima. Lo que haré es enchufar el dispositivo USB. Después de un par de segundos, las cosas comienzan a ocurrir en la computadora por sí solas. generalmente es una mala señal. Esto, por supuesto, normalmente pasaría en un par de segundos, muy, muy rápido, Pero lo he ralentizado para que vean el ataque que se está produciendo. El malware sería de lo contrario muy aburrido Así que esto es escribir el código malicioso, y pocos segundos después, en el lado izquierdo, verán que en la pantalla del atacante aparece algún texto nuevo interesante. Ahora, si coloco el cursor del ratón sobre él, esto es lo que llamamos un símbolo del sistema, y usando esto, podemos navegar por la computadora. Podemos acceder a sus documentos, sus datos. Pueden activar la webcam. Eso puede ser muy embarazoso. O simplemente para demostrar realmente algo, podemos lanzar programas como mi favorito personal, la calculadora de Windows.

So isn't it amazing how much control the attackers can get with such a simple operation? Let me show you how most malware is now distributed today. What I'm going to do is open up a website that I wrote. It's a terrible website. It's got really awful graphics. And it's got a comments section here where we can submit comments to the website. Many of you will have used something a bit like this before. Unfortunately, when this was implemented, the developer was slightly inebriated and managed to forget all of the secure coding practices he had learned. So let's imagine that our attacker, called Evil Hacker just for comedy value, inserts something a little nasty. This is a script. It's code which will be interpreted on the webpage. So I'm going to submit this post, and then, on my victim computer, I'm going to open up the web browser and browse to my website, www.incrediblyhacked.com. Notice that after a couple of seconds, I get redirected. That website address at the top there, which you can just about see, microshaft.com, the browser crashes as it hits one of these exploit packs, and up pops fake antivirus. This is a virus pretending to look like antivirus software, and it will go through and it will scan the system, have a look at what its popping up here. It creates some very serious alerts. Oh look, a child porn proxy server. We really should clean that up. What's really insulting about this is not only does it provide the attackers with access to your data, but when the scan finishes, they tell you in order to clean up the fake viruses, you have to register the product. Now I liked it better when viruses were free. (Laughter) People now pay cybercriminals money to run viruses, which I find utterly bizarre.

¿No es increíble cuánto control pueden conseguir los atacantes con tan solo una simple operación? Les mostraré cómo la mayoría de malware cómo se distribuye hoy. Lo que haré es abrir un sitio web que escribí. Es un sitio terrible. Tiene gráficos realmente horribles. Y tiene una sección de comentarios aquí donde nosotros podemos publicar comentarios a la página web. Muchos de Uds. habrán usado antes algo de esto. Desafortunadamente, cuando se implementó, el desarrollador estaba un poco ebrio y consiguió olvidar todas las prácticas de codificación seguras que había aprendido. Entonces imaginemos que nuestro atacante, llamado Pirata Malvado solo por valor cómico, inserta algo un poco desagradable. Este es un script. Es el código que se reproduce en la página web. Así que enviaré este correo, y luego, en la computadora de mi víctima, abriré el navegador web e iré a mi sitio web, www.incrediblyhacked.com. Vean que después de un par de segundos, me redirecciona. La dirección del sitio web en la parte superior que solo puede ver, microshaft.com, el navegador se bloquea mientras golpea uno de estos paquetes explosivos y aparece un antivirus falso. Este es un virus que hace como si fuere software antivirus, analizará y escaneará el sistema, miren lo que está apareciendo aquí. Crea algunas alertas muy serias. Miren, un servidor proxy para porno infantil. Realmente deberíamos limpiar esto. Lo que es muy insultante acerca de esto es que no solo proporcionan a los atacantes acceso a sus datos, sino que, cuando la exploración termina, dicen con el fin de limpiar los virus falsos, Ud. tiene que registrar el producto. Me gustaba más cuando los virus eran gratis. (Risas) La gente ahora paga a los ciberdelincuentes dinero para ejecutar los virus, lo que me parece totalmente extraño.

So anyway, let me change pace a little bit. Chasing 250,000 pieces of malware a day is a massive challenge, and those numbers are only growing directly in proportion to the length of my stress line, you'll note here. So I want to talk to you briefly about a group of hackers we tracked for a year and actually found -- and this is a rare treat in our job. Now this was a cross-industry collaboration, people from Facebook, independent researchers, guys from Sophos. So here we have a couple of documents which our cybercriminals had uploaded to a cloud service, kind of like Dropbox or SkyDrive, like many of you might use. At the top, you'll notice a section of source code. What this would do is send the cybercriminals a text message every day telling them how much money they'd made that day, so a kind of cybercriminal billings report, if you will. If you look closely, you'll notice a series of what are Russian telephone numbers. Now that's obviously interesting, because that gives us a way of finding our cybercriminals. Down below, highlighted in red, in the other section of source code, is this bit "leded:leded." That's a username, kind of like you might have on Twitter.

De todos modos, déjenme cambiar de ritmo un poco. Perseguir 250 000 piezas de malware al día es un desafío enorme, y esos números no hacen más que crecer directamente en proporción a la longitud de la línea de mi estrés, como Uds. podrán ver aquí. Así que quiero hablarles brevemente acerca de un grupo de piratas a los que rastreamos durante un año y pillamos... y esto es una suerte inusual en nuestro trabajo. Esto fue una colaboración intersectorial, de gente de Facebook, investigadores independientes, tipos de Sophos. Aquí tenemos un par de documentos que habían subido los ciberdelincuentes para un servicio en la nube, como Dropbox o SkyDrive, como muchos de Uds. quizá usan. En la parte superior, Uds. verán una sección de código fuente. Lo que haría es enviar a los ciberdelincuentes un mensaje de texto cada día diciéndoles cuánto dinero habían hecho ese día, así una especie de informe de facturación ciberdelictivo. Si se fijan bien, notarán una serie que corresponde a números de teléfono rusos. Ahora eso es obviamente interesante, porque nos da una pista de cómo encontrar a los ciberdelincuentes. Abajo, resaltado en rojo, en la otra sección del código fuente, está este "leded:leded". Es el nombre de un usuario, como el que quizá se tenga en Twitter.

So let's take this a little further. There are a few other interesting pieces the cybercriminals had uploaded. Lots of you here will use smartphones to take photos and post them from the conference. An interesting feature of lots of modern smartphones is that when you take a photo, it embeds GPS data about where that photo was taken. In fact, I've been spending a lot of time on Internet dating sites recently, obviously for research purposes, and I've noticed that about 60 percent of the profile pictures on Internet dating sites contain the GPS coordinates of where the photo was taken, which is kind of scary because you wouldn't give out your home address to lots of strangers, but we're happy to give away our GPS coordinates to plus or minus 15 meters. And our cybercriminals had done the same thing. So here's a photo which resolves to St. Petersburg. We then deploy the incredibly advanced hacking tool. We used Google. Using the email address, the telephone number and the GPS data, on the left you see an advert for a BMW that one of our cybercriminals is selling, on the other side an advert for the sale of sphynx kittens. One of these was more stereotypical for me. A little more searching, and here's our cybercriminal. Imagine, these are hardened cybercriminals sharing information scarcely. Imagine what you could find about each of the people in this room. A bit more searching through the profile and there's a photo of their office. They were working on the third floor. And you can also see some photos from his business companion where he has a taste in a certain kind of image. It turns out he's a member of the Russian Adult Webmasters Federation.

Así que veremos esto un poco más a fondo. Hay otras piezas interesantes que habían subido los ciberdelincuentes. Muchos de Uds. aquí usarán teléfonos inteligentes para tomar fotos de la conferencia y publicarlas. Una característica interesante de muchos de los teléfonos inteligentes modernos es que al tomar la foto, incrusta datos del GPS sobre dónde se hizo la foto. De hecho, he pasado mucho tiempo visitando sitios de citas en Internet, obviamente para fines de investigación, y me he dado cuenta de que aproximadamente el 60 % de las fotos de perfil en los sitios de citas por Internet contienen las coordenadas GPS de donde se hizo la foto, que da un poco de miedo porque no le darías tu dirección a un montón de extraños, pero estamos muy contentos de dar las coordenadas de GPS con una precisión de más o menos 15 metros. Y nuestros ciberdelincuentes habían hecho lo mismo. Así que aquí hay una foto realizada en San Petersburgo. Luego desplegamos la herramienta de piratería increíblemente avanzada. Utilizamos Google. Utilizando la dirección de correo electrónico, el número de teléfono y los datos del GPS, a la izquierda verán un anuncio para un BMW que vende uno de los ciberdelincuentes. En el otro lado hay un anuncio para vender gatitos sphynx. Uno de estos me parecía demasiado estereotipado. Algo más de búsqueda y aquí está nuestro ciberdelincuente. Imaginen, estos son ciberdelincuentes endurecidos apenas compartiendo información. Imaginen lo que uno podría descubrir sobre cada una de las personas en esta sala. Buscando un poco más a través del perfil se ve una foto de su oficina. Trabajaban en el tercer piso. Y también pueden ver algunas fotos de su compañero de negocios donde él aporta una prueba en un imagen concreta. Se trata de un miembro de la Federación Rusa de Webmasters para Adultos.

But this is where our investigation starts to slow down. The cybercriminals have locked down their profiles quite well. And herein is the greatest lesson of social media and mobile devices for all of us right now. Our friends, our families and our colleagues can break our security even when we do the right things. This is MobSoft, one of the companies that this cybercriminal gang owned, and an interesting thing about MobSoft is the 50-percent owner of this posted a job advert, and this job advert matched one of the telephone numbers from the code earlier. This woman was Maria, and Maria is the wife of one of our cybercriminals. And it's kind of like she went into her social media settings and clicked on every option imaginable to make herself really, really insecure. By the end of the investigation, where you can read the full 27-page report at that link, we had photos of the cybercriminals, even the office Christmas party when they were out on an outing. That's right, cybercriminals do have Christmas parties, as it turns out. Now you're probably wondering what happened to these guys. Let me come back to that in just a minute.

Pero aquí es donde nuestra investigación comienza a ralentizarse. Los ciberdelincuentes han cerrado sus perfiles bastante bien. Y aquí está la lección más grande de las redes sociales y dispositivos móviles para todos nosotros ahora mismo. Nuestros amigos, nuestras familias y nuestros colegas pueden violar nuestra seguridad aun haciendo las cosas bien. Se trata de MobSoft, una de las empresas perteneciente a esta pandilla del cibercrimen, y una cosa interesante sobre MobSoft es que el dueño del 50 % de la empresa publicó un anuncio de trabajo, y este anuncio de trabajo correspondía a uno de los números de teléfono en el código anterior. Esta mujer es María, y María es la esposa de uno de los ciberdelincuentes. Y es así como entró en su configuración de las redes sociales y hago clic en cualquiera de las opciones imaginables para ponerse realmente, en una situación insegura. Al final de la investigación, donde se puede leer el informe completo de 27 páginas en ese vínculo, tenemos fotos de los ciberdelincuentes, incluso de la fiesta de Navidad en la oficina o cuando estuvieron de excursión. Y es verdad, los ciberdelincuentes celebran fiestas de Navidad, como se ve. Ahora se preguntarán qué pasó con estos muchachos. Déjenme volver a ello en un minuto.

I want to change pace to one last little demonstration, a technique that is wonderfully simple and basic, but is interesting in exposing how much information we're all giving away, and it's relevant because it applies to us as a TED audience. This is normally when people start kind of shuffling in their pockets trying to turn their phones onto airplane mode desperately.

Quiero cambiar el ritmo con una última demostración, una técnica que es muy simple y básica, pero es interesante exponer cuánta información regalamos todos, y es relevante porque es aplicable a nosotros como audiencia de TED. Esto sucede cuando la gente empieza a hurgar en los bolsillos tratando de cambiar en modo avión en el teléfono desesperadamente.

Many of you all know about the concept of scanning for wireless networks. You do it every time you take out your iPhone or your Blackberry and connect to something like TEDAttendees. But what you might not know is that you're also beaming out a list of networks you've previously connected to, even when you're not using wireless actively. So I ran a little scan. I was relatively inhibited compared to the cybercriminals, who wouldn't be so concerned by law, and here you can see my mobile device. Okay? So you can see a list of wireless networks. TEDAttendees, HyattLB. Where do you think I'm staying? My home network, PrettyFlyForAWifi, which I think is a great name. Sophos_Visitors, SANSEMEA, companies I work with. Loganwifi, that's in Boston. HiltonLondon. CIASurveillanceVan. We called it that at one of our conferences because we thought that would freak people out, which is quite fun. This is how geeks party.

Muchos de Uds. saben sobre el concepto de buscar redes inalámbricas. Lo hacemos cada vez que sacamos el iPhone o el Blackberry y que nos conectamos a TEDAttendees, por ejemplo. Pero lo que quizá no saben es que también envían información de la lista de redes a las que se hayan conectado previamente incluso aun cuando no usen la red inalámbrica activamente. Así que hice un pequeño análisis. Estaba relativamente limitado en comparación con los ciberdelincuentes, que no se preocupan tanto por la ley, y aquí pueden ver mi dispositivo móvil. ¿De acuerdo? ¿Pueden ver una lista de redes inalámbricas. TEDAttendees, HyattLB. ¿Dónde creen que me hospedo? Mi red doméstica, PrettyFlyForAWifi, creo que es un nombre fantástico. Sophos_Visitors, SANSEMEA, las empresas con la que trabajo. Loganwifi, que se encuentra en Boston. HiltonLondon. CIASurveillanceVan. Lo llamamos así en una de nuestras conferencias porque pensamos que podría asustar a la gente lo que es muy divertido. Esto es como una fiesta de frikis.

So let's make this a little bit more interesting. Let's talk about you. Twenty-three percent of you have been to Starbucks recently and used the wireless network. Things get more interesting. Forty-six percent of you I could link to a business, XYZ Employee network. This isn't an exact science, but it gets pretty accurate. Seven hundred and sixty-one of you I could identify a hotel you'd been to recently, absolutely with pinpoint precision somewhere on the globe. Two hundred and thirty-four of you, well, I know where you live. Your wireless network name is so unique that I was able to pinpoint it using data available openly on the Internet with no hacking or clever, clever tricks. And I should mention as well that some of you do use your names, "James Lyne's iPhone," for example. And two percent of you have a tendency to extreme profanity.

Pero hagamos esto un poco más interesante. Hablemos de Uds. 23 % de Uds. estuvieron en Starbucks recientemente y utilizaron la red inalámbrica. Las cosas se ponen más interesantes. A 46 % de Uds. yo los podría vincular a su empresa. Red de empleados de XYZ. Esto no es una ciencia exacta, pero consigue bastante precisión. Identifiqué que 761 de Uds. habían estado recientemente en un hotel absolutamente con precisión milimétrica en algún lugar en el mundo. Sé dónde viven 234 de Uds. Su nombre de red inalámbrica es tan único que fui capaz de identificarlo utilizando datos disponibles abiertamente en Internet sin pirateos ni trucos sofisticados e inteligentes. Y debo mencionar también algunos de Uds. usan sus nombres, "IPhone de James Lyne", por ejemplo. Y 2 % de Uds. tienen una tendencia extrema a lo profano.

So something for you to think about: As we adopt these new applications and mobile devices, as we play with these shiny new toys, how much are we trading off convenience for privacy and security? Next time you install something, look at the settings and ask yourself, "Is this information that I want to share? Would someone be able to abuse it?"

Algo en lo que Uds. deberían pensar: Al incorporar el uso de estas nuevas aplicaciones y dispositivos móviles, y al jugar con estos nuevos juguetes brillantes, ¿cuánto privacidad y seguridad arriesgamos para nuestra conveniencia? La próxima vez que instalen algo, miren la configuración y pregúntense, "¿Es la información que quiero compartir? ¿Alguien podría utilizarla indebidamente?"

We also need to think very carefully about how we develop our future talent pool. You see, technology's changing at a staggering rate, and that 250,000 pieces of malware won't stay the same for long. There's a very concerning trend that whilst many people coming out of schools now are much more technology-savvy, they know how to use technology, fewer and fewer people are following the feeder subjects to know how that technology works under the covers. In the U.K., a 60 percent reduction since 2003, and there are similar statistics all over the world.

También tenemos que pensar con precaución cómo podemos desarrollar nuestro futuro talento. Ya ven, la tecnología cambia a una velocidad asombrosa, y las 250 000 piezas de malware no serán las mismas por mucho tiempo. Hay una tendencia muy preocupante, que muchas personas que acaban la escuela saben mucho de tecnología, saben cómo usar la tecnología, pero menos y menos personas están al tanto del proceso para saber cómo funciona la tecnología entre bambalinas. En el Reino Unido, una reducción del 60 % desde el 2003, y hay estadísticas similares en todo el mundo.

We also need to think about the legal issues in this area. The cybercriminals I talked about, despite theft of millions of dollars, actually still haven't been arrested, and at this point possibly never will. Most laws are national in their implementation, despite cybercrime conventions, where the Internet is borderless and international by definition. Countries do not agree, which makes this area exceptionally challenging from a legal perspective.

También tenemos que pensar en los problemas legales en este ámbito. Los ciberdelincuentes de los que hablé, a pesar del robo de millones de dólares, en realidad todavía no han sido arrestados, y a este punto, posiblemente nunca lo serán. La mayoría de las leyes se implementan a nivel nacional, a pesar de los convenios de ciberdelincuencia, donde Internet es internacional por definición y sin fronteras. Los países no están de acuerdo en abordar esta cuestión excepcionalmente difícil desde una perspectiva jurídica.

But my biggest ask is this: You see, you're going to leave here and you're going to see some astonishing stories in the news. You're going to read about malware doing incredible and terrifying, scary things. However, 99 percent of it works because people fail to do the basics. So my ask is this: Go online, find these simple best practices, find out how to update and patch your computer. Get a secure password. Make sure you use a different password on each of your sites and services online. Find these resources. Apply them.

Pero mi pregunta más amplia es: Uds. saldrán de aquí y verán algunas historias asombrosas en las noticias. Leerán sobre el malware que hace cosas increíbles, aterradoras e intimidantes. Sin embargo, el 99 % de esto funciona porque la gente falla en hacer lo básico. Entonces mi pregunta es: ya en línea, encuentren las mejores prácticas sencillas, averigüen cómo actualizar y reparar su computadora. Obtengan una contraseña segura. Asegúrense de utilizar una contraseña diferente en cada uno de sus sitios y servicios en línea. Encuentren estos recursos. Aplíquenlos.

The Internet is a fantastic resource for business, for political expression, for art and for learning. Help me and the security community make life much, much more difficult for cybercriminals.

Internet es un recurso fantástico para los negocios, para la expresión política, para el arte y para el aprendizaje. Contribuyan a una comunidad segura hagan la vida mucho, mucho más difícil a los ciberdelincuentes.

Thank you.

Gracias.

(Applause)

(Aplausos)