Ich werde Ihnen einige der neuesten und fiesesten Erfindungen von Cyberkriminellen zeigen. Also laden Sie bitte keine der Viren runter, die ich Ihnen zeige.

I'm going to be showing some of the cybercriminals' latest and nastiest creations. So basically, please don't go and download any of the viruses that I show you.

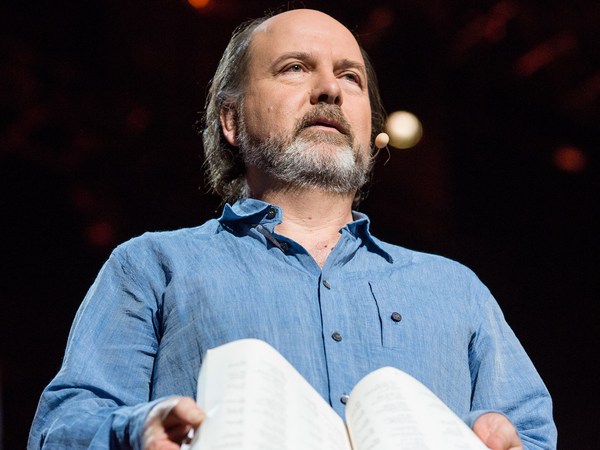

Einige von Ihnen fragen sich vielleicht, wie ein Spezialist für Netzsicherheit aussieht und daher möchte ich Ihnen einen kurzen Einblick in meine bisherige berufliche Laufbahn geben. Es ist eine ziemlich treffende Beschreibung. So sieht jemand aus, der auf Schadprogramme und Hacken spezialisiert ist.

Some of you might be wondering what a cybersecurity specialist looks like, and I thought I'd give you a quick insight into my career so far. It's a pretty accurate description. This is what someone that specializes in malware and hacking looks like.

Heutzutage gibt es Computerviren und Trojaner, die dazu konstruiert wurden, alles mögliche zu tun: von Datendiebstahl, Sie durch Ihre Webcam beobachten, bis hin zum Diebstahl von Milliarden von Dollar. Einiger Schadcode von heute geht so weit, dass er auf Strom, Versorgungsunternehmen und Infrastruktur abzielt.

So today, computer viruses and trojans, designed to do everything from stealing data to watching you in your webcam to the theft of billions of dollars. Some malicious code today goes as far as targeting power, utilities and infrastructure.

Hier ein kurzer Einblick, was Schadcode heutzutage alles anrichten kann. Jede Sekunde gibt es acht neue Nutzer, die dem Internet beitreten. Heute werden 250.000 individuelle neue Computerviren auftauchen. Es wird 30.000 neue infizierte Internetseiten geben. Und um mal diesem Märchen ein Ende zu bereiten: Viele denken, dass man sich einen Computervirus einfängt, weil man auf einer Pornoseite war. Nicht wahr? Nun, statistisch gesehen ist es sogar sicherer, wenn man nur Pornoseiten besucht. Die meisten schreiben sich das auf, nebenbei bemerkt. (Lachen) Tatsächlich sind etwa 80 % von diesen kleine Business-Websites, die sich infizieren.

Let me give you a quick snapshot of what malicious code is capable of today. Right now, every second, eight new users are joining the Internet. Today, we will see 250,000 individual new computer viruses. We will see 30,000 new infected websites. And, just to kind of tear down a myth here, lots of people think that when you get infected with a computer virus, it's because you went to a porn site. Right? Well, actually, statistically speaking, if you only visit porn sites, you're safer. People normally write that down, by the way. (Laughter) Actually, about 80 percent of these are small business websites getting infected.

Wie sehen heutige Cyberkriminelle aus? Viele von Ihnen haben bestimmt dieses Bild von dem pickeligen Teenager in einem Keller im Kopf, der hackt, um berühmt zu werden. Aber in Wirklichkeit sind Cyberkriminelle heutzutage wunderbar professionell und organisiert. Tatsächlich machen sie sogar Werbung für ihre Produkte. Man kann sich online einen Hackerservice kaufen, um seine Geschäftskonkurrenz auszuschalten. Schauen Sie sich mal diese an.

Today's cybercriminal, what do they look like? Well, many of you have the image, don't you, of the spotty teenager sitting in a basement, hacking away for notoriety. But actually today, cybercriminals are wonderfully professional and organized. In fact, they have product adverts. You can go online and buy a hacking service to knock your business competitor offline. Check out this one I found.

(Video) Mann: Du bist aus einem Grund hier und dieser Grund ist, dass deine Geschäftskonkurrenz, Rivalen, Hater oder wer oder was auch immer der Grund sein mag, sie sollen niedergemacht werden! Nun, mein Freund, du bist hier goldrichtig. Wenn du willst, dass deine Konkurrenten niedergemacht werden, nun, dann werden sie das. Wenn du willst, dass deine Rivalen offline gehen, werden sie es. Nicht nur das, wir stellen auch einen Kurzzeit- bis Langzeit- DDOS-Service oder geplanten Angriff. Von fünf Dollar pro Stunde für kleine persönliche Websites bis zu 10 bis 50 Dollar pro Stunde.

(Video) Man: So you're here for one reason, and that reason is because you need your business competitors, rivals, haters, or whatever the reason is, or who, they are to go down. Well you, my friend, you've came to the right place. If you want your business competitors to go down, well, they can. If you want your rivals to go offline, well, they will. Not only that, we are providing a short-term-to-long-term DDOS service or scheduled attack, starting five dollars per hour for small personal websites to 10 to 50 dollars per hour.

James Lyne: Nun habe ich wirklich einen dieser Cyberkriminellen bezahlt, meine eigene Website anzugreifen. Es wurde etwas kompliziert, als ich versuchte, es als Spesen abzurechnen. Das war dann doch nicht so cool. Aber dessen ungeachtet ist es erstaunlich, wie viele Produkte und Dienste jetzt Cyberkriminellen offenstehen. Zum Beispiel dieses Test-Forum, das es Cyberkriminellen ermöglicht, die Qualität ihrer Viren zu testen, bevor sie sie auf die Welt loslassen. Gegen eine kleine Gebühr können sie sie hochladen und sichergehen, dass alles stimmt.

James Lyne: Now, I did actually pay one of these cybercriminals to attack my own website. Things got a bit tricky when I tried to expense it at the company. Turns out that's not cool. But regardless, it's amazing how many products and services are available now to cybercriminals. For example, this testing platform, which enables the cybercriminals to test the quality of their viruses before they release them on the world. For a small fee, they can upload it and make sure everything is good.

Aber es wird noch schlimmer. Cyberkriminelle haben jetzt auch "Verbrecher-Pakete" mit Dashboards, die Geschäftsdaten anzeigen, um die Verbreitung ihres Schadcodes zu verwalten. Das ist der Marktführer in der Verbreitung von Schadprogrammen das Black Hole Exploit Pack, das für fast ein Drittel der Verbreitung von Schadprogrammen in den letzten paar Quartalen verantwortlich ist. Es bietet technische Installationsanleitungen, Videos zu Einrichtungsabläufen und sogar technische Betreuung. Man kann Cyberkriminelle anmailen und die sagen einem dann, wie man einen illegalen Hacking-Server einrichtet.

But it goes further. Cybercriminals now have crime packs with business intelligence reporting dashboards to manage the distribution of their malicious code. This is the market leader in malware distribution, the Black Hole Exploit Pack, responsible for nearly one third of malware distribution in the last couple of quarters. It comes with technical installation guides, video setup routines, and get this, technical support. You can email the cybercriminals and they'll tell you how to set up your illegal hacking server.

Schauen wir mal, wie Schadcode heutzutage aussieht. Ich habe hier zwei Systeme, einen Angreifer, den ich gruselig und Matrix-haft gestaltet habe, und ein Opfer, das Sie vielleicht von zu Hause oder der Arbeit kennen. Nun, normalerweise sind diese auf verschiedenen Seiten der Welt oder des Internets, aber ich habe sie nebeneinander gestellt, weil es die Sache viel interessanter macht.

So let me show you what malicious code looks like today. What I've got here is two systems, an attacker, which I've made look all Matrix-y and scary, and a victim, which you might recognize from home or work. Now normally, these would be on different sides of the planet or of the Internet, but I've put them side by side because it makes things much more interesting.

Man kann sich auf viele Arten infizieren. Sie werden mit einigen von ihnen in Berührung gekommen sein. Einige von Ihnen haben vielleicht eine Mail erhalten, in der so etwas stand, wie: "Hi, ich bin ein nigerianischer Bankkaufman und ich würde Ihnen gerne 53 Milliarden Dollar schenken, weil ich Ihr Gesicht mag." Oder funnycats.exe, die ziemlich erfolgreich in Chinas neuester Kampagne gegen Amerika gewesen sein soll.

Now, there are many ways you can get infected. You will have come in contact with some of them. Maybe some of you have received an email that says something like, "Hi, I'm a Nigerian banker, and I'd like to give you 53 billion dollars because I like your face." Or funnycats.exe, which rumor has it was quite successful in China's recent campaign against America.

Man kann sich auf viele Arten infizieren. Ich möchte Ihnen einige meiner Favoriten zeigen. Dies ist ein kleiner USB-Stick. Wie kriegt man einen USB-Stick dazu, sich in ein Unternehmen einzuschleichen? Nun, man könnte versuchen, süß auszusehen. Ooooh. Oder, wie in meinem Fall, unbeholfen und mitleiderregend. Stellen Sie sich also dieses Szenario vor: Ich komme in eines Ihrer Unternehmen, sehe sehr unbeholfen und mitleiderregend aus und habe meinen Lebenslauf in der Hand, auf den ich Kaffee geschüttet habe, und ich bitte die Empfangsdame, diesen USB-Stick anzuschließen und mir einen neuen Lebenslauf auszudrucken. Nun schauen wir uns mal den Computer meines Opfers an. Ich werde nun den USB-Stick anschließen. Nach einigen Sekunden laufen einige Dinge auf dem Computer von selbst ab, was normalerweise ein schlechtes Zeichen ist. Dies passiert normalerweise natürlich in wenigen Sekunden sehr, sehr schnell, aber ich habe diesen Vorgang verlangsamt, sodass Sie nun sehen können, wie dieser Angriff erfolgt. Schadprogramme sind sonst sehr langweilig. Das ist das Ausschreiben des Schadcodes, und Sie werden einige Sekunden später auf der linken Seite sehen, wie auf dem Bildschirm des Angreifers ein interessanter neuer Text erscheint. Nun, wenn ich den Cursor auf diesem platziere, das nennen wir eine Eingabeaufforderung. Dadurch können wir uns im ganzen Computer bewegen. Wir können auf Ihre Dokumente, Ihre Daten zugreifen. Wir können Ihre Webcam einschalten. Das kann sehr peinlich sein. Oder um es noch einmal zu verdeutlichen, können wir Programme starten wie etwa meinen persönlichen Favoriten, den Windows-Taschenrechner.

Now there are many ways you can get infected. I want to show you a couple of my favorites. This is a little USB key. Now how do you get a USB key to run in a business? Well, you could try looking really cute. Awww. Or, in my case, awkward and pathetic. So imagine this scenario: I walk into one of your businesses, looking very awkward and pathetic, with a copy of my C.V. which I've covered in coffee, and I ask the receptionist to plug in this USB key and print me a new one. So let's have a look here on my victim computer. What I'm going to do is plug in the USB key. After a couple of seconds, things start to happen on the computer on their own, usually a bad sign. This would, of course, normally happen in a couple of seconds, really, really quickly, but I've kind of slowed it down so you can actually see the attack occurring. Malware is very boring otherwise. So this is writing out the malicious code, and a few seconds later, on the left-hand side, you'll see the attacker's screen get some interesting new text. Now if I place the mouse cursor over it, this is what we call a command prompt, and using this we can navigate around the computer. We can access your documents, your data. You can turn on the webcam. That can be very embarrassing. Or just to really prove a point, we can launch programs like my personal favorite, the Windows Calculator.

Ist es nicht erstaunlich, wie viel Kontrolle die Angreifer durch so einen einfachen Eingriff erhalten können? Lassen Sie mich zeigen, wie die meisten Schadprogramme heutzutage verbreitet werden. Ich werde nun eine Internetseite öffnen, die ich selbst geschrieben habe. Es ist eine schreckliche Internetseite. Sie sieht erbärmlich aus. Und sie hat einen Kommentarbereich hier, in dem man Kommentare auf der Website hinterlassen kann. Viele von Ihnen haben etwas ähnliches bestimmt schonmal benutzt. Unglücklicherweise war der Entwickler leicht beschwipst, als das hier implementiert wurde, und schaffte es, alle sicheren Programmiertechniken zu vergessen, die er gelernt hatte. Stellen wir uns also vor, dass unser Angreifer, den wir aus Spaß Bösen Hacker nennen, etwas Fieses einbaut. Dies ist ein Script. Es ist Code, der auf der Website interpretiert wird. Ich werde diesen Eintrag abschicken und dann werde ich auf meinem Opfer-Computer den Webbrowser öffnen und auf meine Website gehen, www.incrediblyhacked.com. Achten Sie darauf, dass ich nach einigen Sekunden weitergeleitet werde. Diese Internet-Adresse hier oben, die Sie gleich sehen werden, microshaft.com, bewirkt, dass der Browser abstürzt, eines dieser Exploit-Packs gestartet wird und es erscheint ein unechtes Antivirusprogramm. Dies ist ein Virus, das sich als ein Antivirusprogramm ausgibt, und es wird durch das System gehen und es durchsuchen. Sehen Sie, was es hier öffnet. Es erzeugt einige sehr ernste Warnmeldungen. Oh, schauen Sie, ein kinderpornografischer Proxy-Server. Den sollten wir wirklich beseitigen. Wirklich frech hierbei ist, dass es den Angreifern nicht nur den Zugriff auf Ihre Daten verschafft, sondern wenn der Scan beendet ist, wird es Sie anweisen, das Produkt zu registrieren, um diese unechten Viren zu beseitigen. Nun, ich fand es besser, als Viren noch umsonst waren. (Lachen) Die Leute bezahlen den Cyberkriminellen nun Geld, damit sie Viren ablaufen lassen, was ich absolut sonderbar finde.

So isn't it amazing how much control the attackers can get with such a simple operation? Let me show you how most malware is now distributed today. What I'm going to do is open up a website that I wrote. It's a terrible website. It's got really awful graphics. And it's got a comments section here where we can submit comments to the website. Many of you will have used something a bit like this before. Unfortunately, when this was implemented, the developer was slightly inebriated and managed to forget all of the secure coding practices he had learned. So let's imagine that our attacker, called Evil Hacker just for comedy value, inserts something a little nasty. This is a script. It's code which will be interpreted on the webpage. So I'm going to submit this post, and then, on my victim computer, I'm going to open up the web browser and browse to my website, www.incrediblyhacked.com. Notice that after a couple of seconds, I get redirected. That website address at the top there, which you can just about see, microshaft.com, the browser crashes as it hits one of these exploit packs, and up pops fake antivirus. This is a virus pretending to look like antivirus software, and it will go through and it will scan the system, have a look at what its popping up here. It creates some very serious alerts. Oh look, a child porn proxy server. We really should clean that up. What's really insulting about this is not only does it provide the attackers with access to your data, but when the scan finishes, they tell you in order to clean up the fake viruses, you have to register the product. Now I liked it better when viruses were free. (Laughter) People now pay cybercriminals money to run viruses, which I find utterly bizarre.

Wechseln wir das Thema. 250.000 einzelnen Schadprogrammen am Tag nachzujagen, ist eine enorme Herausforderung, und diese Zahlen steigen proportional zu meiner Stressfalte, die Sie hier sehen. Ich möchte kurz mit Ihnen über eine Gruppe von Hackern sprechen, die wir ein Jahr lang verfolgt und tatsächlich gefunden haben – und das ist ein seltenes Vergnügen in unserem Job. Es war eine branchenübergreifende Zusammenarbeit mit Leuten von Facebook, unabhängigen Forschern, Leuten von Sophos. Hier sehen Sie einige Dokumente, die unsere Cyberkriminellen über einen Cloud-Service hochgeladen hatten, so etwas wie Dropbox oder SkyDrive, die viele von Ihnen eventuell benutzen. Ganz oben sieht man einen Quelltext. Dieser Quelltext sandte den Cyberkriminellen jeden Tag eine Textnachricht, die ihnen mitteilte, wie viel Geld sie an diesem Tag gemacht hatten. Also so ähnlich wie ein cyberkrimineller Abrechnungsbericht, wenn man so will. Wenn man genauer hinschaut, bemerket man eine Reihe von russischen Telefonnummern. Nun, das ist natürlich interessant, denn es gibt uns eine Möglichkeit, unsere Cyberkriminellen zu finden. Weiter unten, rot marktiert, in dem anderen Bereich des Quelltextes, sieht man diesen Text: "leded:leded." Dies ist ein Benutzername, so wie man einen auch auf Twitter hat.

So anyway, let me change pace a little bit. Chasing 250,000 pieces of malware a day is a massive challenge, and those numbers are only growing directly in proportion to the length of my stress line, you'll note here. So I want to talk to you briefly about a group of hackers we tracked for a year and actually found -- and this is a rare treat in our job. Now this was a cross-industry collaboration, people from Facebook, independent researchers, guys from Sophos. So here we have a couple of documents which our cybercriminals had uploaded to a cloud service, kind of like Dropbox or SkyDrive, like many of you might use. At the top, you'll notice a section of source code. What this would do is send the cybercriminals a text message every day telling them how much money they'd made that day, so a kind of cybercriminal billings report, if you will. If you look closely, you'll notice a series of what are Russian telephone numbers. Now that's obviously interesting, because that gives us a way of finding our cybercriminals. Down below, highlighted in red, in the other section of source code, is this bit "leded:leded." That's a username, kind of like you might have on Twitter.

Also gehen wir noch ein bisschen weiter. Es gibt noch einige andere interessante Beiträge, die die Cyberkriminellen hochgeladen haben. Viele von Ihnen benutzen mit Sicherheit Smartphones, um Fotos von der Konferenz zu schießen und sie zu posten. Eine interessante Eigenschaft vieler moderner Smartphones ist, dass wenn man ein Foto schießt, es die GPS-Daten des Ortes miteinbaut, an dem das Foto gemacht wurde. In letzter Zeit habe ich sehr viel Zeit auf Online-Dating-Seiten verbracht, natürlich zu Forschungszwecken, und ich habe bemerkt, dass ungefähr 60 % der Profilbilder auf Online-Dating-Seiten die GPS-Koordinaten des Ortes beinhalten, an dem das Foto gemacht wurde, was ein wenig gruselig ist, denn man möchte doch nicht seine Privatadresse an viele Fremde weitergeben. Aber wir geben fröhlich unsere GPS-Koordinaten weiter, mit plus oder minus 15 Metern. Und unsere Cyberkriminellen haben das gleiche getan. Hier ist ein Foto, das nach St. Petersburg führt. Dann setzten wir ein unglaublich fortgeschrittenes Hacking-Werkzeug an. Wir haben Google benutzt. Wir gaben die E-Mail-Adresse, die Telefonnummer und die GPS-Daten ein, links sehen Sie eine Anzeige für einen BMW, den einer unserer Cyberkriminellen verkaufte, auf der anderen Seite eine Anzeige für den Verkauf von Sphynx-Kätzchen. Eins davon war klischeehafter für mich. Ein bisschen weiter des Suchens und hier ist unser Cyberkrimineller. Stellen Sie sich vor, das sind abgebrühte Cyberkriminelle, die ihre Informationen wohl kaum verbreiten. Stellen Sie sich vor, was man über jeden einzelnen in diesem Raum herausfinden könnte. Nach ein bisschen weiterem Stöbern in diesem Profil und hier ist ein Foto von ihrem Büro. Sie arbeiteten im dritten Stock. Und man kann auch einige Fotos von seinem Businessparter sehen, der eine Vorliebe für eine gewisse Art von Bildern hat. Er war Mitglied der Russischen Föderation für Webmaster von Erwachsenen-Seiten.

So let's take this a little further. There are a few other interesting pieces the cybercriminals had uploaded. Lots of you here will use smartphones to take photos and post them from the conference. An interesting feature of lots of modern smartphones is that when you take a photo, it embeds GPS data about where that photo was taken. In fact, I've been spending a lot of time on Internet dating sites recently, obviously for research purposes, and I've noticed that about 60 percent of the profile pictures on Internet dating sites contain the GPS coordinates of where the photo was taken, which is kind of scary because you wouldn't give out your home address to lots of strangers, but we're happy to give away our GPS coordinates to plus or minus 15 meters. And our cybercriminals had done the same thing. So here's a photo which resolves to St. Petersburg. We then deploy the incredibly advanced hacking tool. We used Google. Using the email address, the telephone number and the GPS data, on the left you see an advert for a BMW that one of our cybercriminals is selling, on the other side an advert for the sale of sphynx kittens. One of these was more stereotypical for me. A little more searching, and here's our cybercriminal. Imagine, these are hardened cybercriminals sharing information scarcely. Imagine what you could find about each of the people in this room. A bit more searching through the profile and there's a photo of their office. They were working on the third floor. And you can also see some photos from his business companion where he has a taste in a certain kind of image. It turns out he's a member of the Russian Adult Webmasters Federation.

Doch wurden unsere Ermittlungen langsamer. Die Cyberkriminelle haben ihre Profile ziemlich gut gesperrt. Und hierin liegt nun die größte Lektion über Social Media und mobile Geräte für uns alle. Unsere Freunde, unsere Familie und unsere Kollegen können unsere Sicherheitsvorkehrungen durchbrechen, auch wenn wir das richtige tun. Das ist MobSoft, eines der Unternehmen, die diese Gruppe von Cyberkriminellen besaß, und das Interessante an MobSoft ist, dass derjenige, der 50 % davon besaß, eine Jobanzeige eingestellt hatte, und diese Jobanzeige mit einer der Telefonnummern von dem Quelltext vorher übereinstimmte. Diese Frau war Maria, und Maria ist die Frau von einem unserer Cyberkriminellen. Und sie ging gewissermaßen auf ihre Social-Media-Einstellungen und klickte auf jede vorstellbare Option, um sich selbst sehr, sehr unsicher zu machen. Am Ende der Ermittlungen, Sie können den ganzen 27-seitigen Bericht unter diesem Link lesen, hatten wir Fotos der Cyberkriminellen, sogar von ihrer Weihnachtsfeier, als sie auf einem Ausflug waren. Sie haben richtig gehört, Cyberkriminelle haben Weihnachtsfeiern, wie sich herausstellte. Nun, Sie fragen sich wahrscheinlich, was mit diesen Leuten passierte. Lassen Sie mich ein wenig später darauf zurückkommen.

But this is where our investigation starts to slow down. The cybercriminals have locked down their profiles quite well. And herein is the greatest lesson of social media and mobile devices for all of us right now. Our friends, our families and our colleagues can break our security even when we do the right things. This is MobSoft, one of the companies that this cybercriminal gang owned, and an interesting thing about MobSoft is the 50-percent owner of this posted a job advert, and this job advert matched one of the telephone numbers from the code earlier. This woman was Maria, and Maria is the wife of one of our cybercriminals. And it's kind of like she went into her social media settings and clicked on every option imaginable to make herself really, really insecure. By the end of the investigation, where you can read the full 27-page report at that link, we had photos of the cybercriminals, even the office Christmas party when they were out on an outing. That's right, cybercriminals do have Christmas parties, as it turns out. Now you're probably wondering what happened to these guys. Let me come back to that in just a minute.

Ich möchte die Aufmerksamkeit auf eine letzte kleine Demonstration lenken, eine Technik, die wunderbar simpel und einfach, aber interessant ist, da sie aufdeckt, wie viel Informationen wir alle preisgeben. Und sie ist relevant, denn sie trifft auf uns als TED-Publikum zu. An diesem Punkt fangen die Leute für gewöhnlich an, in ihren Taschen zu kramen und versuchen verzweifelt, ihre Handys in den Flugmodus zu schalten.

I want to change pace to one last little demonstration, a technique that is wonderfully simple and basic, but is interesting in exposing how much information we're all giving away, and it's relevant because it applies to us as a TED audience. This is normally when people start kind of shuffling in their pockets trying to turn their phones onto airplane mode desperately.

Viele von Ihnen kennen sicherlich das Konzept des Suchens nach WLAN-Netzwerken. Sie machen das jeden Mal, wenn Sie Ihr iPhone oder Blackberry rausholen und sich mit so etwas wie TEDAttendees verbinden. Aber vielleicht wissen Sie nicht, dass Sie gleichzeitig eine Liste der Netzwerke aussenden, mit denen Sie sich vorher verbunden haben, auch wenn Sie WLAN nicht aktiv benutzen. Also habe ich einen kleinen Scan ausgeführt. Ich war relativ eingeschränkt verglichen mit Cyberkriminellen, die sich nicht so sehr um Gesetze sorgen, und hier können Sie mein mobiles Gerät sehen. Okay? Sie können eine Liste von WLAN-Netzweken sehen. TEDAttendees, HyattLB. Wo glauben Sie übernachte ich? Mein Heimnetzwerk, PrettyFlyForAWifi, was, wie ich finde, ein großartiger Name ist. Sophos_Visitors, SANSEMEA, Unternehmen, mit denen ich arbeite. Loganwifi, das ist in Boston. HiltonLondon. CIASurveillanceVan. Wir haben es auf einer unserer Konferenzen so genannt, weil wir dachten, dass es bei den Leuten Panik auslöst, was ziemlich spaßig ist. So machen Computerfreaks Party.

Many of you all know about the concept of scanning for wireless networks. You do it every time you take out your iPhone or your Blackberry and connect to something like TEDAttendees. But what you might not know is that you're also beaming out a list of networks you've previously connected to, even when you're not using wireless actively. So I ran a little scan. I was relatively inhibited compared to the cybercriminals, who wouldn't be so concerned by law, and here you can see my mobile device. Okay? So you can see a list of wireless networks. TEDAttendees, HyattLB. Where do you think I'm staying? My home network, PrettyFlyForAWifi, which I think is a great name. Sophos_Visitors, SANSEMEA, companies I work with. Loganwifi, that's in Boston. HiltonLondon. CIASurveillanceVan. We called it that at one of our conferences because we thought that would freak people out, which is quite fun. This is how geeks party.

Machen wir das noch ein bisschen interessanter. Reden wir über Sie. 23 % von Ihnen waren kürzlich bei Starbucks und haben das WLAN-Netzwerk benutzt. Es wird noch interessanter. 46 % von Ihnen konnte ich mit einem Unternehmen verbinden, XYZ Employee network. Dies ist nicht ganz genau, aber doch ziemlich präzise. Bei 761 von Ihnen konnte ich Hotels identifizieren, in denen Sie kürzlich waren, durchaus mit punktgenauer Präzision irgendwo auf dem Globus. 234 von Ihnen, nun, ich weiß, wo Sie wohnen. Der Name Ihres WLAN-Netzwerkes ist so einzigartig, dass ich dazu in der Lage war, es zu lokalisieren, indem ich die Daten, die offen im Internet verfügbar waren, benutzte, ohne Hacken oder sehr schlaue Tricks. Und ich sollte auch erwähnen, dass einige von Ihnen Ihre Namen benutzen, "James Lyne's iPhone," zum Beispiel. Und 2 % von Ihnen haben eine Tendenz zu bösen Schimpfworten.

So let's make this a little bit more interesting. Let's talk about you. Twenty-three percent of you have been to Starbucks recently and used the wireless network. Things get more interesting. Forty-six percent of you I could link to a business, XYZ Employee network. This isn't an exact science, but it gets pretty accurate. Seven hundred and sixty-one of you I could identify a hotel you'd been to recently, absolutely with pinpoint precision somewhere on the globe. Two hundred and thirty-four of you, well, I know where you live. Your wireless network name is so unique that I was able to pinpoint it using data available openly on the Internet with no hacking or clever, clever tricks. And I should mention as well that some of you do use your names, "James Lyne's iPhone," for example. And two percent of you have a tendency to extreme profanity.

Hier also etwas zum Nachdenken: Wenn wir diese neuen Anwendungen und mobilen Geräte annehmen, wenn wir mit diesen glänzenden neuen Spielzeugen spielen, inwieweit tauschen wir da Bequemlichkeit gegen Privatsphäre und Sicherheit ein? Das nächste Mal, wenn Sie etwas installieren, schauen Sie auf die Einstellungen und fragen Sie sich selbst: "Sind das Informationen, die ich herausgeben möchte? Wird es jemandem möglich sein, sie zu missbrauchen?"

So something for you to think about: As we adopt these new applications and mobile devices, as we play with these shiny new toys, how much are we trading off convenience for privacy and security? Next time you install something, look at the settings and ask yourself, "Is this information that I want to share? Would someone be able to abuse it?"

Wir müssen auch sorgfältig darüber nachdenken, wie wir unseren zukünftigen Talent-Pool entwickeln möchten. Beachten Sie, dass sich Technologie mit einer erstaunlichen Geschwindigkeit verändert und dass 250.000 verschiedene Schadprogramme sich auch sehr schnell verändern. Es gibt einen sehr bedenklichen Trend dahin, dass während viele Menschen, die jetzt von der Schule kommen, viel mehr über Technologie wissen, sie wissen, wie man Technologie benutzt. Daher befolgen immer weniger Menschen die Feeder Subjects, um zu erfahren, wie die Technologie unter der Haube funktioniert. In Großbritannienn gab es eine 60 %-ige Verminderung seit 2003, und es gibt weltweit ähnliche Statistiken.

We also need to think very carefully about how we develop our future talent pool. You see, technology's changing at a staggering rate, and that 250,000 pieces of malware won't stay the same for long. There's a very concerning trend that whilst many people coming out of schools now are much more technology-savvy, they know how to use technology, fewer and fewer people are following the feeder subjects to know how that technology works under the covers. In the U.K., a 60 percent reduction since 2003, and there are similar statistics all over the world.

Wir müssen ebenfalls an die rechtlichen Probleme in diesem Bereich nachdenken. Die Cyberkriminellen, über die ich gesprochen habe, wurden, obwohl sie Millionen von Dollar gestohlen haben, immer noch nicht verhaftet, und es ist gut möglich, dass das an diesem Punkt nie passieren wird. Die meisten Gesetze sind in ihrer Durchführung national beschränkt, trotz Cybercrime-Konventionen, bei denen das Internet der Definition nach grenzenlos und international ist. Die Länder einigen sich nicht, was diesen Bereich vom legalen Standpunkt her außergewöhnlich schwierig gestaltet.

We also need to think about the legal issues in this area. The cybercriminals I talked about, despite theft of millions of dollars, actually still haven't been arrested, and at this point possibly never will. Most laws are national in their implementation, despite cybercrime conventions, where the Internet is borderless and international by definition. Countries do not agree, which makes this area exceptionally challenging from a legal perspective.

Aber meine größte Bitte ist folgende: Sie werden die Konferenz verlassen, und dann werden Sie einige erstaunliche Geschichten in den Nachrichten sehen. Sie werden darüber lesen, wie Schadprogramme unglaubliche und erschreckende, unheimliche Dinge tun. Allerdings funktionieren 99 % davon, weil die Menschen daran scheitern, die Grundlagen zu auszuführen. Daher ist meine Bitte folgende: Gehen Sie online, finden Sie diese simplen besten Praktiken, finden Sie heraus, wie man Ihren Computer aktualisiert und Fehler behebt. Legen Sie sich ein sicheres Passwort zu. Stellen Sie sicher, dass Sie jeweils andere Passwörter für jede Ihrer Seiten und Online-Dienste benutzen. Finden Sie diese Hilfsmittel. Wenden Sie sie an.

But my biggest ask is this: You see, you're going to leave here and you're going to see some astonishing stories in the news. You're going to read about malware doing incredible and terrifying, scary things. However, 99 percent of it works because people fail to do the basics. So my ask is this: Go online, find these simple best practices, find out how to update and patch your computer. Get a secure password. Make sure you use a different password on each of your sites and services online. Find these resources. Apply them.

Das Internet ist ein fantastisches Hilfsmittel für Business, für politische Äußerung, für Kunst und fürs Lernen. Helfen Sie mir und der Sicherheitsgemeinschaft, den Cyberkriminellen das Leben viel, viel schwerer zu machen.

The Internet is a fantastic resource for business, for political expression, for art and for learning. Help me and the security community make life much, much more difficult for cybercriminals.

Vielen Dank.

Thank you.

(Applaus)

(Applause)