Představím vám některé nejnovější a nejošklivější výtvory kyber-zločinců. Hlavně vás prosím, nestahujte žádné z virů, které vám ukážu.

I'm going to be showing some of the cybercriminals' latest and nastiest creations. So basically, please don't go and download any of the viruses that I show you.

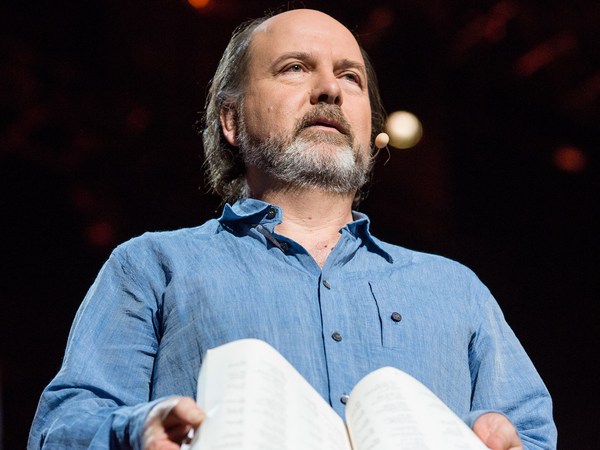

Někteří z vás můžou být zvědaví, jak takový kyber-specialista na zabezpečení vypadá, a myslím, že vám mohu dát krátký náhled do mé dosavadní kariéry. Je to docela přesný popis. Tady vidíte, jak někteří specialisti na malware a hackování vypadají.

Some of you might be wondering what a cybersecurity specialist looks like, and I thought I'd give you a quick insight into my career so far. It's a pretty accurate description. This is what someone that specializes in malware and hacking looks like.

Dnešní počítačové viry a trojské koně vytvořené pro cokoli, od kradení dat přes sledování vás skrz vaši webkameru až po krádež milionů dolarů. Některé z dnešních zákeřných kódů zašly tak daleko, že se zaměřují na moc, akcie státní zprávy a infrastrukturu.

So today, computer viruses and trojans, designed to do everything from stealing data to watching you in your webcam to the theft of billions of dollars. Some malicious code today goes as far as targeting power, utilities and infrastructure.

Dovolte mi krátkou ukázku, čeho jsou dnešní zákeřné kódy schopné. Právě teď, každou vteřinu, se osm nových uživatelů připojí k internetu. Uvidíme 250 000 jednotlivých nových počítačových virů ještě dnes. Uvidíme 30 000 nově infikovaných webových stránek. A abych trochu zbortil zdejší mýtus, hodně lidí si myslí, že když je váš počítač nakažen virem, je to proto, že jste byli na porno stránkách. Že? Ve skutečnosti, vezmeme-li v potaz statistiky, kdybyste navštěvovali pouze porno stránky, jste ve větším bezpečí. Tohle si lidé obvykle zapíší, mimochodem. (Smích) Ve skutečnosti okolo 80 procent infikovaných jsou malé obchodní webové stránky.

Let me give you a quick snapshot of what malicious code is capable of today. Right now, every second, eight new users are joining the Internet. Today, we will see 250,000 individual new computer viruses. We will see 30,000 new infected websites. And, just to kind of tear down a myth here, lots of people think that when you get infected with a computer virus, it's because you went to a porn site. Right? Well, actually, statistically speaking, if you only visit porn sites, you're safer. People normally write that down, by the way. (Laughter) Actually, about 80 percent of these are small business websites getting infected.

Kyber-zločinec dneška, jak vlastně vypadá? No, hodně z vás, je to tak, si představí uhrovitého puberťáka, sedícího ve sklepě, hackujícího pro svou vlastní slávu. Jenže vlastně dnešní kyber-zločinci jsou vysoce profesionální a organizovaní. Ve skutečnosti mají reklamy na své produkty. Můžete si objednat hackovací služby online, abyste shodili síť vašeho obchodního konkurenta. Koukněte na tohle, co jsem našel.

Today's cybercriminal, what do they look like? Well, many of you have the image, don't you, of the spotty teenager sitting in a basement, hacking away for notoriety. But actually today, cybercriminals are wonderfully professional and organized. In fact, they have product adverts. You can go online and buy a hacking service to knock your business competitor offline. Check out this one I found.

(Video) Muž: Takže, jste zde z jediného důvodu a tím důvodem je, že potřebujete své konkurenty, rivaly, odpůrce, cokoli nebo kdokoli tím důvodem je, prostě mají být shozeni. V tom případě, můj příteli, jste tu správně. Pokud chcete shodit vaše obchodní konkurenty, fajn, půjdou dolů. Pokud chcete, aby vaši rivalové byli offline, pak budou offline. A nejen to, poskytujeme krátkodobé a dlouhodobé DDoS služby nebo plánované útoky, začínáme na pěti dolarech pro malé osobní stránky do 10 až 50 dolarů za hodinu.

(Video) Man: So you're here for one reason, and that reason is because you need your business competitors, rivals, haters, or whatever the reason is, or who, they are to go down. Well you, my friend, you've came to the right place. If you want your business competitors to go down, well, they can. If you want your rivals to go offline, well, they will. Not only that, we are providing a short-term-to-long-term DDOS service or scheduled attack, starting five dollars per hour for small personal websites to 10 to 50 dollars per hour.

James Lyne: Vážně jsem zaplatil jednomu z těchto kyber-zločinců za napadení mých vlastních webových stránek. Začalo to jít poněkud obtížněji, když jsem se to snažil zaplatit z firemních výdajů. To se nedělá. Ale přesto, je úžasné, kolik produktů a služeb je nyní dostupných pro kyber-zločince. Například, tahle testovací platforma dovoluje kyber-zločincům testování kvality jejich virů, než je vypustí do světa. Za malý poplatek je můžou nahrát a ujistit se, že je vše v pořádku.

James Lyne: Now, I did actually pay one of these cybercriminals to attack my own website. Things got a bit tricky when I tried to expense it at the company. Turns out that's not cool. But regardless, it's amazing how many products and services are available now to cybercriminals. For example, this testing platform, which enables the cybercriminals to test the quality of their viruses before they release them on the world. For a small fee, they can upload it and make sure everything is good.

Ale zašlo to dále. Kyber-kriminálnící mají nyní balíčky s obchodním systémem hlásících panelů pro zorganizování distribuce jejich zákeřného kódu. Tohle je tržní lídr v šíření škodlivého softwaru, sada BlackHole zodpovědná za skoro třetinu malwarové distribuce za posledních pár kvartálů. Přišla s technickými průvodci instalací, video návody pro nastavení, a dostala toto, technickou podporu. Můžete zaslat e-mail kyber-zločincům a oni vám řeknou, jak nastavit svůj ilegální hackovací server.

But it goes further. Cybercriminals now have crime packs with business intelligence reporting dashboards to manage the distribution of their malicious code. This is the market leader in malware distribution, the Black Hole Exploit Pack, responsible for nearly one third of malware distribution in the last couple of quarters. It comes with technical installation guides, video setup routines, and get this, technical support. You can email the cybercriminals and they'll tell you how to set up your illegal hacking server.

Dovolte mi vám ukázat, jak dnešní zákeřné kódy vypadají. Mám zde dva systémy, útočníka, nebezpečně vypadajícího ve stylu Matrix, a oběť, kterou byste měli poznat z domu nebo z práce. Běžně se nacházejí na opačných stranách planety nebo Internetu, ale já jsem je postavil bok po boku, protože to činí věci mnohem zajímavějšími.

So let me show you what malicious code looks like today. What I've got here is two systems, an attacker, which I've made look all Matrix-y and scary, and a victim, which you might recognize from home or work. Now normally, these would be on different sides of the planet or of the Internet, but I've put them side by side because it makes things much more interesting.

A opět, máme tu mnoho způsobů, jak se můžete nakazit. Přijdete do kontaktu s nějakým z nich. Možná někdo z vás obdrží e-mail ve znění jako, „Ahoj, jsem nigerijský bankéř a rád bych Vám předal 53 milionů dolarů, protože se mi moc líbí váš obličej.“ nebo soubor vtipnékočičky.exe, o kterém se vypráví, že byl docela úspěšný v probíhající kampani Číny proti Americe.

Now, there are many ways you can get infected. You will have come in contact with some of them. Maybe some of you have received an email that says something like, "Hi, I'm a Nigerian banker, and I'd like to give you 53 billion dollars because I like your face." Or funnycats.exe, which rumor has it was quite successful in China's recent campaign against America.

Opět tu máme spoustu možností jak se infikovat. Rád bych vám ukázal pár mých oblíbených. Tohle je malá USB klíčenka. Teď, jak způsobíte, aby USB klíčenka běžela ve firmě? Tak můžete se zkusit tvářit opravdu roztomile. Ooou. Nebo, v mém případě, nemotorně a žalostně. Představte si tedy scénář: Přijdu do vaší firmy, vypadám neohrabaně a žalostně, s kopií mého životopisu, kterou jsem polil kafem, a požádám recepční, aby připojila tuto USB klíčenku a vytiskla mi novou kopii. A teď se pojďme podívat sem na počítač mé oběti. Chystám se připojit USB klíčenku. Po pár vteřinách se začnou na počítači sami od sebe dít věci, obvykle špatné znamení. Tohle samozřejmě normálně trvá pár vteřin, je to hodně, hodně rychlé, ovšem já to trochu zpomalil, takže můžete vidět, jak tento útok probíhá. Škodlivý software je jinak docela nudný. Tohle tedy vypisuje zákeřný kód a o pár vteřin později, na levé straně, uvidíte na útočníkově obrazovce zajímavý nový text. Teď když přes to přejedu kursorem myši, tohle je to, co nazýváme příkazovým řádkem, a tímto můžeme navigovat celým počítačem. Máme přístup k vašim dokumentům, datům. Můžete zapnout webkameru. Což může být opravdu nepříjemné. Nebo abych opravdu poukázal na to, o co tu jde, můžeme spustit programy jako mou oblíbenou Windows Kalkulačku.

Now there are many ways you can get infected. I want to show you a couple of my favorites. This is a little USB key. Now how do you get a USB key to run in a business? Well, you could try looking really cute. Awww. Or, in my case, awkward and pathetic. So imagine this scenario: I walk into one of your businesses, looking very awkward and pathetic, with a copy of my C.V. which I've covered in coffee, and I ask the receptionist to plug in this USB key and print me a new one. So let's have a look here on my victim computer. What I'm going to do is plug in the USB key. After a couple of seconds, things start to happen on the computer on their own, usually a bad sign. This would, of course, normally happen in a couple of seconds, really, really quickly, but I've kind of slowed it down so you can actually see the attack occurring. Malware is very boring otherwise. So this is writing out the malicious code, and a few seconds later, on the left-hand side, you'll see the attacker's screen get some interesting new text. Now if I place the mouse cursor over it, this is what we call a command prompt, and using this we can navigate around the computer. We can access your documents, your data. You can turn on the webcam. That can be very embarrassing. Or just to really prove a point, we can launch programs like my personal favorite, the Windows Calculator.

No není to úžasné, kolik kontroly získá útočník s tak jednoduchou operací? Pojďme si ukázat, jak se většina malwaru dnes distribuuje. Chystám se otevřít novou webovou stránku, kterou jsem si napsal. Je to příšerná stránka. Má opravdu hroznou grafiku. A má tu také sekci pro komentáře, kam můžeme vložit komentáře pro tuto stránku. Hodně z vás už něco takového dříve použilo. Bohužel při vytváření této sekce byl vývojář trochu opilý a podařilo se mu zapomenout všechny praktiky bezpečnostního kódování, které se naučil. Takže si pojďme představit, že náš útočník, nazvaný Ďábelský Hacker ryze pro komediální hodnotu, vložil něco trochu ošklivého. Je to skript. Je to kód, který bude vyložen na webové stránce. Takže tento post zveřejním a potom na počítači mé oběti otevřu webový prohlížeč a prohlídnu si mou stránku www.uzasnehacknuto.cz. Všimněte si, že po pár vteřinách jsem byl přesměrován. Na webovou adresu tady nahoře, kterou můžete zrovna vidět, microshaft.com prohlížeč spadne jakmile to otevře jeden z těchto balíčků, a vyskočí falešný antivirus. Je to virus tvářící se jako antivirový program a chystá se projít a skenovat celý systém, koukněte, co tu vyskakuje. Vytvořilo to nějaká opravdu vážná upozornění. Ale podívejme, proxy server s dětským pornem. Opravdu bychom to měli vyčistit. Co je na tomhle opravdu drzé, je to, že to nejen poskytne útočníkovi přístup k vašim datům, ale když dokončí skenování, řekne vám, že v zájmu vyčištění falešných virů, musíte tento produkt registrovat. Měl jsem radši viry, které byly zadarmo. (Smích) Lidé teď platí kyber-zločincům peníze, aby mohli spustit viry, což shledávám naprosto bizarním.

So isn't it amazing how much control the attackers can get with such a simple operation? Let me show you how most malware is now distributed today. What I'm going to do is open up a website that I wrote. It's a terrible website. It's got really awful graphics. And it's got a comments section here where we can submit comments to the website. Many of you will have used something a bit like this before. Unfortunately, when this was implemented, the developer was slightly inebriated and managed to forget all of the secure coding practices he had learned. So let's imagine that our attacker, called Evil Hacker just for comedy value, inserts something a little nasty. This is a script. It's code which will be interpreted on the webpage. So I'm going to submit this post, and then, on my victim computer, I'm going to open up the web browser and browse to my website, www.incrediblyhacked.com. Notice that after a couple of seconds, I get redirected. That website address at the top there, which you can just about see, microshaft.com, the browser crashes as it hits one of these exploit packs, and up pops fake antivirus. This is a virus pretending to look like antivirus software, and it will go through and it will scan the system, have a look at what its popping up here. It creates some very serious alerts. Oh look, a child porn proxy server. We really should clean that up. What's really insulting about this is not only does it provide the attackers with access to your data, but when the scan finishes, they tell you in order to clean up the fake viruses, you have to register the product. Now I liked it better when viruses were free. (Laughter) People now pay cybercriminals money to run viruses, which I find utterly bizarre.

Každopádně, pojďme trochu změnit téma. Stíhání 250 000 kusů malwaru každý den je obrovská výzva a tato čísla stále rostou přímo úměrně k délce mé vrásky, kterou zde vidíte. Takže s vámi chci krátce promluvit o skupině hackerů, které jsme rok stopovali a opravdu našli a toto je výjimečný výsledek naší práce. Byla to spolupráce mnoha subjektů – lidí z Facebooku, nezávislých výzkumníků, lidí ze Sophos. A zde máme pár dokumentů, které naši kyber-zločinci nahráli na sdílecí servery typu Dropbox nebo SkyDrive, jaké spousta z vás může používat. Nahoře si všimnete sekce se zdrojovým kódem. Ten má na práci to, že každý den posílá kyber-zločincům zprávu, která jim dává vědět, kolik peněz vydělali ten den, takže něco jako kyber-kriminální fakturace. když se podíváte blíže, všimnete si série ruských telefonních čísel. Tohle je očividně zajímavé, protože nám to dává způsob, jak najít kyber-zločince. Tady dole, zvýrazněné červeně, v druhé sekci zdrojového kódu, je tento zápis „leded:leded.“ Je to uživatelské jméno, stejné jako můžete mít na Twitteru.

So anyway, let me change pace a little bit. Chasing 250,000 pieces of malware a day is a massive challenge, and those numbers are only growing directly in proportion to the length of my stress line, you'll note here. So I want to talk to you briefly about a group of hackers we tracked for a year and actually found -- and this is a rare treat in our job. Now this was a cross-industry collaboration, people from Facebook, independent researchers, guys from Sophos. So here we have a couple of documents which our cybercriminals had uploaded to a cloud service, kind of like Dropbox or SkyDrive, like many of you might use. At the top, you'll notice a section of source code. What this would do is send the cybercriminals a text message every day telling them how much money they'd made that day, so a kind of cybercriminal billings report, if you will. If you look closely, you'll notice a series of what are Russian telephone numbers. Now that's obviously interesting, because that gives us a way of finding our cybercriminals. Down below, highlighted in red, in the other section of source code, is this bit "leded:leded." That's a username, kind of like you might have on Twitter.

Koukněme se trochu dále. Je tady pár zajímavých kousků, které kyber-zločinci nahráli. Hodně z vás zde použijí smartphony k zachycení a sdílení snímků z konference. Zajímavá funkce většiny moderních smartphonů je, že když vyfotíte snímek, vloží do něj data z GPS k určení pozice kde snímek vznikl. Vlastně jsem nedávno trávil hodně času na internetových seznamkách, samozřejmě pro potřeby výzkumu, a všiml jsem si, že okolo 60 procent profilových obrázků na internetových seznamkách obsahuje přesné GPS souřadnice vzniku dané fotografie, což je trochu děsivé, protože byste nedali adresu svého domu spoustě neznámých lidí, ale klidně jim dáme naše GPS souřadnice plus mínus 15 metrů. A naši kyber-zločinci udělali stejnou věc. Takže tady máme fotku, která pochází z Petrohradu. Pak jsme nasadili neuvěřitelně pokročilý hackovací nástroj. Použili jsme Google. Použitím e-mailové adresy, telefonního čísla a GPS dat vidíte vlevo reklamu pro BMW, které kyber-zločinec prodává, na druhé straně reklama na prodej koťat Sphynx. Jedna z toho mi přišla trochu více stereotypní. Po nějakém hledání je tady náš kyber-zločinec. Představte si, že se jedná o kyber-zločince, kteří sotva sdílejí informace. Představte si, co můžete najít o každém jedinci z téhle místnosti. Trochu více hledání skrz profil a tady je foto jejich kanceláře. Pracovali ve třetím patře. Můžete také vidět nějaké fotky od jeho spolupracovníka, který má zálibu v určitém typu obrázků. Ukáže se, že je to člen Ruského webmaster svazu starších.

So let's take this a little further. There are a few other interesting pieces the cybercriminals had uploaded. Lots of you here will use smartphones to take photos and post them from the conference. An interesting feature of lots of modern smartphones is that when you take a photo, it embeds GPS data about where that photo was taken. In fact, I've been spending a lot of time on Internet dating sites recently, obviously for research purposes, and I've noticed that about 60 percent of the profile pictures on Internet dating sites contain the GPS coordinates of where the photo was taken, which is kind of scary because you wouldn't give out your home address to lots of strangers, but we're happy to give away our GPS coordinates to plus or minus 15 meters. And our cybercriminals had done the same thing. So here's a photo which resolves to St. Petersburg. We then deploy the incredibly advanced hacking tool. We used Google. Using the email address, the telephone number and the GPS data, on the left you see an advert for a BMW that one of our cybercriminals is selling, on the other side an advert for the sale of sphynx kittens. One of these was more stereotypical for me. A little more searching, and here's our cybercriminal. Imagine, these are hardened cybercriminals sharing information scarcely. Imagine what you could find about each of the people in this room. A bit more searching through the profile and there's a photo of their office. They were working on the third floor. And you can also see some photos from his business companion where he has a taste in a certain kind of image. It turns out he's a member of the Russian Adult Webmasters Federation.

Ale zde začalo naše vyšetřování zvolna zpomalovat. Kyber-zločinci docela dobře uzamkli své profily. A tady je největší lekce sociálních médií a mobilních zařízení pro nás všechny. Naši přátelé, naše rodiny a naši kolegové mohou prolomit naše zabezpečení dokonce i když jsme vše udělali správně. Tohle je MobSoft, jedna ze společností, kterou tento kyber-zločinecký gang vlastnil, a zajímavá věc na MobSoft je, že 50% vlastník zveřejnil nabídku práce a tato nabídka práce se shodovala s jedním z telefonních čísel z předchozího kódu. Tato žena byla Maria, a Maria je ženou jednoho z našich kyber-zločinců. A je to jako kdyby šla do nastavení svých sociálních médií a klikla u všech možností na „zobrazit“, čímž se hodně, hodně znevýhodnila. Na konci vyšetřování, o kterém si můžete přečíst celých 27 stránek dlouhé hlášení na tomto odkazu. máme fotky těchto kyber-zločinců, dokonce z kancelářské vánoční párty, kde byli venku, ukazujíc se. Přesně tak, kyber-zločinci mají vánoční párty, jak se ukázalo. Nejspíš teď přemýšlíte, co se s těmito lidmi stalo. Nechte mne vrátit se k tomu za chvíli.

But this is where our investigation starts to slow down. The cybercriminals have locked down their profiles quite well. And herein is the greatest lesson of social media and mobile devices for all of us right now. Our friends, our families and our colleagues can break our security even when we do the right things. This is MobSoft, one of the companies that this cybercriminal gang owned, and an interesting thing about MobSoft is the 50-percent owner of this posted a job advert, and this job advert matched one of the telephone numbers from the code earlier. This woman was Maria, and Maria is the wife of one of our cybercriminals. And it's kind of like she went into her social media settings and clicked on every option imaginable to make herself really, really insecure. By the end of the investigation, where you can read the full 27-page report at that link, we had photos of the cybercriminals, even the office Christmas party when they were out on an outing. That's right, cybercriminals do have Christmas parties, as it turns out. Now you're probably wondering what happened to these guys. Let me come back to that in just a minute.

Chtěl bych změnit téma na poslední malou demonstraci, techniku, která je ohromně jednoduchá a elementární, ale je zajímavá tím, že ukazuje kolik informací vypouští každý z nás, a je to významné, protože to platí i pro nás jako diváky TED. Tohle je část, kde se běžně lidé začnou přehrabávat v kapsách zoufale se snažíc přepnout mobily do režimu letadlo.

I want to change pace to one last little demonstration, a technique that is wonderfully simple and basic, but is interesting in exposing how much information we're all giving away, and it's relevant because it applies to us as a TED audience. This is normally when people start kind of shuffling in their pockets trying to turn their phones onto airplane mode desperately.

Spousta z vás ví o konceptu skenování bezdrátových sítí. Děláte to pokaždé, když vyndáte svůj iPhone nebo Blackberry a připojíte se k něčemu jako TEDúčastníci. Ale měli byste vědět, že tím také rozzáříte seznam sítí, ke kterým jste se dříve připojili, dokonce i když nemáte bezdrátovou síť zapnutou. Takže jsem udělal malý sken. Byl jsem poměrně omezený v porovnání s kyber-zločinci, kteří by nebyli tolik znepokojení zákonem, a tady můžete vidět moje mobilní zařízení. Fajn? Takže můžete vidět seznam bezdrátových sítí. TEDúčastníci, HyattLB. Kde si myslíte, že bydlím? Moje domácí síť PěkněLétáNaWifi, což je, si myslím, skvělé jméno. Sophos_Návštěvníci, SANSEMEA, společnosti, se kterými spolupracuji. Loganwifi, to je v Bostonu. HiltonLondon. SledovacíVůzCIA. Nazvali jsme to tak na jedné z našich konferencí, protože jsme si mysleli, že to lidi vyděsí, což je docela vtipné. Takhle paří geeci.

Many of you all know about the concept of scanning for wireless networks. You do it every time you take out your iPhone or your Blackberry and connect to something like TEDAttendees. But what you might not know is that you're also beaming out a list of networks you've previously connected to, even when you're not using wireless actively. So I ran a little scan. I was relatively inhibited compared to the cybercriminals, who wouldn't be so concerned by law, and here you can see my mobile device. Okay? So you can see a list of wireless networks. TEDAttendees, HyattLB. Where do you think I'm staying? My home network, PrettyFlyForAWifi, which I think is a great name. Sophos_Visitors, SANSEMEA, companies I work with. Loganwifi, that's in Boston. HiltonLondon. CIASurveillanceVan. We called it that at one of our conferences because we thought that would freak people out, which is quite fun. This is how geeks party.

Pojďme to udělat trochu zajímavější. Pojďme si povídat o vás. 23 procent z vás bylo nedávno ve Starbucks a použilo bezdrátovou síť. Teď přijde to zajímavější. 46 procent z vás dokážu zařadit podle firmy, XYZ Zaměstnanecká síť. Tohle není doslova věda, ale je to docela přesné. 761 z vás mohu zařadit do hotelů, ve kterých jste donedávna přespali a absolutně přesně ukázat na glóbusu. U 234 z vás vím, kde bydlíte. Název vaší sítě je natolik jedinečný, že jsem byl schopný to určit za použití dat veřejně dostupných na internetu bez hackování nebo chytrých triků. A měl bych také zmínit, že někteří z vás používají svá jména, „James Lynův iPhone“ například. A dvě procenta z vás mají tendence k extrémnímu rouhání.

So let's make this a little bit more interesting. Let's talk about you. Twenty-three percent of you have been to Starbucks recently and used the wireless network. Things get more interesting. Forty-six percent of you I could link to a business, XYZ Employee network. This isn't an exact science, but it gets pretty accurate. Seven hundred and sixty-one of you I could identify a hotel you'd been to recently, absolutely with pinpoint precision somewhere on the globe. Two hundred and thirty-four of you, well, I know where you live. Your wireless network name is so unique that I was able to pinpoint it using data available openly on the Internet with no hacking or clever, clever tricks. And I should mention as well that some of you do use your names, "James Lyne's iPhone," for example. And two percent of you have a tendency to extreme profanity.

Takže něco k zamyšlení pro vás: Tím, jak si osvojíme tyto nové aplikace a mobilní zařízení, tím jak si hrajeme s těmito novými blýskavými hračkami, nakolik vyměňujeme pohodlí za soukromí a bezpečí? Příště než něco nainstalujete, koukněte se na nastavení a zeptejte se sami sebe, „Chci sdílet tyto informace? Mohl by toho někdo zneužít?“

So something for you to think about: As we adopt these new applications and mobile devices, as we play with these shiny new toys, how much are we trading off convenience for privacy and security? Next time you install something, look at the settings and ask yourself, "Is this information that I want to share? Would someone be able to abuse it?"

Musíme také velmi opatrně přemýšlet o tom, jak rozvíjíme náš budoucí talent. Víte, technologie se rozvíjí ohromnou rychlostí, a těch 250 000 kusů škodlivého softwaru nezůstane dlouho stejných. Je tu hodně vzrůstající trend, že navzdory tomu, že spousta lidí vycházejících ze školy jsou technologičtěji mnohem důvtipnější a vědí jak ji používat, méně a méně lidí sleduje předmět toho, jak technologie funguje uvnitř, pod jejich kryty. Ve Spojeném Království je to o 60 procent méně od roku 2003 a podobné statistiky jsou po celém světě.

We also need to think very carefully about how we develop our future talent pool. You see, technology's changing at a staggering rate, and that 250,000 pieces of malware won't stay the same for long. There's a very concerning trend that whilst many people coming out of schools now are much more technology-savvy, they know how to use technology, fewer and fewer people are following the feeder subjects to know how that technology works under the covers. In the U.K., a 60 percent reduction since 2003, and there are similar statistics all over the world.

Musíme také přemýšlet o otázce legálnosti v této oblasti. Kyber-zločinci, o kterých jsem mluvil, navzdory krádežím milionů dolarů, ve skutečnosti stále nebyli zadrženi a v tuto chvíli pravděpodobně nikdy ani nebudou. Většina zákonů je národních při jejich provádění navzdory kyber-kriminalitě, kde internet je bez hranic a mezinárodní již z definice. Státy se neshodnou, což činí tuto oblast mimořádně náročnou z právního hlediska.

We also need to think about the legal issues in this area. The cybercriminals I talked about, despite theft of millions of dollars, actually still haven't been arrested, and at this point possibly never will. Most laws are national in their implementation, despite cybercrime conventions, where the Internet is borderless and international by definition. Countries do not agree, which makes this area exceptionally challenging from a legal perspective.

Ale mou největší prosbou je toto: Víte, odejdete odsud a uvidíte nějaké úžasné příběhy ve zprávách. Budete číst o škodlivém softwaru, který dělá neuvěřitelné, děsivé a hrozné věci. Každopádně 99 procent z toho funguje jen proto, že lidé neumí základy. Takže můj požadavek je takový: Jděte na internet a najděte ty nejjednodušší postupy, zjistěte jak aktualizovat a záplatovat váš počítač. Pořiďte si bezpečnostní heslo. Ujistěte se, že používáte různá hesla na každé stránce a službě online. Najděte tyto zdroje. Použijte je.

But my biggest ask is this: You see, you're going to leave here and you're going to see some astonishing stories in the news. You're going to read about malware doing incredible and terrifying, scary things. However, 99 percent of it works because people fail to do the basics. So my ask is this: Go online, find these simple best practices, find out how to update and patch your computer. Get a secure password. Make sure you use a different password on each of your sites and services online. Find these resources. Apply them.

Internet je úžasný zdroj pro obchod, pro politické vyjádření, pro umění a učení. Pomozte mně a bezpečnostní komunitě a hodně, hodně zhoršete život kyber-zločincům.

The Internet is a fantastic resource for business, for political expression, for art and for learning. Help me and the security community make life much, much more difficult for cybercriminals.

Děkuji vám.

Thank you.

(Potlesk)

(Applause)