Ще ви покажа някои от най-новите и най-ужасните творения на киберпрестъпниците. Така, че накратко, моля не сваляйте нито един от вирусите, които ще ви покажа.

I'm going to be showing some of the cybercriminals' latest and nastiest creations. So basically, please don't go and download any of the viruses that I show you.

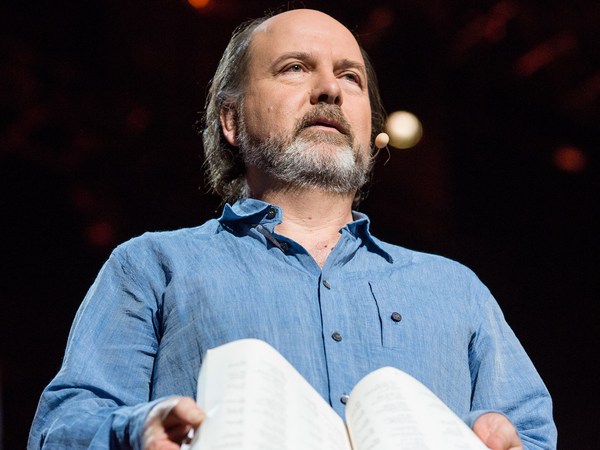

Някои от вас сигурно се чудят как изглежда специалистът по киберпрестъпност и реших да ви позволя да вникнете в моята кариера досега. Описанието е доста точно. Ето как изглежда някой, който специализира по въприсите на зловредния софтуер и хакването.

Some of you might be wondering what a cybersecurity specialist looks like, and I thought I'd give you a quick insight into my career so far. It's a pretty accurate description. This is what someone that specializes in malware and hacking looks like.

Така че, днес комютърните вируси и троянските коне, проектирани да правят всичко от краденето на данни до гледането ви през вашата уебкамера, до кражбата на милиарди долари. Някои зложелателни кодове днес стигат до там, че се целят в енергията, обществените услуги и инфраструктурата.

So today, computer viruses and trojans, designed to do everything from stealing data to watching you in your webcam to the theft of billions of dollars. Some malicious code today goes as far as targeting power, utilities and infrastructure.

Позволете ми да ви дам бърза идея за това какво може зловредният код днес. В момента, всяка секунда 8 нови потребители се свързват с интернет. Днес ще има 250 000 индивидуални нови компютърни вируса. Ще има 30 000 нови инфектирани уебсайта. И, само за да разруша един мит, много хора смятат, че се инфектирате с компютърен вирус, защото сте били в порно сайт. Нали? Ами, всъщност, статистически погледнато, ако посещавате само порно сайтове, е по-безопасно. Хората обикновено си записват това, между другото. (Смях) Всъщност, около 80 процента от сайтовете, които се заразяват, са малки бизнес сайтове.

Let me give you a quick snapshot of what malicious code is capable of today. Right now, every second, eight new users are joining the Internet. Today, we will see 250,000 individual new computer viruses. We will see 30,000 new infected websites. And, just to kind of tear down a myth here, lots of people think that when you get infected with a computer virus, it's because you went to a porn site. Right? Well, actually, statistically speaking, if you only visit porn sites, you're safer. People normally write that down, by the way. (Laughter) Actually, about 80 percent of these are small business websites getting infected.

Днешните киберпрестъпници, как изглеждат те? Ами много от вас си представят образа на пъпчасалия тийнейджър в мазето, хакващ за слава. Но всъщност днес, киберпрестъпниците са чудесно професионални и организирани. Всъщност, те имат реклами за продуктите си. Можете онлайн да си купите услуга за хакване, за да съборите бизнес конкурентите си офлайн. Разгледайте този, който намерих.

Today's cybercriminal, what do they look like? Well, many of you have the image, don't you, of the spotty teenager sitting in a basement, hacking away for notoriety. But actually today, cybercriminals are wonderfully professional and organized. In fact, they have product adverts. You can go online and buy a hacking service to knock your business competitor offline. Check out this one I found.

(Видео) Човек: Така, вие сте тук поради една причина и причината е, че искате вашите бизнес конкуренти, съперници, хейтъри или каквито и да са те да бъдат съборени. Така, че ти, приятелю мой, си дошъл на правилното място. Ако искате да съборите бизнес конкурентите си, ами, можете. Ако искате съпернците ви да са офлайн, ами, ще бъдат. И не само това, ние предлагаме краткосрочна или дългосрочна DDOS услуга или планирана атака, започвайски с 5 долара на час за малки персонални уебсайтове до 10 и до 50 долара на час.

(Video) Man: So you're here for one reason, and that reason is because you need your business competitors, rivals, haters, or whatever the reason is, or who, they are to go down. Well you, my friend, you've came to the right place. If you want your business competitors to go down, well, they can. If you want your rivals to go offline, well, they will. Not only that, we are providing a short-term-to-long-term DDOS service or scheduled attack, starting five dollars per hour for small personal websites to 10 to 50 dollars per hour.

Джеймс Лайн: Аз наистина платих на един от тези киберпрестъпници, за да атакува собствения ми уебсайт. Нещата станаха малко сложни, когато се опитах да припиша разхода на компанията. Излиза, че това не е готино. Но въпреки това е невероятно колко много продукти и услуги са на разположение на киберпрестъпниците. Например, тестовата платформа, която позволява на киберпрестъпниците да тестват качеството на вирусите си преди да ги пуснат. Срещу малка сума, могат да ги качат и да са сигурни, че всичко е наред.

James Lyne: Now, I did actually pay one of these cybercriminals to attack my own website. Things got a bit tricky when I tried to expense it at the company. Turns out that's not cool. But regardless, it's amazing how many products and services are available now to cybercriminals. For example, this testing platform, which enables the cybercriminals to test the quality of their viruses before they release them on the world. For a small fee, they can upload it and make sure everything is good.

Но се стига по-далеч. Киберпрестъпниците сега имат пакети с табла, докладващи бизнес разузнаването, за да управляват разпространието на техния зловреден код. Това е лидерът на пазара за разпространение на зловреден софтуер, Black Hole Exploit Pack, отговорен за почти една трета от разпространението на зложелателен софтуер в последните четвърти. Той идва с указание за техническата инсталация, програми за видео настройки и представете си, техническа поддръжка. Можете да изпратите имейл на киберпрестъпниците и те ще ви кажат как да настроите своя нелегален сървър за хакване.

But it goes further. Cybercriminals now have crime packs with business intelligence reporting dashboards to manage the distribution of their malicious code. This is the market leader in malware distribution, the Black Hole Exploit Pack, responsible for nearly one third of malware distribution in the last couple of quarters. It comes with technical installation guides, video setup routines, and get this, technical support. You can email the cybercriminals and they'll tell you how to set up your illegal hacking server.

Нека ви покажа как изглежда зловредният код днес. Това, което имам тук са две системи, атакуващ, който направих да изглежда малко в стил Матрицата и плашещ и жертва, която можете да разпознаете от вкъщи или от работа. Нормално, тези двамата ще бъдат в различни части на планетата или на интернет, но аз ги поставих един до друг, защото прави нещата много по-интересни.

So let me show you what malicious code looks like today. What I've got here is two systems, an attacker, which I've made look all Matrix-y and scary, and a victim, which you might recognize from home or work. Now normally, these would be on different sides of the planet or of the Internet, but I've put them side by side because it makes things much more interesting.

Има много начини, по които можете да се заразите. Вече сте влизали в контакт с повечето от тях. Може би някои от вас са получили имейл, който казва нещо такова: "Здравейте, аз съм банкер от Нигерия и искам да Ви дам 53 милиарда долара, защото ми харесва лицето Ви. " Или funnycats.exe, който според клюките е бил доста успешен в скорошната китайска кампания срещу Америка.

Now, there are many ways you can get infected. You will have come in contact with some of them. Maybe some of you have received an email that says something like, "Hi, I'm a Nigerian banker, and I'd like to give you 53 billion dollars because I like your face." Or funnycats.exe, which rumor has it was quite successful in China's recent campaign against America.

Има много начини да се заразите. Искам да ви покажа някои от моите любими. Това е малък USB ключ. Как да накарате USB ключ да се завърти в нечий бизнес? Ами, можете да изглеждате много сладки. Оооо. Или в моя случай, странни и патетични. Така че, представете си сценарий: Влизам в някой ваш бизнес, изглеждайки странно и патетично, с копие на моето CV, което съм залял с кафе и питам рецепционистката дали не може да включи USB ключа ми и да ми изпринти ново. Нека погледнем компютъра на жертвата. Това, което ще направя е да включа USB ключа. След няколко секудни, започват да се случват неща с компюътра, сами, което обикновено е лош знак. Всичко това ще се случи нормално за няколко секунди, много, много бързо, но аз го забавих, за да може да видите как се случва атаката. Зложелателният софтуер е много скучен в противен случай. Това е изписването на зловредния код и след няколко секунди, от лявата страна, ще видите как екранът на атакуващия получава интересен нов текст. Сега, ако поставя курсора на мишката си върху него, това е, което наричаме command prompt и използвайки го, можем да навигираме из компютъра. Можем да достигнем до вашите документи, вашите данни. Можем да включим камерата ви. Това може да бъде много смущаващо. Или просто, за да ви докажа, можем да стартираме програми, като моята любима, Уиндоус Калкулатор.

Now there are many ways you can get infected. I want to show you a couple of my favorites. This is a little USB key. Now how do you get a USB key to run in a business? Well, you could try looking really cute. Awww. Or, in my case, awkward and pathetic. So imagine this scenario: I walk into one of your businesses, looking very awkward and pathetic, with a copy of my C.V. which I've covered in coffee, and I ask the receptionist to plug in this USB key and print me a new one. So let's have a look here on my victim computer. What I'm going to do is plug in the USB key. After a couple of seconds, things start to happen on the computer on their own, usually a bad sign. This would, of course, normally happen in a couple of seconds, really, really quickly, but I've kind of slowed it down so you can actually see the attack occurring. Malware is very boring otherwise. So this is writing out the malicious code, and a few seconds later, on the left-hand side, you'll see the attacker's screen get some interesting new text. Now if I place the mouse cursor over it, this is what we call a command prompt, and using this we can navigate around the computer. We can access your documents, your data. You can turn on the webcam. That can be very embarrassing. Or just to really prove a point, we can launch programs like my personal favorite, the Windows Calculator.

Не е ли невероятно колко много контрол, атакуващите могат да получат от толкова малка операция? Нека ви покажа как повечето зложелателни софтуери се разпростроняват днес. Това, което ще направя е да отворя уебсайт, който съм написал. Това е ужасен уебсайт. Има ужасна графика. И има сецкия за коментари тук, където можете да добавяте коментари към уебсайта. Много от вас са използвли нещо като това преди. За съжаление, когато това е било изпълнено, разработчикът е бил леко пиян и е успял да забрави всички осигурителни кодови практики, които е знаел. Така, че нека си представим, че нашият атакуващ който се казва Зъл Хакер за комедийна стойност, добави нещо мръсно. Това е скрипт. Това е код, който ще се преведе на уебстраницата. Така, че аз ще добавя този пост и тогава, върху компютъра на моята жертва, ще отворя уеб браузера и ще отворя моя сайт www.incrediblyhacked.com. Забележете, че след няколко секунди, ще бъда препратен другаде. Този уебсайт адрес тук отгоре, който точно виждате microshaft.com, браузерът крашва, когато се сблъсква с един от тези експлоатиращи пакети и излиза поп-ъп на фалшив антивирус. Това е вирус, който се преструва, че изглежда като антивирусна програма и ще премине през и сканира системата, погледнете какво се показва тук. То създава някакви много сериозни сигнали. О погледнете, прокси сървер за детска порнография. Наистина трябва да изчистим това. Това, което наистина е обидно във връзка с това е, че той не само осигурява на атакуващите достъп до вашите данни, но когато сканирането приключи, ви казва, че за да почистите фалшивите вируси, трябва да регистрирате продукта. Харесваше ми повече, когато вирусите бяха безплатни. (Смях) Хората сега плащат пари на киберпрестъпниците да разработват вируси, което намирам за крайно странно.

So isn't it amazing how much control the attackers can get with such a simple operation? Let me show you how most malware is now distributed today. What I'm going to do is open up a website that I wrote. It's a terrible website. It's got really awful graphics. And it's got a comments section here where we can submit comments to the website. Many of you will have used something a bit like this before. Unfortunately, when this was implemented, the developer was slightly inebriated and managed to forget all of the secure coding practices he had learned. So let's imagine that our attacker, called Evil Hacker just for comedy value, inserts something a little nasty. This is a script. It's code which will be interpreted on the webpage. So I'm going to submit this post, and then, on my victim computer, I'm going to open up the web browser and browse to my website, www.incrediblyhacked.com. Notice that after a couple of seconds, I get redirected. That website address at the top there, which you can just about see, microshaft.com, the browser crashes as it hits one of these exploit packs, and up pops fake antivirus. This is a virus pretending to look like antivirus software, and it will go through and it will scan the system, have a look at what its popping up here. It creates some very serious alerts. Oh look, a child porn proxy server. We really should clean that up. What's really insulting about this is not only does it provide the attackers with access to your data, but when the scan finishes, they tell you in order to clean up the fake viruses, you have to register the product. Now I liked it better when viruses were free. (Laughter) People now pay cybercriminals money to run viruses, which I find utterly bizarre.

Така или иначе, нека променя скоростта малко. Преследването на 250 000 различни зложелателни софтуери на ден е огромно предизвикателство и броят само се увеличава право пропорционално на дължината на моята стресова права, ще отбележа. Така че искам да ви разкажа набързо за група хакери, които проследявахме година и наистина намерихме - а това е рядка наслада в нашата професия. Това беше международно сътрудничество, хора от "Фейсбук", независими изследователи, хора от "Софос". Тук имаме няколко документа, които нашите киберпрестъпници бяха качили в клауд услуга, нещо като "Дропбокс" или "Скайдрайв", които много от вас ползват. На върха, ще забележите секция за изходен код. До киберпрестъпниците се изпраща съобщение всеки ден, казвайки им колко пари, са направили в този ден, нещо като доклад за фактурите на киберпрестъпниците, ако щете. Ако погледнете отблизо, ще забележите серия от руски телефонни номера. Това очевидно е интересно, защото ни дава възможност да намерим нашите киберпрестъпници. Тук долу, подчертано в червено, в другата секция на изходния код е тази част: "leded:leded." Това е потребителско име, като това, което можете да имате в "Туитър".

So anyway, let me change pace a little bit. Chasing 250,000 pieces of malware a day is a massive challenge, and those numbers are only growing directly in proportion to the length of my stress line, you'll note here. So I want to talk to you briefly about a group of hackers we tracked for a year and actually found -- and this is a rare treat in our job. Now this was a cross-industry collaboration, people from Facebook, independent researchers, guys from Sophos. So here we have a couple of documents which our cybercriminals had uploaded to a cloud service, kind of like Dropbox or SkyDrive, like many of you might use. At the top, you'll notice a section of source code. What this would do is send the cybercriminals a text message every day telling them how much money they'd made that day, so a kind of cybercriminal billings report, if you will. If you look closely, you'll notice a series of what are Russian telephone numbers. Now that's obviously interesting, because that gives us a way of finding our cybercriminals. Down below, highlighted in red, in the other section of source code, is this bit "leded:leded." That's a username, kind of like you might have on Twitter.

Така, че да погледнем по-нататък. Има още няколко интересни парченца, които киберпрестъпниците са качили. Много от вас тук използват смартфони, за да правят снимки от конференцията и да ги постват. Интересна особеност на много модерни смартфони е, че когато правите снимка, те вграждат GPS данни за това, къде снимката е била направена. Всъщност, прекарвам много време напоследък в интернет сайтове за запознанства, разбира се по изследователски причини и забелязвам, че около 60 процента от профилните снимки в интернет сайтовете за запознанства съдържат GPS координати на мястото, където снимките са направени, което е някак плашещо, защото не бихте дали домашния си адрес на много непознати, но с удоволствие даваме нашите GPS координати с точност от около 15 метра. Нашите кибепрестъпници бяха направили същото нещо. Ето снимка, която свежда търсенето до Санкт Петербург. След това използвахме много напредничав хакващ инструмент. Ние използвахме Гугъл. Използвайки имейл адреса, телефонния номер и GPS данните, от лявата страна виждате реклама на БМВ, което някой от нашите киберпрестъпници продава, от другата страна виждате реклама за проджаба на сфинкс котенца. Едно от тези две неща беше по-стереотипно за мен. С още малко търсене и ето го нашият киберпрестъпник. Представете си, това са закоравели киберпрестъпници, които споделят малко информация. Представете си какво можете да научите за всеки от хората в тази стая. Още малко търсене в профила и ето снимка на техния офис. Работели са на третия етаж. И също така можете да видите снимки от бизнес съдружника му, който има вкус към определен тип картинки. Излиза, че той е член на Руската федерация за зрели уебмастери.

So let's take this a little further. There are a few other interesting pieces the cybercriminals had uploaded. Lots of you here will use smartphones to take photos and post them from the conference. An interesting feature of lots of modern smartphones is that when you take a photo, it embeds GPS data about where that photo was taken. In fact, I've been spending a lot of time on Internet dating sites recently, obviously for research purposes, and I've noticed that about 60 percent of the profile pictures on Internet dating sites contain the GPS coordinates of where the photo was taken, which is kind of scary because you wouldn't give out your home address to lots of strangers, but we're happy to give away our GPS coordinates to plus or minus 15 meters. And our cybercriminals had done the same thing. So here's a photo which resolves to St. Petersburg. We then deploy the incredibly advanced hacking tool. We used Google. Using the email address, the telephone number and the GPS data, on the left you see an advert for a BMW that one of our cybercriminals is selling, on the other side an advert for the sale of sphynx kittens. One of these was more stereotypical for me. A little more searching, and here's our cybercriminal. Imagine, these are hardened cybercriminals sharing information scarcely. Imagine what you could find about each of the people in this room. A bit more searching through the profile and there's a photo of their office. They were working on the third floor. And you can also see some photos from his business companion where he has a taste in a certain kind of image. It turns out he's a member of the Russian Adult Webmasters Federation.

Но тук разследването започва да се забавя. Киберпрестъпниците са заключили добре своите профили. И ето най-големият урок от социалните медии и мобилните устройства за всички нас сега. Нашите приятели, нашите семейства, нашите колеги могат да влязат в нашата защита, дори когато правим правилните неща. Това е "Мобсофт", една от компаниите, която тази банда киберпрестъпници притежаваха и интересното нещо за "Мобсофт" е, че притежателят на 50 процента от нея публикува оферта за работа и офертата съвпадна с един от телефонните номера от кода по-рано. Тази жена беше Мария и Мария е жената на един от киберпрестъпниците. Излгежда, че тя е отишла в настройките на социалнста си медия и е кликнала на всяка една въобразима опция, за да се направи много, много незащитена. В края на разследването, където може да бъде прочетен пълният доклад от 27 страници на този линк, имахме снимки от киберпрестъпниците, дори коледното парти на офиса, когато те били навън на екскурзия. Точно така, киберпрестъпниците имат коледни партита, както излиза. Сигурно се чудите какво се случи с тези хора. Нека се върна към това само след минута.

But this is where our investigation starts to slow down. The cybercriminals have locked down their profiles quite well. And herein is the greatest lesson of social media and mobile devices for all of us right now. Our friends, our families and our colleagues can break our security even when we do the right things. This is MobSoft, one of the companies that this cybercriminal gang owned, and an interesting thing about MobSoft is the 50-percent owner of this posted a job advert, and this job advert matched one of the telephone numbers from the code earlier. This woman was Maria, and Maria is the wife of one of our cybercriminals. And it's kind of like she went into her social media settings and clicked on every option imaginable to make herself really, really insecure. By the end of the investigation, where you can read the full 27-page report at that link, we had photos of the cybercriminals, even the office Christmas party when they were out on an outing. That's right, cybercriminals do have Christmas parties, as it turns out. Now you're probably wondering what happened to these guys. Let me come back to that in just a minute.

Искам да сменя темата с една последна малка демонстрация на техника, която е чудесно обикновена и семпла, но е интересна, за да се покаже колко много информация разкриваме и е уместна, защото ни касае като ТЕД публика. Това се случва, когато хората започват да бъркат в джобовете си, опитвайки се отчаяно да включат телефоните си на самолетен режим.

I want to change pace to one last little demonstration, a technique that is wonderfully simple and basic, but is interesting in exposing how much information we're all giving away, and it's relevant because it applies to us as a TED audience. This is normally when people start kind of shuffling in their pockets trying to turn their phones onto airplane mode desperately.

Много от вас познават понятието сканиране за безжични мрежи. Правите го всеки път, когато изваждате своя "Айфон" или "Блекбъри" и се свързвате с нещо като TEDAttendees. Но това, което може би не знаете е, че също излъчвате списъка с мрежи, в които сте се включвали преди, дори когато не използвате уайърлес активно. Така че направих малко сканиране. Бях по-въздържан в сравнение с киберпрестъпниците, които не биха били толкова загрижени за правните последици и ето тук можете да видите моя мобилен телефон. Окей? Можете да видите списък от безжични мрежи. TEDAttendees, HyattLB. Къде мислите, че съм отседнал? Домашната ми мрежа, PrettyFlyForAWifi, което намирам за страхотно име. Sophos_Visitors, SANSEMEA, компании, с които работя. Loganwifi, това е в Бостън. HiltonLondon. CIASurveillanceVan. Нарекохме го така на една от нашите конференции, защото решихме, че това ще стряска хората, което е много забавно. Така се забавляват гийковете.

Many of you all know about the concept of scanning for wireless networks. You do it every time you take out your iPhone or your Blackberry and connect to something like TEDAttendees. But what you might not know is that you're also beaming out a list of networks you've previously connected to, even when you're not using wireless actively. So I ran a little scan. I was relatively inhibited compared to the cybercriminals, who wouldn't be so concerned by law, and here you can see my mobile device. Okay? So you can see a list of wireless networks. TEDAttendees, HyattLB. Where do you think I'm staying? My home network, PrettyFlyForAWifi, which I think is a great name. Sophos_Visitors, SANSEMEA, companies I work with. Loganwifi, that's in Boston. HiltonLondon. CIASurveillanceVan. We called it that at one of our conferences because we thought that would freak people out, which is quite fun. This is how geeks party.

Така, нека направим това малко по-интересно. Нека говорим за вас. 12 процента от вас са били в Старбъкс наскоро и са използвали безжичната мрежа там. Нещата стават още по-интересни. 46 % от вас могат да бъдат обвързани с бизнес, XYZ Мрежа за служители. Това не е точна наука, но става доста точна. За 761 от вас мога да разпозная хотела, в който сте били наскоро, с абсолютна прецизност до карфичката върху глобуса. За 234 от вас, ами, знам къде живеете. Името на вашата уайърлес мрежа е толкова уникална, че можах да установя къде се намира, използвайки данни, свободно налични в интернет, без хакване или много умни трикове. И също трябва да отбележа, че някои от вас използват имената си, James Lyne's iPhone, например. И два процента от вас имат тенденция към крайни ругатни.

So let's make this a little bit more interesting. Let's talk about you. Twenty-three percent of you have been to Starbucks recently and used the wireless network. Things get more interesting. Forty-six percent of you I could link to a business, XYZ Employee network. This isn't an exact science, but it gets pretty accurate. Seven hundred and sixty-one of you I could identify a hotel you'd been to recently, absolutely with pinpoint precision somewhere on the globe. Two hundred and thirty-four of you, well, I know where you live. Your wireless network name is so unique that I was able to pinpoint it using data available openly on the Internet with no hacking or clever, clever tricks. And I should mention as well that some of you do use your names, "James Lyne's iPhone," for example. And two percent of you have a tendency to extreme profanity.

Така, че помислете над това: Докато усвояваме новите апликации и мобилни устройства, докато си играем с тези нови, лъскави играчки, колко точно разменяме за удобство от нашата лична информация и сигурност? Следващия път, когато инсталирате нещо, погледнете настройките и се запитайте, "Това информация ли е, която искам да споделя? "Някой би ли могъл да злоупотреби с нея?"

So something for you to think about: As we adopt these new applications and mobile devices, as we play with these shiny new toys, how much are we trading off convenience for privacy and security? Next time you install something, look at the settings and ask yourself, "Is this information that I want to share? Would someone be able to abuse it?"

Също трябва много внимателно да мислим за това как развиваме нашите бъдещи таланти. Виждате ли, технологията се променя с зашеметяваща скорост и тези 250 000 зловредни софтуера нямат да останат същите за много дълго. Много притеснителна тенденция е, че докато много от хората излизащи от училище сега са много по-технологично запознати и знаят как да използват технологиите, все по-малко и по-малко хора следват захранващите механизми, за да знаят как технологията работи под обвивката. Във Великобритания, има 60 % намаление от 2003, а другаде по света статистиката е сходна.

We also need to think very carefully about how we develop our future talent pool. You see, technology's changing at a staggering rate, and that 250,000 pieces of malware won't stay the same for long. There's a very concerning trend that whilst many people coming out of schools now are much more technology-savvy, they know how to use technology, fewer and fewer people are following the feeder subjects to know how that technology works under the covers. In the U.K., a 60 percent reduction since 2003, and there are similar statistics all over the world.

Трябва също да се замислим за юридическите проблеми в тази област. Киберпрестъпниците, за които говорих, въпреки кражбите на милиони долари, все още не са арестувани и може би никога няма да бъдат. Повечето закони са национални на ниво изпълнение, въпреки конвенциите за киберпрестъпността, в които Интернет е дефиниран като безграничен и международен. Държавите не постигат съгласие, което превръща тази област в истинско предизвикателство от правна гледна точка.

We also need to think about the legal issues in this area. The cybercriminals I talked about, despite theft of millions of dollars, actually still haven't been arrested, and at this point possibly never will. Most laws are national in their implementation, despite cybercrime conventions, where the Internet is borderless and international by definition. Countries do not agree, which makes this area exceptionally challenging from a legal perspective.

Но най-голямата ми молба е следната: Вижте, вие ще си тръгнете от тук и ще видите поразителни истории по новините. Ще прочетете за това, как зложелателният софтуер причинява ужасяващи, страшни неща. Въпреки това, 99 процента от този софтуер работи, защото хората не правят основни неща. Така, че молбата ми е следната: влезте в интернет, намерете тези обикновени най-добри практики, научете се как да ъпдейтвате и да се грижите за компютъра си. Направете си сигурна парола. Уверете се, че използвате различна парола във всички уебсайтове и услуги, които ползвате онлайн. Намерете тези ресурси. Прилагайте ги.

But my biggest ask is this: You see, you're going to leave here and you're going to see some astonishing stories in the news. You're going to read about malware doing incredible and terrifying, scary things. However, 99 percent of it works because people fail to do the basics. So my ask is this: Go online, find these simple best practices, find out how to update and patch your computer. Get a secure password. Make sure you use a different password on each of your sites and services online. Find these resources. Apply them.

Интернет е невероятно средство за бизнес, за политическо изразяване, за изкуство и за обучение. Помогнете ми, на мен и на общността, занимаваща се със сигурност, да направим живота на киберпрестъпниците много, много по-труден.

The Internet is a fantastic resource for business, for political expression, for art and for learning. Help me and the security community make life much, much more difficult for cybercriminals.

Благодаря.

Thank you.

(Аплодисменти)

(Applause)