سأريكم بعض من أحدث و أقذر البرمجيات الخبيثة الخاصة بمجرمي الإنترنت بكل بساطة، من فضلكم لا تقوموا بتحميل أي من الفيروسات التي سأريكم. البعض منكم قد يتسائل كيف يبدو خبير حماية الشبكة العنكبوتية، لذا أردت أن أعطيكم فكرة سريعة عن عملي حتى الآن. إنه وصف دقيق جدأ. هكذا يبدو الشخص المتخصص في مجال البرمجيات الخبيثة و القرصنة. اليوم فيروسات الحاسب وأحصنة طروادة، صممت لتعمل على كل شيء من سرقة بيانات لمشاهدتك من خلال كاميرا الويب الخاصة بك حتى سرقة بلايين الدولارات. بعض الشفرات الخبيثة اليوم تذهب إلى ما أبعد من ذلك على سبيل المثال إستهداف الطاقة والمرافق والبنية التحتية. دعني أعطيك لمحة سريعة عما تستطيع عمله تلك الشفرات الخبيثة. الآن، في كل ثانية، ثمان مستخدمين جدد ينضمون إلى الشبكة العنكبوتية. اليوم، سنرى 250.000 فايروس حاسوبي جديد. سنرى أيضا 30.000 موقع إلكتروني قد هوجم. و لأقوم بهدم تلك الخرافة هنا العديد من الناس يعتقدون أنه حينما يصاب جهاز الحاسب بفايروس، فالسبب يعود لتصفح بعض المواقع الإباحية. أليس كذلك؟ حسنا، في الواقع، من الناحية الاحصائية، حينما تزور تلك المواقع، فجهازك يكون أكثر أماناً. على فكرة الناس دوما تدون تلك الملاحظة. (ضحك) في الواقع 80% من تلك المواقع هي مواقع تجارية إلكترونية صغيرة تصاب بفيروسات. مجرمو الإنترنت اليوم، كيف يبدون؟ حسنا، العديد منكم لديه تصور عن هيئة مجرمي الإنترنت، أليس كذلك؟ بعضكم يعتقد أنه مراهق يقضي وقته في الطابق السفلي للمنزل. يخترق المواقع بحثاً عن الشهرة. لكن حقيقة اليوم، مجرمو الإنترنت محترفين جداً ومنظمين. في الحقيقة لديهم بعض الإعلانات لخدماتهم. تستطيع الذهاب أونلاين و التقدم للحصول على خدمة إختراق ليقوموا بإزاحة منافسك التجاري وتعطيل موقعة الإلكتروني. أنظر لما وجدت. (فيديو) رجل: أنت هنا إذاً لسبب واحد و هذا السبب هو لأنك تريد منافسك التجاري، ندك، عدوك، أياً يكن، أو مهما كان السبب، أن يكون موقعه الإلكتروني معطل. حسنا، ياصاح، لقد أتيت للمكان المناسب. أذا أردت لمنافسك التجاري أن يخسر. فهم يستطيعون ذلك أيضا. إذا أردت لعدوك أن يكون موقعه الإلكتروني معطل فهم يستطيعون ذلك. ليس هذا وحسب، بل نحن نقدم خدمة DDOS على المدى الطويل أو القصير أو القيام بالهجمات المنظمة، ابتداء من خمسة دولارات للساعة الواحدة للمواقع الشخصية الصغيرة لـ 10 الى 50 دولارا للساعة الواحدة. في الواقع، لقد قمت بالدفع لواحد من هؤلاء المخترقين ليقوم بالهجوم على موقعي الشخصي لكن الأمور أصبحت صعبة حينما حاولت إحتسابه على نفقات الشركة. و تبين أنه لم يكن أمرا جيدا. لكن بغض النظر، إنه لأمرُ مدهش كم من المنتجات والخدمات المتاحة لمجرمي الإنترنت. كـمنصة الإختبار التي تتيح لمجرمي الإنترنت إختبار جودة الفيروسات التي يقومون بإختراعها قبل أن يقوموا بنشرها للعالم. مقابل رسوم رخصية، يقومون بتحميل تلك الفيروسات و للتأكد من أن كل شيء على مايرام. لكن الأمر يتعدى ذلك. مجرمو الإنترنت الآن لديهم حزم مع لوحات ذكية لإدارة الأعمال لإدارة توزيع تلك البرمجيات الخبيثة. هذة الشركة الرائدة في توزيع البرمجيات الخبيثة، The Black Hole Exploit Pack مسؤولة عن توزيع مايقرب عن ثلث البرمجيات الخبيثة في ربعي السنة الماضيين. إنها تأتي مع أدلة تثبيت للتقنية، إجراءات إعداد الفيديو، ودعم تقني أيضا. تستطيع أيضاً إرسال رسالة إلكترونية لهم وسوف يخبرونك بكيفية خدمة الإختراق الغير القانونية. لذا دعوني أريكم كيف يبدو شكل البرمجيات الخبيثة اليوم. لدي هنا نظامين، مخترق، جعلت شكله مخيف، و ضحية، ربما تتعرف عليه من المنزل أو العمل. عادة، تلك الأنظمة تكون على جوانب مختلفة من الكوكب أو من الشبكة العنكبوتية. لكنني وضعتهم هنا بجانب بعضهم البعض لأنها تجعل من الأمور أكثر إثارةً للإهتمام. الأن، هناك عدة طرق من خلالها يصاب جهاز الحاسب بالفيروس سوف تصادف بعض من تلك الطرق. ربما بعض منكم إستقبل رسالة بريد إلكترونية بعنوان مثل، "أهلاً، أنا موظف بنك من نجيريا، أريد أن أعطيك 53 بليون دولار لأني معجبُ بشكلك." أو funnycats.exe كما تقول الإشاعات أنها كانت ناجحة في حملة الصين الأخيرة ضد أمريكا. الأن هنالك طرق عديدة للإصابة بفايروس سأريكم بعض من الطرق المفضلة لدي هذة ذاكرة خارجية صغيرة. كيف تستطيع جعلها مرغوبة في السوق؟ حسنا ربما تستطيع محاولة جعلها جميلة. أو، في حالتي، شكله محرج و مثير للشفقة. لذا قم بتخيل السيناريو: أذهبُ إلى إحدى مؤسساتك، بمظهر محرج و مثير للشفقه حاملاً نسخة من سيرتي الذاتية. التي سكبتُ عليها القهوة، ثم أسألُ موظف الإستقبال أن يدخل ذاكرتي الخارجية و يطبع لي واحدة جديدة. لذا دعونا ننظر إلى الحاسوب الخاص بالضحية. ما أقوم به حينما أدخل ذاكرتي الخاصة، بعد عدة ثوان. الأمور تبدأ تحدث على الحاسوب من تلقاء نفسها، عادة ما تكون هذه علامة سيئة. هذا، بالطبع، يحدث عادة في بضع ثوان، بسرعة فائقة لكني نوعاً ما قمت بإبطائه قليلاً. لكي أجعلكم ترون الهجوم يحدث بالفعل. البرامج الخبيثة مملة جداً. هذه كتابات البرمجيات الخبيثة، وبعد ثوان قليلة، على الجانب الأيسر، ستشاهدون شاشة الضحية وبها كتابة مثيرة. والأن حينما أضع مؤشر الفأرة فوقها. هذا ما نسميه موجهة الأمر، و بإستخدامه نستطيع الإبحار في جهاز الحاسوب. نسطيع الدخول على مستنداتك، و بيناتك. نستطيع تشغيل كاميرا الويب الخاصه بك. هذا الأمر يبدو محرجاً جداً. أو فقط لإثبات وجهه النظر، نستطيع تشغيل برامج مثل المفضل لدي، the Windows Calculator أليست مثيرة مدى السيطرة التي يحظى بها المخترق بواسطة عمليات بسيطة؟ دعوني أريكم كيف أهزم البرمجيات الخبيثة التي يتم نشرها و توزيعها هذه الأيام. ما سأقوم به الأن هو فتح صفحة عنكبوتية قمت بإنشائها. إنها صفحة سيئة. بها بعض الصور الفتوغرافية القبيحة. و هنالك جزء لإضافة التعليقات. من خلالها نستطيع إضافة تعليقات على الموقع العديد منكم قد إستخدم شيئا شبيها لهذا من قبل. للأسف، حينما تم تطوير مطور الشبكة كان نوعاً ما مغفلاً ونسي كل ممارسات شفرات الحماية التي تعلمها. دعونا نتخيل أن المخترق، يدعى Evil Hacker لإضافة بعض الفكاهة يدخل شيئا مؤذيا قليلاً. إنه البرنامج النصي. إنها الشفرة التي سوف تترجم على الموقع. لذا الأن سأقوم بتسليم هذه الشفرة الإلكترونية. بعد ذلك، سأقوم من خلال جهاز الضحية، بفتح متصفح الشبكة وتصفح موقعي الإلكتروني، www.incrediblyhacked.com لاحظ بعد بضع ثوان، تم توجيهي. عنوان ذلك الموقع في الأعلى هناك كما ترون، microshaft.com. المتصفح يتعطل حينما يصطدم بإحدى تلك الأحزمة، ويقوم بفتح برنامج حماية ضد الفايروسات مزيف. هذا فايروس يتمثل في شكل برنامج مضاد للفيروسات، و أنه سيقوم بالإختراق والقيام بفحص كامل للنظام. أنظروا إلى ما يظهر فجأءة هنا. يقوم بإنشاء تحذيرات جادة. أنظروا هنا الملقم الوكيل للمواقع الإباحية الخاصة بالأطفال. يجب علينا أن نقوم بتنظيف ذلك. ما هو مهين حقاْ بخصوص هذا ليس فقط أن المخترق تمكن من الوصول لبياناتك، أنه حينما تنتهي عمليه فحص الجهاز يخبروك بأنه لأجل أن تقوم بإزالة الفايروسات المزيفة يجب عليك أن تسجل هذا المنتج. الأن أحببتها أكثر حينما كانت فايروسات مجانية. (ضحك) الناس الآن يدفعون مالاً لمجرمي الشبكة العنكبوتية لتشغيل الفيروسات، التي أجدها غريبة تماماً. على كلٍ، دعوني أغير وتيرة الحديث قليلاً مطاردة أكثر من 250,000 قطع من البرمجيات الخبيثة يومياً هو تحد هائل، وتلك الأرقام في إزدياد بما يتناسب مع طول خط الإجهاد الواضح على جبهتي. أريد أن أتحدث لكم بإختصار عن مجموعة من المخترقين الذين راقبناهم لمدة سنة و حقيقةً وجدناهم -وهذا أمر نادر في عملنا- إنه كان تعاونا من قطاعات مختلفة؛ أناس من الـ Facebook، و باحثين مستقلين، شباب من Sophos. هنا لدينا بعض من المستندات التي قام المخترقون بتحمليها للمواقع المتخصصة في رفع الملفات كـ Dropbox و SkyDrive، العديد منا لربما قد يستخدمها. في الأعلى ستلاحظون جزء من شفرة المصدر. ماتقوم به هو إرسال رسالة نصية كل يوم لمخترقين تخبرهم عن كم المال، الذي يحصلون عليه كل يوم كتقرير مالي للمخترقين نوعا ما. إذا أمعنت النظر، ستلاحظ تسلسلا كأرقام الهاتف الروسية. الأن هذه بالطبع مثيرة، لأنها تعطينا طريقة لإيجاد مخترقينا. بالأسفل مظلل بالأحمر، في جزء آخر من المصدر. هذا الشيء "leded:leded." هذا هو إسم مستعار، ربما مثل الذي لديك في موقع Twitter. دعونا نأخذ الأمر لأبعد من ذلك هناك العديد من القطع المثيرة التي تم تحميلها من قبل المخترقين. الكثير منكم هنا يستخدم هاتفاً ذكياً لإلتقاط الصور ونشرها من المؤتمر العلمي. ميزة مثيرة للإهتمام لدى العديد من الهواتف الذكية الحديثة أنه حينما تلتقط صورة، فإنه يضمن بايانات نظام تحديد المواقع العالمية التي من خلالها يتبين أن الصورة قد التقطت. في الواقع، قضيت وقتاً طويلاً على مواقع الإنترنت الخاصة بالتعارف بين الجنسين مؤخراً، بالتأكيد لأغراض متعلقة بالبحث العلمي، و لاحظت أن حوالي الـ 60% من صور الملف الشخصي على مواقع التعارف تحتوي على إحداثيات GPS تظهر أين أخذت الصورة، والتي تعتبر نوعاً ما مخيفة لأنك لن تعطي عنوان منزلك للعديد من الغرباء. لكننا سعداء لأن نعطي إحداثيات الـ GPS الخاصة بنا لزائد أو ناقص 15 متر. و مجرمو الإنترنت لدينا قاموا بنفس العمل لذا هذه صورة حُدد موقعها بأنه لمدينة St. Petersburg ثم بعد ذلك ننشر أداة قرصنة عظيمة أستخدمنا Google. بإستخدام عنوان البريد الإلكتروني، ورقم الهاتف، و بيانات الـ GPS على يسار إعلان الـ BMW الذي يقوم ببيعه أحد مجرمي الإنترنت، في الجانب المقابل هناك إعلان لبيع قطط الـ sphynx. إحدى تلك الإعلانات أكثر نمطية بالنسبه لي. و بعمل بحث أكثر قليلا، وجدنا أحد مجرمي الإنترنت. تخيل هؤلاء مجرمو إنترنت نشطون و بالكاد يتبادلون المعلومات. تخيل مايمكن أن تجد عن كل شخص في هذه القاعة. من خلال البحث أكثر قليلاً في الملف الشخصي وجدنا صور لمقر عملهم. فهم يعملون في الطابق الثالث. و بإمكانكم رؤية بعض الصور من خلال البطاقة الخاصة بزميله في العمل حيث أن لديه ذوق خاص في نوع معين من الصور. تبين أنه عضو في Russian Adult Webmasters Federation و من هنا بدأنا عملية إبطاء سرعة البحث الخاصه بنا. مجرمو الإنترنت قاموا بعمل جيد بإحكامهم لإغلاق ملفاتهم الشخصية. و هاهنا أعظم درس عن مواقع التواصل الاجتماعي والأجهزة المحمولة بالنسبة لنا جميعاً. أصدقائنا، أهلنا، زملائنا قد يتسببون في كسر حاجز الأمان الخاص بنا حتى حينما نقوم بعمل جميع الأمور الصحيحة. شركة MobSoft، واحدة من الشركات التي يملكها عصابات مجرمو الإنترنت، و الشيء المثير عن شركة MobSoft أن المالك لـ نسبة 50% من الشركة قام بنشر إعلان وظيفي، وهذا الإعلان الوظيفي وافق أحد أرقام الهاتف المتعلقة بأحدى البرمجيات المشفرة السابقة. هذه المرأة إسمها ماريا، و ماريا هي زوجة أحد مجرمي الإنترنت. و نوعاً ما قامت بالذهاب إلى الإعدادت بمواقع التواصل الجتماعي الخاصة بها و قامت بالضغط على أي خيار يمكنك تصوره لتقوم بجعل نفسها غير آمنه. عند نهاية التحقيقات ، حيث يمكنك قراءة تقرير من 27 صفحة في هذا الرابط، أصبح لدينا صورا لمجرمي الإنترنت ، وأيضاً صورا لحفل الكريسماس عندما كانوا في الخارج في نزهة. نعم هذا صحيح، مجرمو الإنترنت لديهم حفلات كريسماس، كما تبين لنا. الأن ربما تتسائلون ماذا حل بهولاء الأشخاص. دعوني أتحدث عن ذلك بعد دقيقة من الأن. أريد أن أغير الوتيرة لأتحدث عن آخر إثبات صغير. تقنية رائعة بسيطة وأساسية لكنها مثيرة للإهتمام بسبب كمية المعلومات التي تقوم بكشفها جميعاً قمنا بمنحها. و هي ذات صلة لأنها تنطبق علينا كجمهور TED. هذا عادة يحدث حينما تبعثر الناس جيوبها لمحاولة ضبط أجهزتها الخليوية على وضعية الطيران. العديد منكم يعلم مفهوم البحث عن شبكات الإتصال اللاسلكية. يمكنك عمل ذلك كل مرة تقوم بها بإخراج جهاز الأيفون أو البلاك بييري الخاص بك و تقوم بربط الجهاز بشبكة كمشارك في TED . لكن ما قد لا تعرفه أنك تظهر مجموعة من الشبكات اللاسلكية التي سبق وإتصلت بها، حتى و إن كنت لا تستخدم تلك الشبكات. أجريتُ بحثا بسيطا. كنت نوعاً ما مثبت بالمقارنة مع مجرمي الإنترنت، من منا لن يكون قلقا من قبل للقانون، هنا تستطيع رؤية جهاز الهاتف الخاص بي. حسنا؟ هنا ترى قائمة بشبكات الإتصال اللاسلكية TED Attendees, HayattLB أين تعتقدون أني سكنت؟ شبكة الإنترنت في منزلي، PrettyFlyForAWifi و الذي أعتقد أنه إسم عظيم Sophos_Visitors, SANSEMEA، شركات أعمل معها Loganwifi, هذه في بوسطن، HiltonLondon CIASurveillanceVan سميناها بهذا الإسم في إحدى مؤتمراتنا لأننا نعتقد أن من شأنها إفزاع الناس، و بالنسبة لي هذا أمر ممتع للغاية. هكذا يحتفل الأشخاص المهووسون بالكمبيوتر. دعونا نجعل هذا الأمر أكثر إثارة الإهتمام. دعونا نتحدث عنكم. 23% منكم كان في ستاربكس مؤخراً وقام بإستخدام شبكة الإنترنت اللاسلكية. الأمور تصبح أكثر إثارة للإهتمام. 46% منكم أستطيع أن أربطه بمكان عمله، XYZ شبكة الموظف. هاذا ليس علم دقيق، لكنه يحدث بدقة عالية. 761 منكم أستطيع تحديد الفندق الذي نزل به مؤخراً. مع دقة متناهية عن موقعه في مكان ما على الكرة الأرضية. 234 منكم أعلم أين يقطنون عنوان الشبكة اللاسلكية الخاصة بكم فريد جداً مكنني من تحديد ذلك بإستخدام البيانات المتاحة علناً على الإنترنت دون الحاجة لإختراقات، أو الحيل الذكية جداً. ويجب علي أن أذكر أيضاً بعضاً منكم يستخدم إسمه، فعلى سبيل المثال "أي فون جيمس ليين" و أيضاً 2% منكم لديه ميول لإستخدام ألفاظ غير لائقة. إليكم أمرا تفكرون به: حينما نعتمد على تلك التطبيقات وأجهزة الهاتف الحديثة، حينما نقوم باللعب بتلك الألعاب اللامعة الجديدة، ماهي كمية الراحة التي نقايضها بالخصوصية والأمان؟ في المرة القادمة حينما تقوم بتثبيت تطبيق ما ألقي نظرة على الإعدادت وأسأل نفسك، "هل هذه هي المعلومات التي أريد نشرها؟ هل سيسيء إستخدامها شخص ما؟" نحن أيضاً بحاجه للتفكير ملياً في كيفية تطوير مواهبنا المستقبلية. كما ترون، التكنولوجيا تتغير و تتطور بمعدل مذهل 250.000 قطعة من البرمجيات الخبيثة لن تظل على نفس الحال لفترة طويلة. هناك توجه مقلق للغاية في حين أن العديد من الناس يتخرجون من الكليات الأن يعلمون كيفية إستخدام التكنولوجيا، لكن قلة من الناس يتابعون المواضيع الخاصة ببرمجة البرنامج ليعلموا كيفية عمل البرنامج في الخفاء. في المملكة المتحدة، هناك إنخفاض بنسبة 60% منذ 2006، وهناك إحصائات مماثلة حول العالم. وعلينا أيضاً أن نفكر في المسائل القانونية في هذا المجال. مجرمو الإنترنت الذين أتحدث عنهم، على الرغم من سرقتهم لملايين الدولارات، في الواقع لم يقبض عليهم بعد، ومن الممكن ألا يتم القبض عليهم أبداً. معظم القوانين محلية في تنفيذها، على الرغم من وجود إتفاقات جرائم الإنترنت حيث الإنترنت لا حدود له ويعتبر دولي من حيث المعنى. الدول لا تتفق فيما بينها مما يجعل هذا المجال صعب للغاية من حيث الناحية القانونية. لكن طلبي الأهم هنا: ستغادر اليوم وسترى بعض القصص المثيرة في الأخبار. وستقرأ عن ما تستطيع فعله البرمجيات الخبيثة من أمور مخيفة، ومرعبة. مع ذلك، سيظل هذا يحدث بنسبة 99% لأن الناس تفشل في عمل الأساسيات. طلبي هنا: إذهب للإنترنت ابحث عن أفضل الممارسات البسيطة، تعرف على كيفية تحديث وتصحيح الحاسوب الخاص بك. احصل على كلمة مرور آمنة. تأكد من أنك تستخدم كلمة سر مختلفة. في كل المواقع والخدمات على الإنترنت. ابحث عن تلك المصادر وطبقها. الإنترنت مصدر رائع لإدارة الأعمال، للتعبير السياسي للفن والتعليم. ساعدوني ومجتمع الأمان لجعل الحياة صعبة أكثر بكثير لمجرمي الإنترنت. شكراً لكم. (تصفيق)

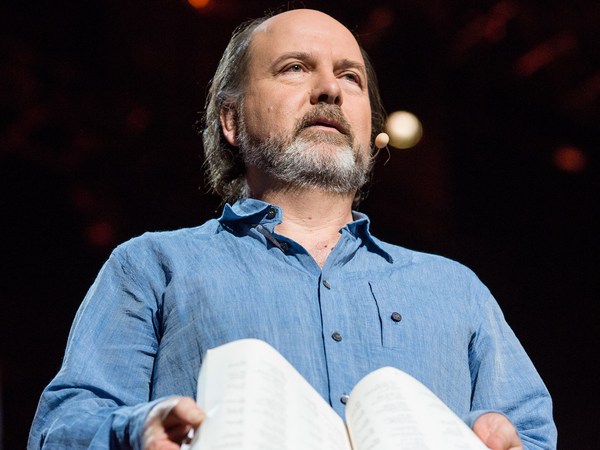

I'm going to be showing some of the cybercriminals' latest and nastiest creations. So basically, please don't go and download any of the viruses that I show you. Some of you might be wondering what a cybersecurity specialist looks like, and I thought I'd give you a quick insight into my career so far. It's a pretty accurate description. This is what someone that specializes in malware and hacking looks like. So today, computer viruses and trojans, designed to do everything from stealing data to watching you in your webcam to the theft of billions of dollars. Some malicious code today goes as far as targeting power, utilities and infrastructure. Let me give you a quick snapshot of what malicious code is capable of today. Right now, every second, eight new users are joining the Internet. Today, we will see 250,000 individual new computer viruses. We will see 30,000 new infected websites. And, just to kind of tear down a myth here, lots of people think that when you get infected with a computer virus, it's because you went to a porn site. Right? Well, actually, statistically speaking, if you only visit porn sites, you're safer. People normally write that down, by the way. (Laughter) Actually, about 80 percent of these are small business websites getting infected. Today's cybercriminal, what do they look like? Well, many of you have the image, don't you, of the spotty teenager sitting in a basement, hacking away for notoriety. But actually today, cybercriminals are wonderfully professional and organized. In fact, they have product adverts. You can go online and buy a hacking service to knock your business competitor offline. Check out this one I found. (Video) Man: So you're here for one reason, and that reason is because you need your business competitors, rivals, haters, or whatever the reason is, or who, they are to go down. Well you, my friend, you've came to the right place. If you want your business competitors to go down, well, they can. If you want your rivals to go offline, well, they will. Not only that, we are providing a short-term-to-long-term DDOS service or scheduled attack, starting five dollars per hour for small personal websites to 10 to 50 dollars per hour. James Lyne: Now, I did actually pay one of these cybercriminals to attack my own website. Things got a bit tricky when I tried to expense it at the company. Turns out that's not cool. But regardless, it's amazing how many products and services are available now to cybercriminals. For example, this testing platform, which enables the cybercriminals to test the quality of their viruses before they release them on the world. For a small fee, they can upload it and make sure everything is good. But it goes further. Cybercriminals now have crime packs with business intelligence reporting dashboards to manage the distribution of their malicious code. This is the market leader in malware distribution, the Black Hole Exploit Pack, responsible for nearly one third of malware distribution in the last couple of quarters. It comes with technical installation guides, video setup routines, and get this, technical support. You can email the cybercriminals and they'll tell you how to set up your illegal hacking server. So let me show you what malicious code looks like today. What I've got here is two systems, an attacker, which I've made look all Matrix-y and scary, and a victim, which you might recognize from home or work. Now normally, these would be on different sides of the planet or of the Internet, but I've put them side by side because it makes things much more interesting. Now, there are many ways you can get infected. You will have come in contact with some of them. Maybe some of you have received an email that says something like, "Hi, I'm a Nigerian banker, and I'd like to give you 53 billion dollars because I like your face." Or funnycats.exe, which rumor has it was quite successful in China's recent campaign against America. Now there are many ways you can get infected. I want to show you a couple of my favorites. This is a little USB key. Now how do you get a USB key to run in a business? Well, you could try looking really cute. Awww. Or, in my case, awkward and pathetic. So imagine this scenario: I walk into one of your businesses, looking very awkward and pathetic, with a copy of my C.V. which I've covered in coffee, and I ask the receptionist to plug in this USB key and print me a new one. So let's have a look here on my victim computer. What I'm going to do is plug in the USB key. After a couple of seconds, things start to happen on the computer on their own, usually a bad sign. This would, of course, normally happen in a couple of seconds, really, really quickly, but I've kind of slowed it down so you can actually see the attack occurring. Malware is very boring otherwise. So this is writing out the malicious code, and a few seconds later, on the left-hand side, you'll see the attacker's screen get some interesting new text. Now if I place the mouse cursor over it, this is what we call a command prompt, and using this we can navigate around the computer. We can access your documents, your data. You can turn on the webcam. That can be very embarrassing. Or just to really prove a point, we can launch programs like my personal favorite, the Windows Calculator. So isn't it amazing how much control the attackers can get with such a simple operation? Let me show you how most malware is now distributed today. What I'm going to do is open up a website that I wrote. It's a terrible website. It's got really awful graphics. And it's got a comments section here where we can submit comments to the website. Many of you will have used something a bit like this before. Unfortunately, when this was implemented, the developer was slightly inebriated and managed to forget all of the secure coding practices he had learned. So let's imagine that our attacker, called Evil Hacker just for comedy value, inserts something a little nasty. This is a script. It's code which will be interpreted on the webpage. So I'm going to submit this post, and then, on my victim computer, I'm going to open up the web browser and browse to my website, www.incrediblyhacked.com. Notice that after a couple of seconds, I get redirected. That website address at the top there, which you can just about see, microshaft.com, the browser crashes as it hits one of these exploit packs, and up pops fake antivirus. This is a virus pretending to look like antivirus software, and it will go through and it will scan the system, have a look at what its popping up here. It creates some very serious alerts. Oh look, a child porn proxy server. We really should clean that up. What's really insulting about this is not only does it provide the attackers with access to your data, but when the scan finishes, they tell you in order to clean up the fake viruses, you have to register the product. Now I liked it better when viruses were free. (Laughter) People now pay cybercriminals money to run viruses, which I find utterly bizarre. So anyway, let me change pace a little bit. Chasing 250,000 pieces of malware a day is a massive challenge, and those numbers are only growing directly in proportion to the length of my stress line, you'll note here. So I want to talk to you briefly about a group of hackers we tracked for a year and actually found -- and this is a rare treat in our job. Now this was a cross-industry collaboration, people from Facebook, independent researchers, guys from Sophos. So here we have a couple of documents which our cybercriminals had uploaded to a cloud service, kind of like Dropbox or SkyDrive, like many of you might use. At the top, you'll notice a section of source code. What this would do is send the cybercriminals a text message every day telling them how much money they'd made that day, so a kind of cybercriminal billings report, if you will. If you look closely, you'll notice a series of what are Russian telephone numbers. Now that's obviously interesting, because that gives us a way of finding our cybercriminals. Down below, highlighted in red, in the other section of source code, is this bit "leded:leded." That's a username, kind of like you might have on Twitter. So let's take this a little further. There are a few other interesting pieces the cybercriminals had uploaded. Lots of you here will use smartphones to take photos and post them from the conference. An interesting feature of lots of modern smartphones is that when you take a photo, it embeds GPS data about where that photo was taken. In fact, I've been spending a lot of time on Internet dating sites recently, obviously for research purposes, and I've noticed that about 60 percent of the profile pictures on Internet dating sites contain the GPS coordinates of where the photo was taken, which is kind of scary because you wouldn't give out your home address to lots of strangers, but we're happy to give away our GPS coordinates to plus or minus 15 meters. And our cybercriminals had done the same thing. So here's a photo which resolves to St. Petersburg. We then deploy the incredibly advanced hacking tool. We used Google. Using the email address, the telephone number and the GPS data, on the left you see an advert for a BMW that one of our cybercriminals is selling, on the other side an advert for the sale of sphynx kittens. One of these was more stereotypical for me. A little more searching, and here's our cybercriminal. Imagine, these are hardened cybercriminals sharing information scarcely. Imagine what you could find about each of the people in this room. A bit more searching through the profile and there's a photo of their office. They were working on the third floor. And you can also see some photos from his business companion where he has a taste in a certain kind of image. It turns out he's a member of the Russian Adult Webmasters Federation. But this is where our investigation starts to slow down. The cybercriminals have locked down their profiles quite well. And herein is the greatest lesson of social media and mobile devices for all of us right now. Our friends, our families and our colleagues can break our security even when we do the right things. This is MobSoft, one of the companies that this cybercriminal gang owned, and an interesting thing about MobSoft is the 50-percent owner of this posted a job advert, and this job advert matched one of the telephone numbers from the code earlier. This woman was Maria, and Maria is the wife of one of our cybercriminals. And it's kind of like she went into her social media settings and clicked on every option imaginable to make herself really, really insecure. By the end of the investigation, where you can read the full 27-page report at that link, we had photos of the cybercriminals, even the office Christmas party when they were out on an outing. That's right, cybercriminals do have Christmas parties, as it turns out. Now you're probably wondering what happened to these guys. Let me come back to that in just a minute. I want to change pace to one last little demonstration, a technique that is wonderfully simple and basic, but is interesting in exposing how much information we're all giving away, and it's relevant because it applies to us as a TED audience. This is normally when people start kind of shuffling in their pockets trying to turn their phones onto airplane mode desperately. Many of you all know about the concept of scanning for wireless networks. You do it every time you take out your iPhone or your Blackberry and connect to something like TEDAttendees. But what you might not know is that you're also beaming out a list of networks you've previously connected to, even when you're not using wireless actively. So I ran a little scan. I was relatively inhibited compared to the cybercriminals, who wouldn't be so concerned by law, and here you can see my mobile device. Okay? So you can see a list of wireless networks. TEDAttendees, HyattLB. Where do you think I'm staying? My home network, PrettyFlyForAWifi, which I think is a great name. Sophos_Visitors, SANSEMEA, companies I work with. Loganwifi, that's in Boston. HiltonLondon. CIASurveillanceVan. We called it that at one of our conferences because we thought that would freak people out, which is quite fun. This is how geeks party. So let's make this a little bit more interesting. Let's talk about you. Twenty-three percent of you have been to Starbucks recently and used the wireless network. Things get more interesting. Forty-six percent of you I could link to a business, XYZ Employee network. This isn't an exact science, but it gets pretty accurate. Seven hundred and sixty-one of you I could identify a hotel you'd been to recently, absolutely with pinpoint precision somewhere on the globe. Two hundred and thirty-four of you, well, I know where you live. Your wireless network name is so unique that I was able to pinpoint it using data available openly on the Internet with no hacking or clever, clever tricks. And I should mention as well that some of you do use your names, "James Lyne's iPhone," for example. And two percent of you have a tendency to extreme profanity. So something for you to think about: As we adopt these new applications and mobile devices, as we play with these shiny new toys, how much are we trading off convenience for privacy and security? Next time you install something, look at the settings and ask yourself, "Is this information that I want to share? Would someone be able to abuse it?" We also need to think very carefully about how we develop our future talent pool. You see, technology's changing at a staggering rate, and that 250,000 pieces of malware won't stay the same for long. There's a very concerning trend that whilst many people coming out of schools now are much more technology-savvy, they know how to use technology, fewer and fewer people are following the feeder subjects to know how that technology works under the covers. In the U.K., a 60 percent reduction since 2003, and there are similar statistics all over the world. We also need to think about the legal issues in this area. The cybercriminals I talked about, despite theft of millions of dollars, actually still haven't been arrested, and at this point possibly never will. Most laws are national in their implementation, despite cybercrime conventions, where the Internet is borderless and international by definition. Countries do not agree, which makes this area exceptionally challenging from a legal perspective. But my biggest ask is this: You see, you're going to leave here and you're going to see some astonishing stories in the news. You're going to read about malware doing incredible and terrifying, scary things. However, 99 percent of it works because people fail to do the basics. So my ask is this: Go online, find these simple best practices, find out how to update and patch your computer. Get a secure password. Make sure you use a different password on each of your sites and services online. Find these resources. Apply them. The Internet is a fantastic resource for business, for political expression, for art and for learning. Help me and the security community make life much, much more difficult for cybercriminals. Thank you.