I want you to travel back in time with me, to the before time, to 2017. I don't know if you can remember it, dinosaurs were roaming the earth. I was a security researcher, I had spent about five or six years doing research on the ways in which APTs, which is short for advanced persistent threats, which stands for nation-state actors, spy on journalists and activists and lawyers and scientists and just generally people who speak truth to power.

Voyageons dans le passé ensemble, à l'époque d'avant, en 2017. J'ignore si vous vous en souvenez mais les dinosaures régnaient sur le monde. Je faisais de la recherche en sécurité et je venais de passer cinq ou six ans sur le sujet des moyens utilisés par les APT - l'acronyme anglais pour menace persistante avancée, qui émane des États - espionnent les journalistes et les activistes, les avocats et les scientifiques et généralement tous ceux qui disent ce qu'ils peuvent aux puissants.

And I'd been doing this for a while when I discovered that one of my fellow researchers, with whom I had been doing this all this time, was allegedly a serial rapist. So the first thing that I did was I read a bunch of articles about this. And in January of 2018, I read an article with some of his alleged victims. And one of the things that really struck me about this article is how scared they were. They were really frightened, they had, you know, tape over the cameras on their phones and on their laptops, and what they were worried about was that he was a hacker and he was going to hack into their stuff and he was going to ruin their lives. And this had kept them silent for a really long time.

Mes recherches duraient depuis un certain temps quand j'ai découvert qu'un de mes collègues, avec qui je travaillais depuis toujours sur ce sujet, était prétendument un violeur en série. La première chose que j'ai faite fut de lire un tas d'articles sur ça. En janvier 2018, j'ai lu un article contenant le témoignage de certaines victimes supposées. Ce qui m'a particulièrement frappée dans cet article fut l'ampleur de leur peur. Elles étaient vraiment effrayées. Elles avaient posé des caches sur l'appareil photo de leur téléphone et de leur ordinateur. Elles craignaient qu'il ne soit un hacker et viennent espionner leurs données afin de détruire leur vie. C'est pour cela qu'elles s'étaient tues si longtemps.

So, I was furious. And I didn't want anyone to ever feel that way again. So I did what I usually do when I'm angry: I tweeted.

J'étais furieuse. Je voulais que plus personne ne ressente jamais cela. J'ai donc agi comme je le fais souvent quand je suis en colère : j'ai tweeté.

(Laughter)

(Rires)

And the thing that I tweeted was that if you are a woman who has been sexually abused by a hacker and that hacker has threatened to break into your devices, that you could contact me and I would try to make sure that your device got a full, sort of, forensic look over. And then I went to lunch.

J'ai tweeté ceci : Si vous êtes une femme victime d'un abus sexuel par un hacker, et que ce hacker vous a menacée d'espionner vos machines, contactez-moi et je veillerai à vérifier votre machine de fond en comble. Et je suis allée déjeuner.

(Laughter)

(Rires)

Ten thousand retweets later,

10 000 tweets plus tard,

(Laughter)

(Rires)

I had accidentally started a project.

j'ai compris que j'avais lancé un nouveau projet.

So every morning, I woke up and my mailbox was full. It was full of the stories of men and women telling me the worst thing that had ever happened to them. I was contacted by women who were being spied on by men, by men who were being spied on by men, by women who were being spied on by women, but the vast majority of the people contacting me were women who had been sexually abused by men who were now spying on them. The one particularly interesting case involved a man who came to me, because his boyfriend had outed him as gay to his extremely conservative Korean family. So this is not just men-spying-on-women issue.

Chaque matin, au réveil, ma messagerie était saturée d'histoires d'hommes et de femmes qui me racontaient la pire chose qui leur soit arrivée. J'ai été contactée par des femmes espionnées par des hommes, par des hommes espionnés par des hommes, par des femmes espionnées par des femmes, mais la grande majorité des personnes étaient des femmes qui avaient été abusées sexuellement par des hommes et qui les espionnaient. Un cas particulièrement intéressant concerne un homme qui m'a contactée car son compagnon avait dénoncé son homosexualité à sa famille coréenne extrêmement conservatrice. Il n'y a donc pas que le seul scénario d'hommes qui espionnent des femmes.

And I'm here to share what I learned from this experience. What I learned is that data leaks. It's like water. It gets in places you don't want it. Human leaks. Your friends give away information about you. Your family gives away information about you. You go to a party, somebody tags you as having been there. And this is one of the ways in which abusers pick up information about you that you don't otherwise want them to know. It is not uncommon for abusers to go to friends and family and ask for information about their victims under the guise of being concerned about their "mental health."

Je souhaite vous faire part de ce que j'ai appris de cette expérience. J'ai appris que les données fuitent. Comme de l'eau. Dans des endroits indésirables. Les humains fuitent. Vos amis lâchent des informations sur vous. Votre famille lâche des informations sur vous. Vous allez à une réception, quelqu'un vous tague présent à cette fête. C'est un des moyens utilisés par les agresseurs pour obtenir des informations que vous ne souhaitez pas qu'ils sachent. Il n'est pas rare que des agresseurs approchent des amis ou la famille en demandant des infos sur leur victime sous prétexte qu'ils sont inquiets pour leur « santé mentale ».

A form of leak that I saw was actually what we call account compromise. So your Gmail account, your Twitter account, your Instagram account, your iCloud, your Apple ID, your Netflix, your TikTok -- I had to figure out what a TikTok was. If it had a login, I saw it compromised.

Une forme de fuite que j'ai rencontrée est appelée : « compte compromis » Vous avez un compte Gmail, un compte Twitter, un compte Instagram, un compte iCloud, un identifiant Apple, un compte Netflix, Tiktok -- j'ai dû chercher ce qu'était Tiktok. S'il y a un login, il était toujours compromis

And the reason for that is because your abuser is not always your abuser. It is really common for people in relationships to share passwords. Furthermore, people who are intimate, who know a lot about each other, can guess each other's security questions. Or they can look over each other's shoulders to see what code they're using in order to lock their phones. They frequently have physical access to the phone, or they have physical access to the laptop. And this gives them a lot of opportunity to do things to people's accounts, which is very dangerous.

parce que votre agresseur n'est pas toujours votre agresseur. C'est très habituel pour des couples de partager leurs mots de passe. De plus, dans une relation intime, on se connaît en profondeur et on peut deviner les questions de sécurité. On peut lire par-dessus l'épaule et déchiffrer le code de déverrouillage du téléphone. On a un accès physique au téléphone ou à l'ordinateur. Cela crée autant d'occasions pour bidouiller les comptes des autres, ce qui est très dangereux.

The good news is that we have advice for people to lock down their accounts. This advice already exists, and it comes down to this: Use strong, unique passwords for all of your accounts. Use more strong, unique passwords as the answers to your security questions, so that somebody who knows the name of your childhood pet can't reset your password. And finally, turn on the highest level of two-factor authentication that you're comfortable using. So that even if an abuser manages to steal your password, because they don't have the second factor, they will not be able to log into your account.

La bonne nouvelle est que nous avons des conseils pour verrouiller les comptes. C'est un conseil qui existe déjà et qui recommande ceci : utilisez des mots de passe complexes uniques pour chacun de vos comptes. Utilisez des mots de passe plus robustes et uniques comme réponse aux questions de sécurité afin d'empêcher quiconque connaissant le nom du chien de votre enfance de changer votre mot de passe. Enfin, réglez le système d'authentification à double facteur à son niveau le plus haut - si vous le trouvez pratique. Ainsi, même si un agresseur parvient à mettre la main sur vos mots de passe, il n'aura pas le second facteur et ne pourra donc pas entrer dans votre compte.

The other thing that you should do is you should take a look at the security and privacy tabs for most of your accounts. Most accounts have a security or privacy tab that tells you what devices are logging in, and it tells you where they're logging in from. For example, here I am, logging in to Facebook from the La Quinta, where we are having this meeting, and if for example, I took a look at my Facebook logins and I saw somebody logging in from Dubai, I would find that suspicious, because I have not been to Dubai in some time.

Vous devez aussi vérifier les paramètres de sécurité et protection de la vie privée de tous vos comptes. La plupart des comptes ont ce paramètre qui vous indique quelles machines sont actives sur le compte et depuis où. Par exemple, je suis ici, sur mon compte Facebook depuis La Quinta, où nous avons cette conférence, et si, par exemple, je regarde mes logins Facebook, et je vois que quelqu'un a accédé à mon compte depuis Dubai, je trouverais cela suspect car je n'ai pas visité Dubaï récemment.

But sometimes, it really is a RAT. If by RAT you mean remote access tool. And remote access tool is essentially what we mean when we say stalkerware. So one of the reasons why getting full access to your device is really tempting for governments is the same reason why getting full access to your device is tempting for abusive partners and former partners.

Mais parfois, il peut s'agir d'un RAT [Remote Access Tool], c'est-à-dire un outil d'administration à distance. C'est le terme que nous utilisons pour parler de logiciel espion. Une des raisons qui rendent tentant l'accès à vos machines pour les gouvernements est la même que celle qui rend tentant l'accès à vos machines par des partenaires malintentionnés ou des anciens partenaires.

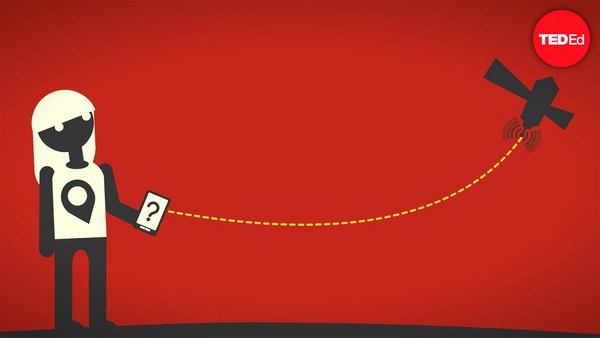

We carry tracking devices around in our pockets all day long. We carry devices that contain all of our passwords, all of our communications, including our end-to-end encrypted communications. All of our emails, all of our contacts, all of our selfies are all in one place, often our financial information is also in this place. And so, full access to a person’s phone is the next best thing to full access to a person's mind.

Nous portons sur nous des traceurs toute la journée. Nous portons des machines qui contiennent tous nos mots de passe pour tous nos moyens de communication y compris les communications chiffrées de bout en bout. Tous nos courriels, tous nos contacts, tous nos selfies sont réunis dans un seul endroit, et souvent avec nos informations financières. Dès lors, avoir un accès total à un téléphone, c'est quasiment comme accéder à l'esprit de son propriétaire.

And what stalkerware does is it gives you this access. So, you may ask, how does it work? The way stalkerware works is that it's a commercially available program, which an abuser purchases, installs on the device that they want to spy on, usually because they have physical access or they can trick their target into installing it themselves, by saying, you know, "This is a very important program you should install on your device." And then they pay the stalkerware company for access to a portal, which gives them all of the information from that device. And you're usually paying something like 40 bucks a month. So this kind of spying is remarkably cheap.

Les logiciels espions mettent cet accès à disposition. Comment cela fonctionne-t-il ? Les logiciels espions sont des programmes conçus par des sociétés, achetés par des agresseurs. Ceux-ci installent le programme sur la machine qu'ils veulent espionner souvent car ils ont un accès physique ou en poussant leur cible à l'installer à leur insu en disant, par exemple : « C'est un programme très important à installer sur votre machine. » Ensuite, ils paient la société qui leur a vendu le programme d'espionnage pour accéder à un portail qui leur donne accès à toutes les informations de la machine. Cela coûte environ 40 dollars par mois. Ce genre d'espionnage est vraiment bon marché.

Do these companies know that their tools are being used as tools of abuse? Absolutely. If you take a look at the marketing copy for Cocospy, which is one of these products, it says right there on the website that Cocospy allows you to spy on your wife with ease, "You do not have to worry about where she goes, who she talks to or what websites she visits." So that's creepy.

Les sociétés savent-elles que leurs logiciels sont utilisés pour abuser des personnes ? Absolument. La lecture du matériel de promotion de Cocospy, un de ces produits espions, est explicite dès la première page de leur site : « Cocospy vous permet d'épier votre épouse facilement. » « Ne vous inquiétez plus de ses déplacements, à qui elle parle ou des sites internet qu'elle visite. » Ça fait froid dans le dos.

HelloSpy, which is another such product, had a marketing page in which they spent most of their copy talking about the prevalence of cheating and how important it is to catch your partner cheating, including this fine picture of a man who has clearly just caught his partner cheating and has beaten her. She has a black eye, there is blood on her face. And I don't think that there is really a lot of question about whose side HelloSpy is on in this particular case. And who they're trying to sell their product to.

HelloSpy, un autre de ces produits, a une page marketing avec un seul message sur la prépondérance de l'infidélité et sur l'importance cruciale de prendre son conjoint sur le fait, avec une photo d'un homme qui vient de prendre sa partenaire la main dans le sac et l'a frappée. Elle a un œil au beurre noir et du sang sur le visage. Je pense que c'est assez explicite quel est le parti pris de HelloSpy dans ce cas précis. Et qui sont les clients qu'ils souhaitent atteindre.

It turns out that if you have stalkerware on your computer or on your phone, it can be really difficult to know whether or not it's there. And one of the reasons for that is because antivirus companies often don't recognize stalkerware as malicious. They don't recognize it as a Trojan or as any of the other stuff that you would normally find that they would warn you about. These are some results from earlier this year from VirusTotal. I think that for one sample that I looked at I had something like a result of seven out of 60 of the platforms recognized the stalkerware that I was testing. And here is another one where I managed to get 10, 10 out of 61. So this is still some very bad results.

Si vous avez un logiciel espion dans votre ordinateur ou votre téléphone, c'est difficile de savoir si c'est le cas ou pas. Une des raisons pour cela est que les vendeurs d'antivirus ne reconnaissent pas ces logiciels comme étant malveillants. Ils ne les considèrent pas comme des chevaux de Troie ou toutes les autres choses dont on espère normalement une alerte de leur part. Voici des résultats de cette année de VirusTotal. Pour un des échantillons que j'ai examinés, j'avais un résultat de 7 sur 60 des plateformes qui détectaient le logiciel espion que je testais. Avec celui-ci, j'ai obtenu 10 détections, 10 sur 61. Ce sont des résultats vraiment mauvais.

I have managed to convince a couple of antivirus companies to start marking stalkerware as malicious. So that all you have to do if you're worried about having this stuff on your computer is you download the program, you run a scan and it tells you "Hey, there's some potentially unwanted program on your device." It gives you the option of removing it, but it does not remove it automatically. And one of the reasons for that is because of the way that abuse works. Frequently, victims of abuse aren't sure whether or not they want to tip off their abuser by cutting off their access. Or they're worried that their abuser is going to escalate to violence or perhaps even greater violence than they've already been engaging in.

J'ai réussi à convaincre quelques vendeurs d'antivirus de classer les logiciels espions comme malveillants. Tout ce que vous avez à faire, si vous craignez d'avoir ces logiciels sur votre ordinateur, est de télécharger le programme, scanner et regarder le résultat : « Il y a un logiciel potentiellement non voulu dans votre machine. » Il vous offre la possibilité de l'enlever mais cela ne se fait pas automatiquement. Une des raisons pour cela est la dynamique des agressions. Souvent, les victimes d'un abus ne sont pas convaincues de vouloir, ou pas, alerter leur agresseur en leur supprimant l'accès. Elles sont parfois inquiètes que leur partenaire devienne violent, ou encore plus violent que ce qu'il était déjà.

Kaspersky was one of the very first companies that said that they were going to start taking this seriously. And in November of this year, they issued a report in which they said that since they started tracking stalkerware among their users that they had seen an increase of 35 percent. Likewise, Lookout came out with a statement saying that they were going to take this much more seriously. And finally, a company called Malwarebytes also put out such a statement and said that they had found 2,500 programs in the time that they had been looking, which could be classified as stalkerware.

Kaspersky est une des premières sociétés à s'être engagées à prendre cette menace au sérieux. En novembre 2019, ils ont publié un rapport disant que depuis qu'ils suivent les logiciels espions chez leurs utilisateurs, ils ont constaté une augmentation de 35%. De même, Lookout a publié un engagement à prendre cette menace plus au sérieux. Malwarebytes, enfin, a publié un engagement semblable en affirmant avoir détecté 2 500 programmes la première fois qu'ils ont fait une recherche et qui peuvent être classifiés comme logiciel espion.

Finally, in November I helped to launch a coalition called the Coalition Against Stalkerware, made up of academics, people who are doing this sort of thing on the ground -- the practitioners of helping people to escape from intimate partner violence -- and antivirus companies. And our goal is both to educate people about these programs, but also to convince the antivirus companies to change the norm in how they act around this very scary software, so that soon, if I get up in front of you and I talk to you about this next year, I could tell you that the problem has been solved, and all you have to do is download any antivirus and it is considered normal for it to detect stalkerware. That is my hope.

En novembre, j'ai contribué au lancement d'une coalition appelée coalition contre les logiciels espions, formée par des universitaires, des gens qui sont sur le terrain, et des praticiens qui aident les victimes de violences domestiques à en échapper, et des vendeurs d'antivirus. Notre objectif est de faire connaître au public l'existence de ces programmes et de convaincre les vendeurs d'antivirus de changer leurs normes de gestion de ces logiciels si effrayants avec l'espoir que si je reviens dans un an sur cette scène pour vous parler de ça, je pourrais vous dire que le problème est résolu, que vous n'avez plus qu'à télécharger n'importe quel antivirus et qu'il fera une détection de routine des logiciels espions. C'est mon espoir.

Thank you very much.

Merci.

(Applause)

(Applaudissements)